Managed Firewall / Managed Load Balancer構成例 (ツーアーム)

1. Managed Firewallの設定¶

システム構成のページ の設定内容に基づき、Managed Firewallの設定を行っていきます。

Managed Firewallの構築は次のような流れで行います。

その他必要に応じて下記の設定も可能となります。詳細は下記チュートリアルをご確認ください。

syslogサーバへのログ送信 |

|

タイムゾーンの設定 |

|

タイムゾーンの設定 |

1.1 事前準備¶

セキュリティコントロールパネルへのアクセス

詳細についてはチュートリアル 「セキュリティコントロールパネルへのアクセス」 を確認してください。

ブラウザーの設定

セキュリティメニューのオーダーにあたっては、ご利用のブラウザーにおいて、ポップアップロックの解除が必要となります。

詳細についてはチュートリアル 「ブラウザーの設定」 を確認してください。

1.2 Managed Firewallを作成する¶

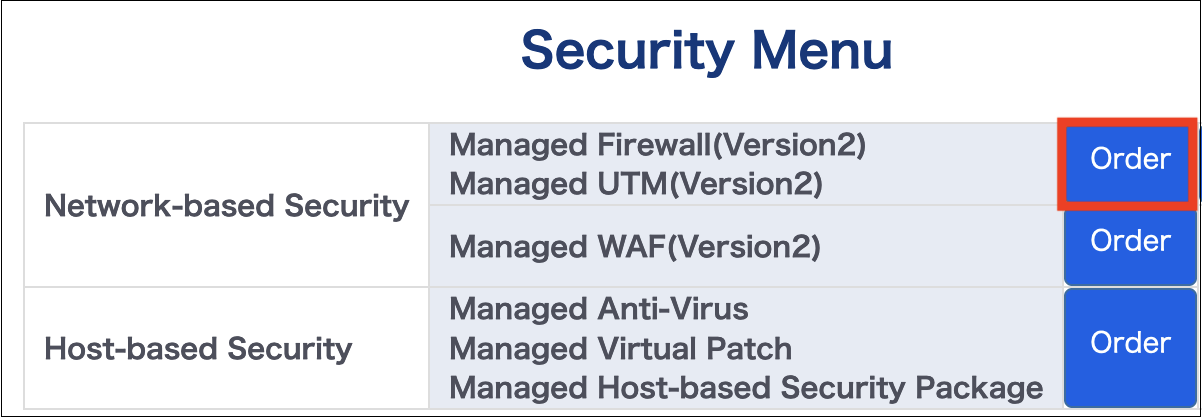

1. 「Network-based Security」→「Managed Firewall/Managed UTM」の「Order」をクリックします。

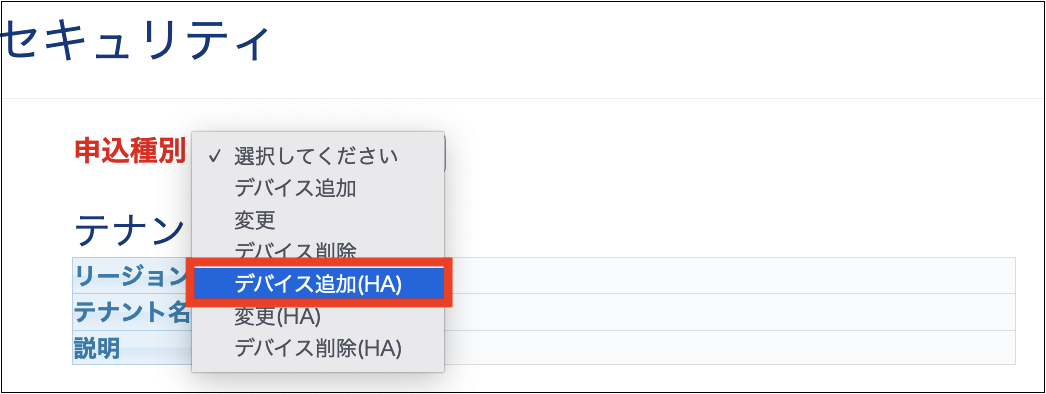

2. Order画面が表示されますので、「申込種別」で「デバイス追加(HA)」を選択します。

3. デバイス情報を設定します。

入力が必要な項目は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

1-1 |

メニュー |

選択 |

Managed Firewall |

|

1-2 |

プラン |

選択 |

2CPU-4GB |

|

1-3 |

ゾーン/グループ |

選択 |

zone1-groupa

zone1-groupb

|

No1で選択してください。

No2で選択してください。

障害耐性のため、No1とNo2でグループを分けて下さい

|

1-4 |

HAリンク1 ネットワークID01 |

選択 |

"ネットワークID"/FW-HA1 |

HA線用に作成したロジカルネットワークを選択してください |

1-5 |

HAリンク1 サブネットID01 |

手動 |

192.168.101.2 ~ 192.168.101.6 |

|

1-6 |

HAリンク1 IPアドレス01 |

手動 |

192.168.101.3

192.168.101.4

|

No1に入力してください

No2に入力してください

|

1-7 |

HAリンク2 ネットワークID01 |

選択 |

"ネットワークID"/FW-HA2 |

HA線用に作成したロジカルネットワークを選択してください |

1-8 |

HAリンク2 サブネットID01 |

手動 |

192.168.102.2 ~ 192.168.102.6 |

|

1-9 |

HAリンク2 IPアドレス01 |

手動 |

192.168.102.3

192.168.102.4

|

No1に入力してください

No2に入力してください

|

注釈

No.2の行でグレーアウトされている項目は、No.1の行で入力した値が自動でコピーされるため、入力する必要はありません。

4. 入力が終わったら「送信」をクリックしてください。

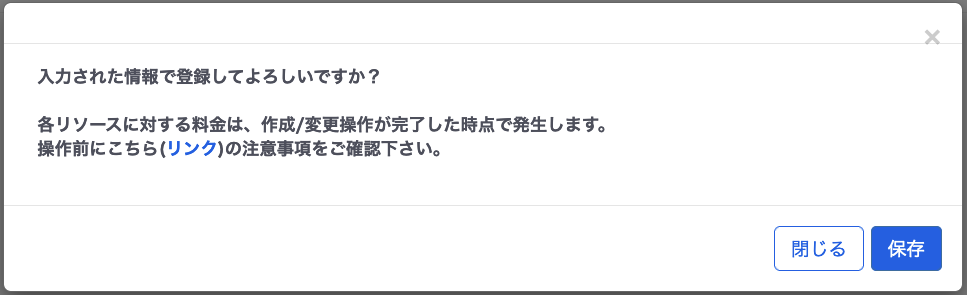

5. 確認ダイアログが表示されますので、申し込む場合は「保存」をクリックしてください。 ※取り止める場合は「閉じる」をクリックしてください。

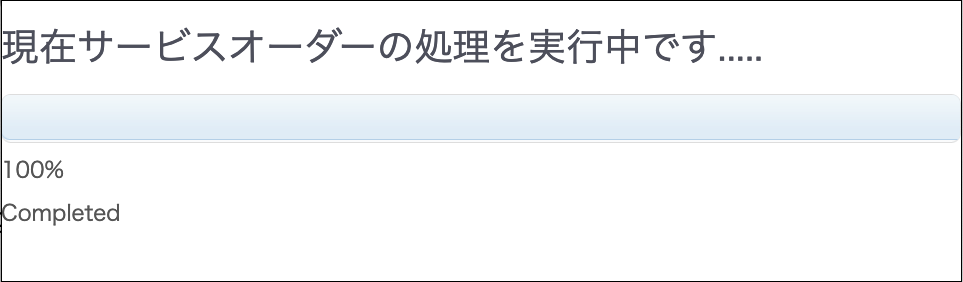

6. 申し込んだオーダーの処理が完了すると、下記のメッセージが表示されます。その後、ポップアップ画面は自動で閉じ、Order画面がリロードされます。

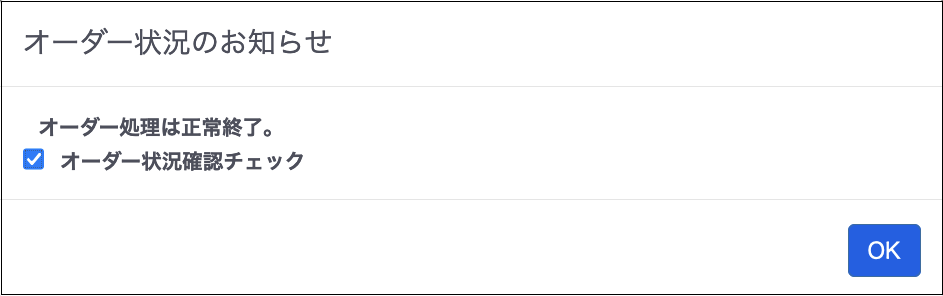

7. 「オーダー状況のお知らせ」が表示されます。内容を確認後、「オーダー状況確認チェック」にチェックを入れて、「OK」をクリックしてください。

注釈

「オーダー状況確認チェック」には、必ずチェックを入れてください。入れずにダイアログを閉じますと、次にOrder画面に遷移した際にも再び表示されます。

エラーメッセージが表示される場合は、Smart Data Platform チケットシステムでお問い合わせください。

1.3 HA構成のインターフェース設定¶

初期状態は未設定となります。

<HAインターフェース設定の制約事項>

使用禁止IP address

次のIPアドレスは、インターフェース、ルーティング、アドレスオブジェクト、Destination NAT、Source NATに使用することができません。 これらのIPアドレスを使用すると、正常に動作しない場合があります。

ISP shared address |

100.64.0.0/10 |

使用禁止VRRP ID

次の VRRP ID は、Managed Firewall/UTM および隣接する機器のVRRP ID に使用できません。

ID 11 |

(仮想MACアドレス00:00:5e:00:01:0b) |

注釈

Port 1は、本メニュー提供のために必要なポートとしてあらかじめ確保されており、非表示です。

Port 2, 3はHA構成のために必要なポートです。あらかじめ設定済の内容が表示され、お客さまによる変更はできません。

Port 4~10は、お客さまで利用できるインターフェースです。

インターフェース設定準備¶

1. セキュリティコントロールパネルから「Operation」をクリックし、マネージャホームページ中央の「サービス」、「ワークフロー」を選択した先の画面に表示されている「Cluster Port Management」をクリックすると、インターフェース設定の詳細画面が開きます。

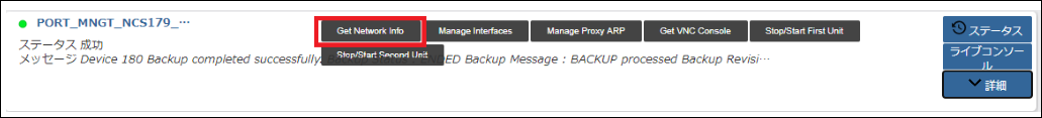

2. 最新のお客さまネットワーク情報を参照可能にするため、設定対象のデバイスをクリックで選択して[Get Network Info]をクリックします。

3. [タスク ステータス]が表示されます。Get Network Infoのタスクが「緑色」になれば正常終了です。[クローズ]で閉じてください。

インターフェース設定¶

ここでは、以下のインターフェースを作成します。

(1)信頼されたセグメント側インターフェース

(2)外部セグメント側インターフェース

(3) FWセグメント側インターフェース

(1) 信頼されたセグメント側のインターフェース設定¶

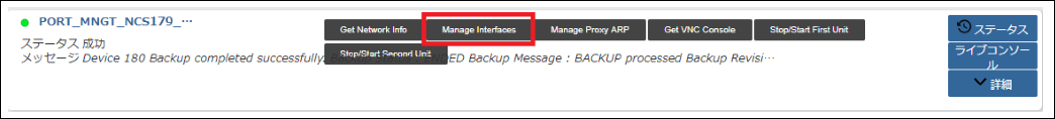

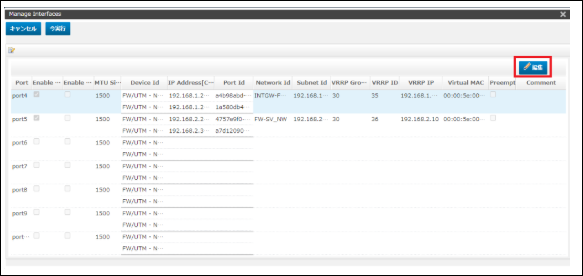

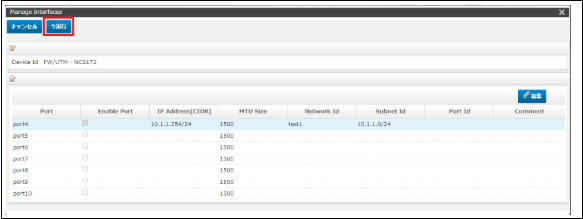

1. 設定対象のHAペアをクリックで選択し、[Manage Interfaces]をクリックします。

2. 「Manage Interfaces」の画面が開きます。(Port 2,3は「Manage Interfaces」の画面には表示されません。)

Port4をクリックで選択して、「編集」をクリックします。

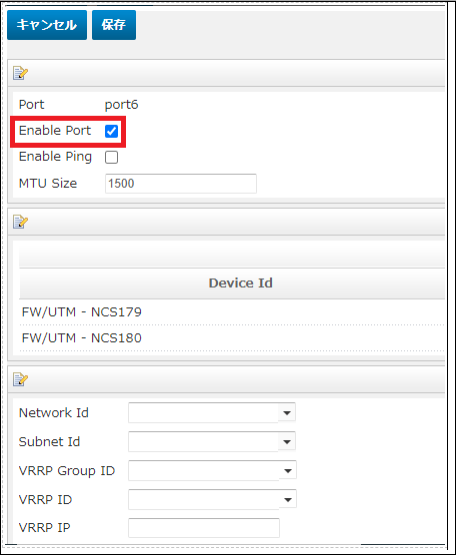

3. [Enable Port]をチェックすると設定値を入力できます。

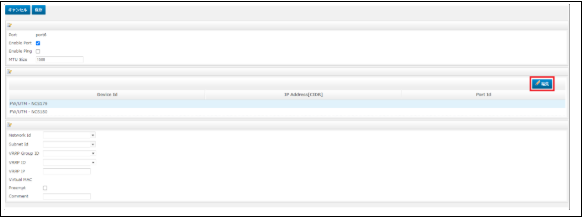

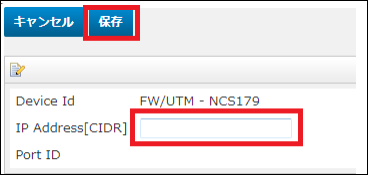

4. [Device ID]に表示されるデバイスのうち、1つ目のデバイスを選択し、編集を押します。

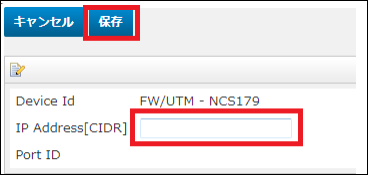

5. デバイスに設定するIPアドレスを入力します。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

2-4 |

IP Address[CIDR] (冗長構成の1つ目) |

手動 |

192.168.0.252/24 |

プレフィックス表記で入力してください。 |

6. 入力が完了したら、「保存」をクリックしてください。

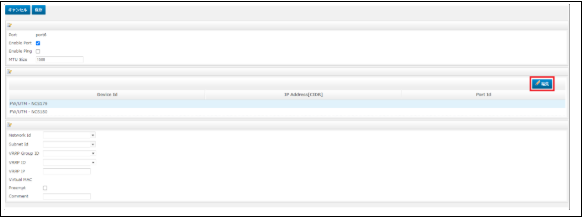

7. [Device ID]に表示されるデバイスから、2つ目のデバイスを選択し、編集を押します。

8. 設定値を入力します。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

2-5 |

IP Address[CIDR] (冗長構成の2つ目) |

手動 |

192.168.0.253/24 |

プレフィックス表記で入力してください。 |

9. 入力が完了したら、「保存」をクリックしてください。

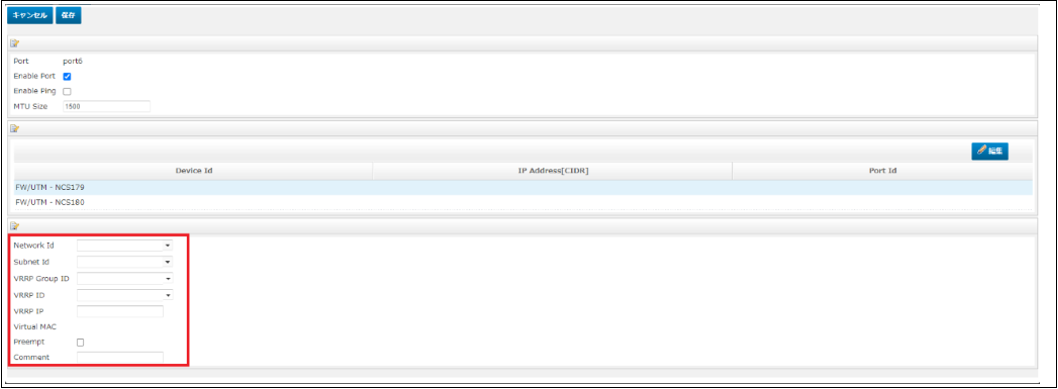

10. 次に、Networkの設定を行います。

入力が必要な項目は以下になります。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

2-6 |

Network Id |

選択 |

trust_NW |

あらかじめ作成した「信頼されたセグメント(192.168.0.0/24)」のロジカルネットワークを選択してください |

2-7 |

Subnet Id |

選択 |

192.168.0.0/24 |

|

2-8 |

VRRP Group ID |

手動 |

10 |

Port4からPort10のうち、VRRPを設定するインターフェースは、同じグループIDを使用してください。異なるグループIDを使用すると、フェイルオーバーが発生したときなどに正常に動作できなくなる場合があります。 |

2-9 |

VRRP ID |

手動 |

20 |

Port4からPort10のうち、VRRPを設定するインターフェースは、異なるIDを使用してください。同じVRRP IDを使用すると正常に通信できません。 |

2-10 |

VRRP IP |

手動 |

192.168.0.254 |

11. 入力したら、「保存」をクリックします。これで使用するインターフェースの設定準備が完了しました。

次に設定したインターフェースを適用します。

12. Manage Interfaces画面で「今実行」をクリックします。

[タスク ステータス]が表示されます。タスクステータスの説明は次の通りです。

タスクの色 |

タスクのステータス |

灰色 |

未実行のタスク |

青色 |

実行中のタスク |

緑色 |

正常終了したタスク |

赤色 |

問題が発生したタスク |

13. すべてのステータスが「緑色」になれば正常終了です。「×」で閉じてください。

タスクステータス問題発生時にはチュートリアル 「2.1.2.2.7. タスク ステータスと問題発生(赤色)時の対応」 を確認してください。

(2) 外部セグメント側のインターフェース設定¶

上記 (1)の手順を用いて、Internet側のインターフェース設定を行います。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

2-4 |

IP Address[CIDR] (冗長構成の1つ目) |

手動 |

10.0.10.252/24 |

プレフィックス表記で入力してください。 |

2-5 |

IP Address[CIDR] (冗長構成の2つ目) |

手動 |

10.0.10.253/24 |

プレフィックス表記で入力してください。 |

2-6 |

Network Id |

選択 |

INTGW-FW_NW |

あらかじめ作成した「外部されたセグメント(10.0.10.0/24)」のロジカルネットワークを選択してください |

2-7 |

Subnet Id |

選択 |

10.0.10.0/24 |

|

2-8 |

VRRP Group ID |

手動 |

10 |

上記1.の手順で設定したグループIDと同じものを設定してください。 |

2-9 |

VRRP ID |

手動 |

10 |

Port4からPort10のうち、VRRPを設定するインターフェースは、異なるIDを使用してください。同じVRRP IDを使用すると正常に通信できません。 |

2-10 |

VRRP IP |

手動 |

10.0.10.254 |

(3) FWセグメント側インターフェース設定¶

同様に、1.の手順を用いてロードバランサ―側のインターフェース設定を行います。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

2-4 |

IP Address[CIDR] (冗長構成の1つ目) |

手動 |

192.168.10.252/24 |

プレフィックス表記で入力してください。 |

2-5 |

IP Address[CIDR] (冗長構成の2つ目) |

手動 |

192.168.10.253/24 |

プレフィックス表記で入力してください。 |

2-6 |

Network Id |

選択 |

FW-LB_NW |

あらかじめ作成した「FWセグメント(192.168.10.0/24)」のロジカルネットワークを選択してください |

2-7 |

Subnet Id |

選択 |

192.168.10.0/24 |

|

2-8 |

VRRP Group ID |

手動 |

10 |

上記1.の手順で設定したグループIDと同じものを設定してください。 |

2-9 |

VRRP ID |

手動 |

30 |

Port4からPort10のうち、VRRPを設定するインターフェースは、異なるIDを使用してください。同じVRRP IDを使用すると正常に通信できません。 |

2-10 |

VRRP IP |

手動 |

192.168.10.254 |

1.4 ルーティングの設定¶

デバイスにスタティックルートを設定します。

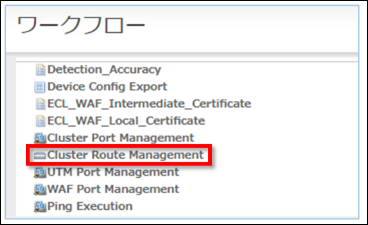

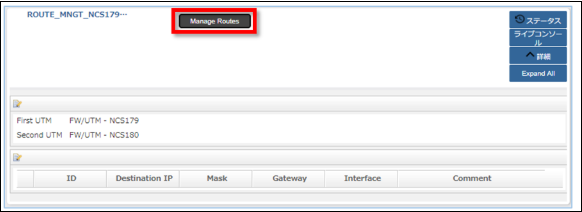

HA構成の場合、ルーティングは[ワークフロー]で設定します。[サービス] - [ワークフロー] -[Cluster Route Management]をクリックしてください。

注釈

初期状態ではお客さまネットワーク用のルートは設定されていません。 デフォルト ゲートウェイも設定されていないので、お客さまのネットワーク環境に応じて設定する必要があります。

デフォルトゲートウェイとして設定したい場合は、Destination IP 0.0.0.0、Mask 0.0.0.0と入力し、Gatewayアドレスとインターフェースを指定してください。

ここでは、以下の宛先に対してルーティングを追加します。

1.外部アドレスのクライアント向け

2.Managed Load Balancer リスナーIP向け

外部アドレスのクライアント向けルーティング追加¶

1. [ワークフロー]に表示されている[Cluster Route Management]の[Manage Routes]をクリックします。

2. 「追加」をクリックします。

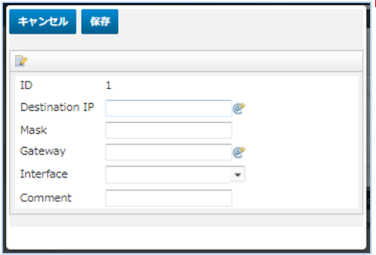

3. 設定値を入力します。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

3-1 |

Destination IP |

手動 |

0.0.0.0 |

|

3-2 |

Mask |

手動 |

0.0.0.0 |

|

3-3 |

Gateway |

手動 |

10.0.10.100 |

10.0.10.100 |

3-4 |

Interface |

選択 |

Port4 |

4. 上記を入力したら、「保存」をクリックします。これでルーティングの追加準備が完了しました。

5. 設定が準備できたら、「今実行」をクリックして設定の適用を開始します。

Managed Load Balancer リスナーIP向けルーティング追加¶

同様に、1.の手順を用いて、Managed Load Balancer リスナーIP向けのルーティング追加を追加します。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

3-1 |

Destination IP |

手動 |

172.16.100.0 |

|

3-2 |

Mask |

手動 |

255.255.255.0 |

|

3-3 |

Gateway |

手動 |

192.168.10.251 |

|

3-4 |

Interface |

選択 |

Port6 |

1.5 アドレスオブジェクトの作成¶

ファイアウォール ポリシーの設定において、IPアドレスを直接入力するのではなく、アドレス オブジェクトを作成して使用します。

ここでは以下のアドレスオブジェクトを作成します。

1.信頼されたクライアント端末のアドレス

2.Managed Load Balancerのアドレス

アドレスオブジェクトの作成:信頼されたクライアント端末のアドレス¶

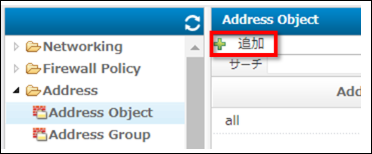

1. アドレス オブジェクト は デバイス管理 から設定します。

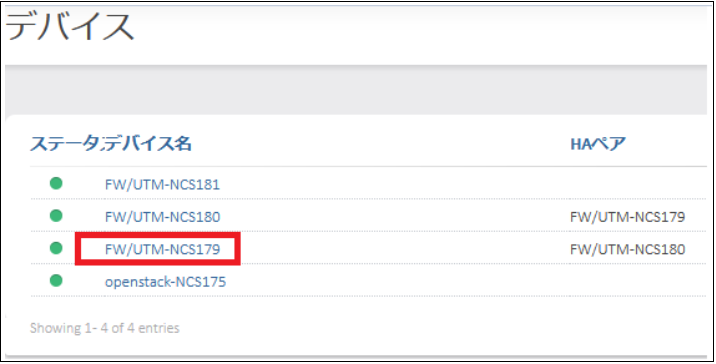

2. HA構成のデバイスの設定するときは、常にデバイス名の若い方の番号をクリックし、[コンフィグ]をクリックしてください。

3. オブジェクト画面が表示されます。

注釈

初期状態で [All] という、全てのアドレスを表す アドレス オブジェクト が利用できます。[All] は変更せずに、ご利用ください。

4. 画面左側のオブジェクト画面から Address Object をクリックします。

5. 画面右側の Address Object 画面で[追加]をクリックします。

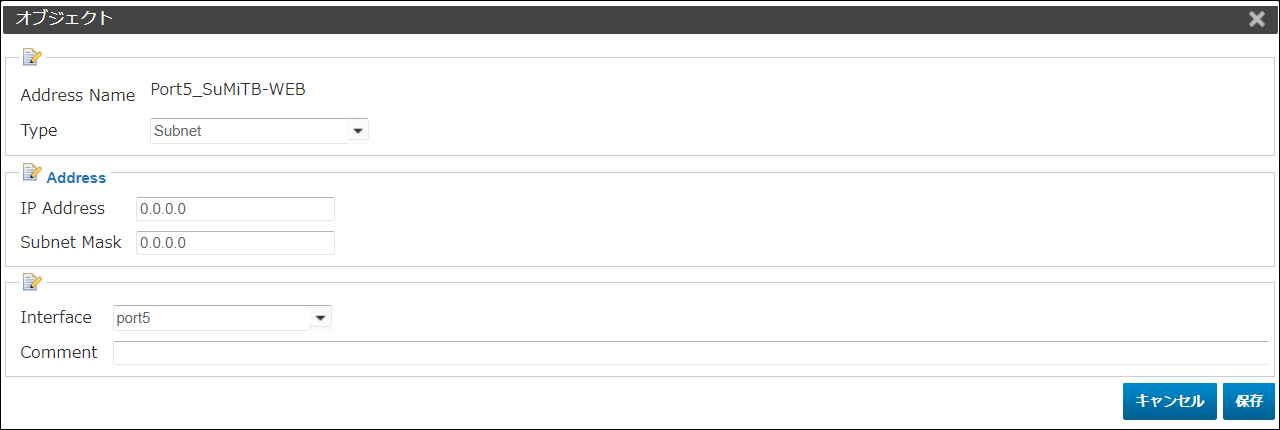

6.設定値を入力します。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

4-1 |

Address Name |

手動 |

client_vpn |

英数字のみ入力が可能です。 |

4-2 |

Type |

選択 |

Subnet |

|

4-3 |

IP Address |

入力 |

192.168.0.0 |

|

4-4 |

Subnet Mask |

入力 |

255.255.255.0 |

|

4-5 |

Interface |

選択 |

Port4 |

4.上記を入力したら、「保存」をクリックします。これでアドレスオブジェクトの追加準備が完了しました。

5.「変更の保存」をクリックして、設定をデバイスへ適用します。

注釈

ファイアウォールポリシーを作成する前に、必ずオブジェクトの保存[変更の保存]を実施してください。

アドレスオブジェクトの設定:Managed Load Balancerのアドレス¶

同様に、(1) の手順を用いて、Managed Load Balancerのアドレスをアドレスオブジェクトとして設定します。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

4-1 |

Address Name |

手動 |

mainte_LB |

英数字のみ入力が可能です。 |

4-2 |

Type |

選択 |

Subnet |

|

4-3 |

IP Address |

入力 |

172.16.100.100 |

|

4-4 |

Subnet Mask |

入力 |

255.255.255.255 |

|

4-5 |

Interface |

選択 |

Port6 |

1.6 NATオブジェクトの作成¶

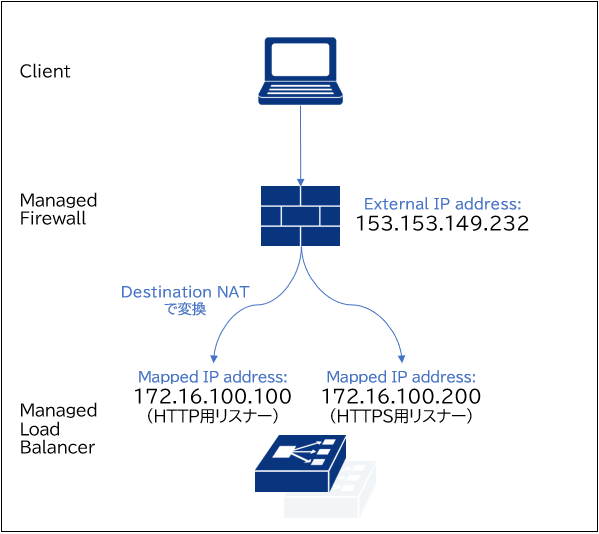

Destination NATの作成(外部アドレス側)¶

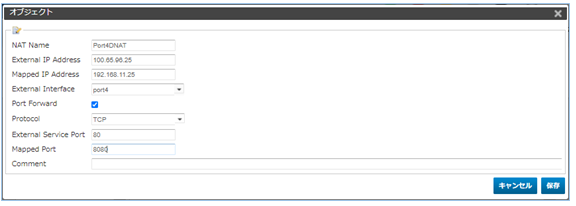

図のような内容で、Destination NATの設定をします。

次の手順で、(1) HTTP用 と (2) HTTPS用 の2つの設定を行います。

(1) HTTP用のDestination NAT¶

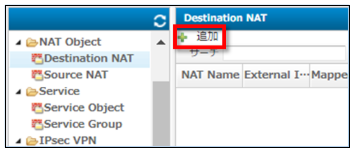

1. 画面左側のオブジェクト画面から「Destination NAT」をクリックし、画面右側の Destination NAT 画面で「追加」をクリックします。

2. 設定値を入力します。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

6-1 |

NAT Name |

手動 |

DNAT1_153.153.149.232 |

英数字のみ入力が可能です。 |

6-2 |

External IP Address |

手動 |

153.153.149.232 |

払い出されたグローバルIPアドレス(可変)を入力してください。 |

6-3 |

Mapped IP Address |

手動 |

172.16.100.100 |

ロードバランサ―のVirtual IPを入力してください。 |

6-4 |

External Interface |

選択 |

Port5 |

Internet側のポート番号を選択してください。 |

6-5 |

Port Forward |

選択 |

Yes(チェック) |

|

6-6 |

Protocol |

選択 |

TCP |

|

6-7 |

External Server Port |

手動 |

80 |

|

6-8 |

Mapped Port |

手動 |

80 |

3. 「変更の保存」をクリックして、設定をデバイスへ適用します。

(2) HTTPS用のDestination NAT¶

上記(1)の手順で、HTTPS用の設定を行います。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

6-1 |

NAT Name |

手動 |

DNAT2_153.153.149.232 |

英数字のみ入力が可能です。 |

6-2 |

External IP Address |

手動 |

153.153.149.232 |

払い出されたグローバルIPアドレス(可変)を入力してください。 |

6-3 |

Mapped IP Address |

手動 |

172.16.100.200 |

ロードバランサ―のVirtual IPを入力してください。 |

6-4 |

External Interface |

選択 |

Port5 |

Internet側のポート番号を選択してください。 |

6-5 |

Port Forward |

選択 |

Yes(チェック) |

|

6-6 |

Protocol |

選択 |

TCP |

|

6-7 |

External Server Port |

手動 |

443 |

|

6-8 |

Mapped Port |

手動 |

443 |

これでDestination NATの追加準備が完了しました。

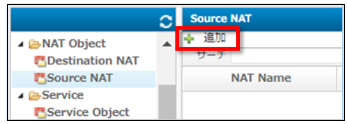

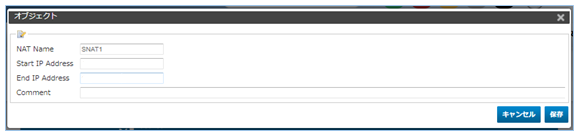

Source NATの作成¶

1. 画面左側のオブジェクト画面から「Source NAT」をクリックし、画面右側の Source NAT 画面で「追加」をクリックします。

2. 設定値を入力します。

入力が必要な項目は以下の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

7-1 |

NAT Name |

手動 |

SNAT_153.153.149.232 |

英数字のみ入力が可能です。 |

7-2 |

Start IP Addresss |

手動 |

153.153.149.232 |

払い出されたグローバルIPアドレス(可変)を入力してください。 |

7-3 |

End IP Addresss |

手動 |

153.153.149.232 |

払い出されたグローバルIPアドレス(可変)を入力してください。 |

3. 入力をしたら「保存」をクリックします。これでSource NATの追加準備が完了しました。

4. 「変更の保存」をクリックして、設定をデバイスへ適用します。

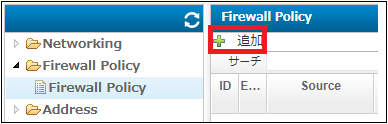

1.7 ファイアウォールポリシーの設定¶

追加するポリシーは以下の通りです。

1.信頼されたクライアント端末からWebサーバーへのhttpを許可

2.外部アドレスのクライアント端末からWebサーバーへのhttp、httpsを許可

3.各コンポーネントからインターネットへ抜けていく全通信を許可

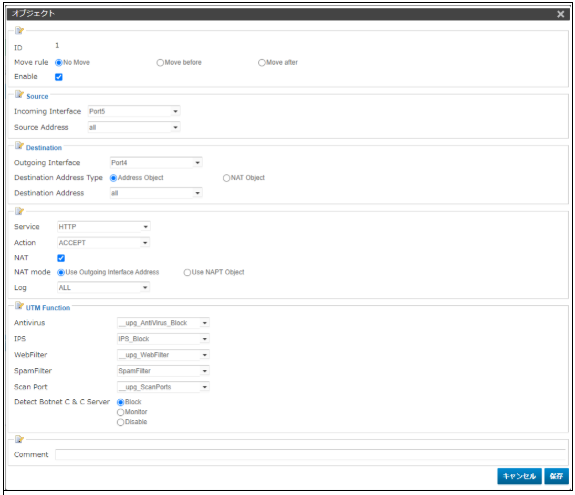

ポリシーの設定:信頼されたクライアント端末からWebサーバーへのhttpを許可¶

注釈

ファイアウォール ポリシーは上から順に判定し、合致するものがあればそのポリシーを適用する(それより下のポリシーでは判定されない)ので、ポリシーの並び順に注意してください。IDはポリシーの作成順であり並び順を示しません。

ポリシーのオブジェクト画面で[Move befor/Move after]を指定しても[変更の保存]で設定を適用するまで画面上の並び順は追加順のまま表示されます。

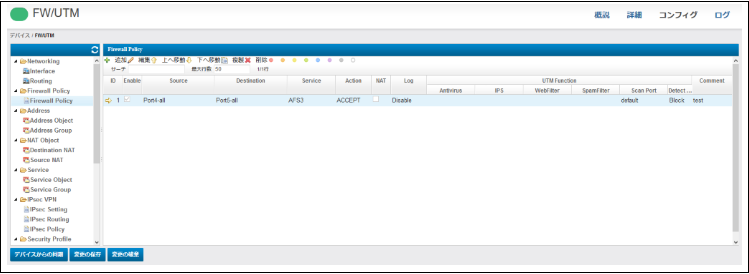

1. 画面左側のオブジェクト画面から Firewall Policy をクリックします。

「オブジェクト」→「Firewall Policy」→「Firewall Policy」

2. 画面右側の Firewall Policy 画面で[追加]をクリックします。

クライアント端末からmLBへのhttpを許可するための設定項目は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

7-1 |

Enable |

選択 |

チェック有り |

|

7-2 |

Incoming Interface |

選択 |

Port4 |

|

7-3 |

Source Address |

選択 |

client_vpn |

|

7-4 |

Outgoing Interface |

選択 |

Port6 |

|

7-5 |

Destination Address Type |

選択 |

Address Object |

|

7-6 |

Destination Address |

選択 |

mainte_LB |

|

7-7 |

Service |

選択 |

HTTP |

|

7-8 |

Action |

選択 |

ACCEPT |

|

7-9 |

NAT |

選択 |

チェック無し |

|

7-11 |

Log |

選択 |

disable |

3. 「変更の保存」をクリックして、設定をデバイスへ適用します。

ポリシーの設定:外部アドレスのクライアント端末からWebサーバーへのhttp、httpsを許可¶

同様に、1.の手順を用いて、信頼されたクライアント端末からWebサーバーへのhttp、hpptsを許可するための設定を追加します。

HTTP用の設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

7-1 |

Enable |

選択 |

チェック有り |

|

7-2 |

Incoming Interface |

選択 |

Port5 |

|

7-3 |

Source Address |

選択 |

all |

|

7-4 |

Outgoing Interface |

選択 |

Port6 |

|

7-5 |

Destination Address Type |

選択 |

NAT Object |

|

7-6 |

Destination NAT |

選択 |

DNAT1_153.153.149.232 |

|

7-7 |

Service |

選択 |

HTTP |

|

7-8 |

Action |

選択 |

ACCEPT |

|

7-9 |

NAT |

選択 |

チェック無し |

|

7-11 |

Log |

選択 |

disable |

HTTPS用の設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

7-1 |

Enable |

選択 |

チェック有り |

|

7-2 |

Incoming Interface |

選択 |

Port5 |

|

7-3 |

Source Address |

選択 |

all |

|

7-4 |

Outgoing Interface |

選択 |

Port6 |

|

7-5 |

Destination Address Type |

選択 |

NAT Object |

|

7-6 |

Destination NAT |

選択 |

DNAT2_153.153.149.232 |

|

7-7 |

Service |

選択 |

HTTPS |

|

7-8 |

Action |

選択 |

ACCEPT |

|

7-9 |

NAT |

選択 |

チェック無し |

|

7-11 |

Log |

選択 |

disable |

ポリシーの設定:各コンポーネントからインターネットへ抜けていく全通信を許可¶

上記 1.の手順を用いて、信頼されたクライアント端末からWebサーバーへのhttp、hpptsを許可するための設定を追加します。

設定値は次の通りです。

項番 |

項目名 |

入力形式 |

入力値 |

注意事項 |

7-1 |

Enable |

選択 |

チェック有り |

|

7-2 |

Incoming Interface |

選択 |

Port6 |

|

7-3 |

Source Address |

選択 |

all |

|

7-4 |

Outgoing Interface |

選択 |

Port5 |

|

7-5 |

Destination Address Type |

選択 |

Address Object |

|

7-6 |

Destination Address |

選択 |

all |

|

7-7 |

Service |

選択 |

ALL |

|

7-8 |

Action |

選択 |

ACCEPT |

|

7-9 |

NAT |

選択 |

チェック有り |

|

7-10 |

NAPT Object |

選択 |

SNAT_153.153.149.232 |

|

7-11 |

Log |

選択 |

disable |

これでポリシーの設定が終わりました。

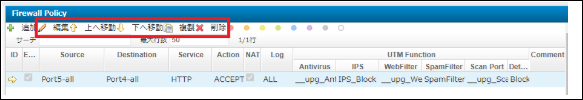

参考: ファイアウォールポリシーの変更(編集/移動/複製/削除)¶

1. 画面左側のオブジェクト画面から Firewall Policy をクリックします。

「オブジェクト」→「Firewall Policy」→「Firewall Policy」

2. 画面右側の Firewall Policy 画面で変更対象の行を選択して、操作内容に応じてボタンをクリックします。

ボタン |

説明 |

編集 |

選択した ファイアウォールポリシーの設定を変更します。 |

上へ移動 |

選択した ファイアウォールポリシーの並び順を1つ上に移動します。 |

下へ移動 |

選択した ファイアウォールポリシーの並び順を1つ下に移動します。 |

複製 |

選択した ファイアウォールポリシーを複製して、同じ設定値が入力されたファイアウォールポリシー設定画面が開きます。同じような値で別のファイアウォールポリシーを定義したいときに便利です。 |

削除 |

選択した ファイアウォール ポリシー を削除します。 |

以上でManaged Firewallの設定は終わりです。

次は Managed Load Balancerの設定 に進みます。