4.1. UTM機能の設定をする¶

4.1.1. 注意事項、前提条件¶

- 設定は必ず0系/1系(東西冗長を利用している場合は各エリアの0系/1系)で同じ設定にしてください。

- 設定変更後、0系/1系で必ずコミットを実施してください。

- 設定変更後、FRAクライアントソフトを再接続すると設定が反映されます。

- ポリシーの変更はUSER-VPN-to-VPNFICまたはUSER-VPN-to-VPNINETのみ可能です。追加する場合は、変更可能なルールの間または直上直下に設定してください。

- セキュリティポリシーは一番上から順番に評価されます。例えば本来実行させたい許可ポリシーの上に拒否ポリシーがある場合、拒否ポリシーが優先されるため許可ポリシーが実行されません。セキュリティポリシーの登録順序に注意してください。

- ポリシーを追加、編集する際は必要な通信先のみ許可するなど最小限のポリシー設定を推奨します。

- お客様自身で作成したポリシーとUSER-VPN-to-VPNFIC、USER-VPN-to-VPNINET以外は削除しないでください。

- FRAポータルで主に使用するゾーンの概要について以下に記載します。【ゾーン】VPN:VPN接続ユーザーに払い出されるIPアドレスが所属するインターフェイスVPNINET:VPN接続後FRAから直接インターネットに通信する際に利用するインターフェイスVPNFIC:VPN接続後FIC-Connection向けに通信する際に利用するインターフェイス

4.1.2. 事前に準備いただくもの¶

4.1.4. UTM機能の設定手順¶

FRAクライアントソフトでVPN接続後、FRAポータルにアクセスします。

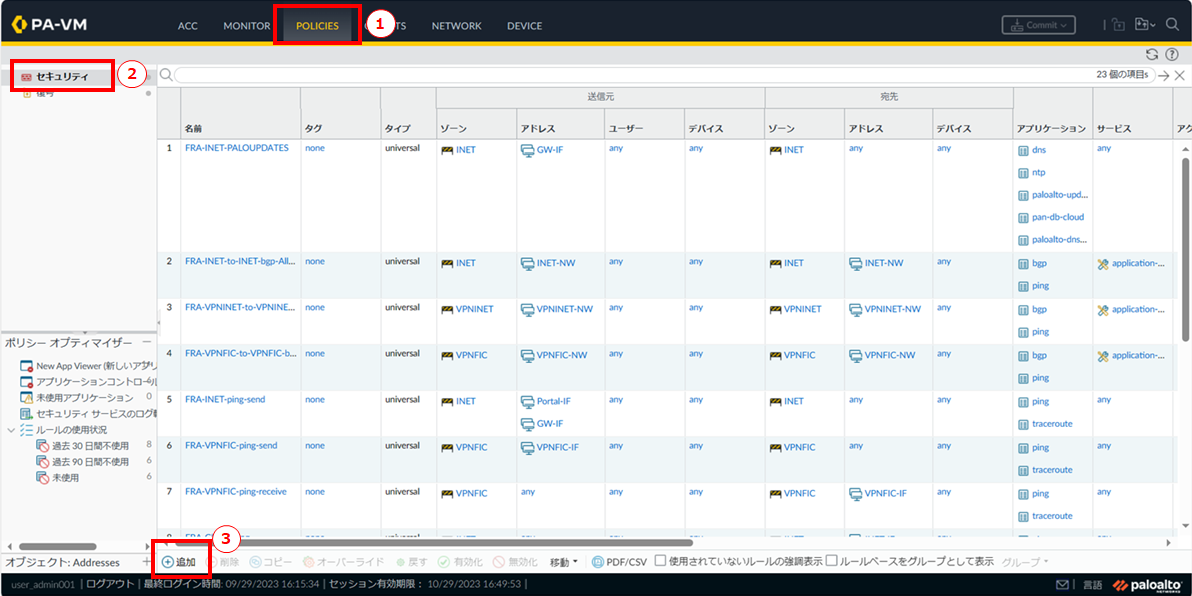

- ①[Policies]をクリックします。②[セキュリティ]をクリックします。③[追加]をクリックします。

図4.1.4.1. Policies画面¶

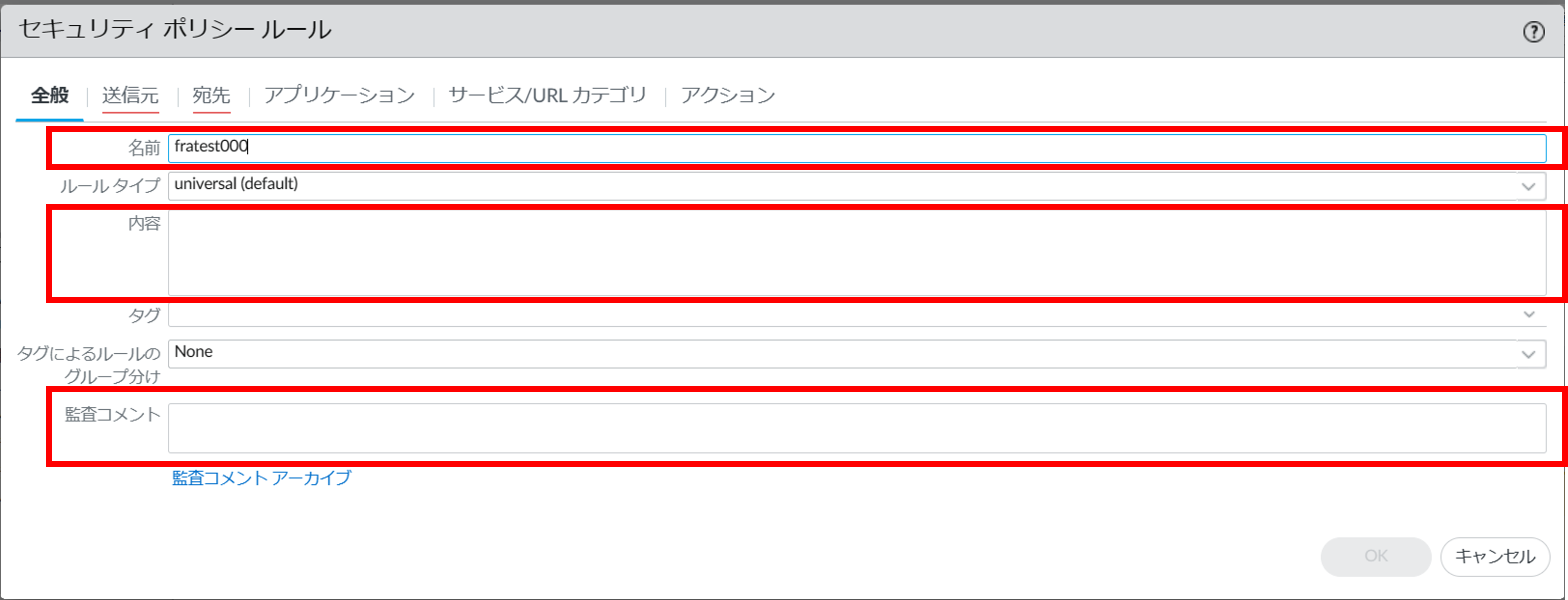

[全般]の以下の項目を入力します。

図4.1.4.2. セキュリティポリシールール(全般)¶

項番 |

項目 |

説明 |

1 |

名前 |

任意の名前を入力します。名前は必須項目です。 |

2 |

内容 |

作成したポリシーの説明を記載します。省略可能です。 |

3 |

監査コメント |

ポリシーの設定変更時に変更内容の履歴を残したい場合に入力します。省略可能です。 |

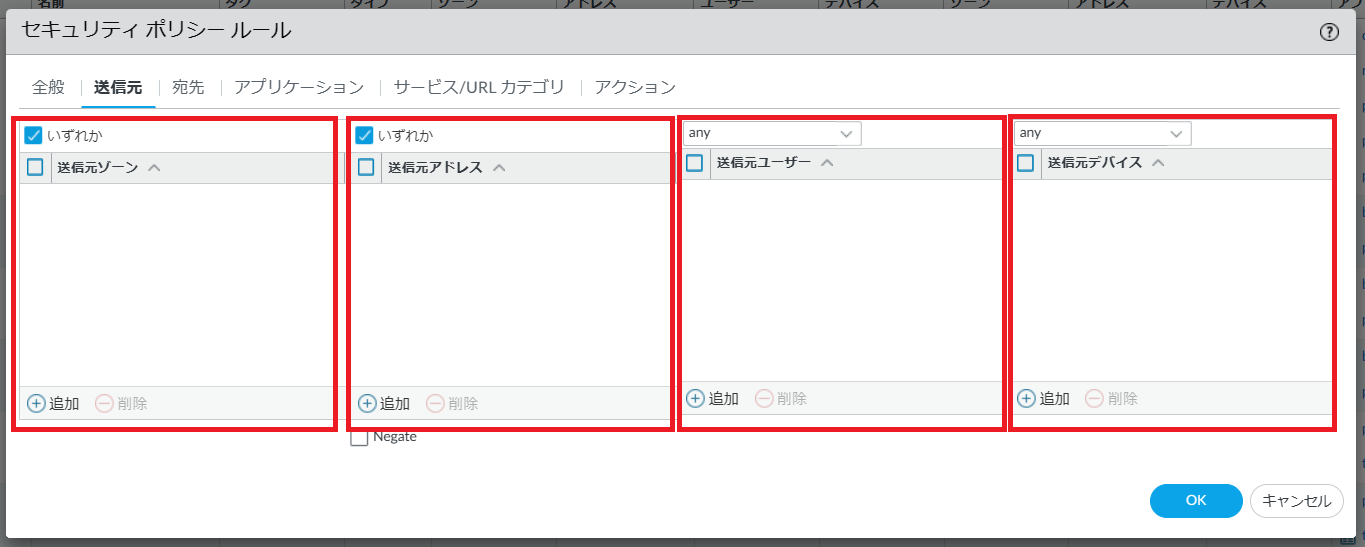

[送信元]の以下の項目を選択します。

図4.1.4.3. セキュリティポリシールール(送信元)¶

項番 |

項目 |

説明 |

1 |

送信元ゾーン |

通信の送信元ゾーンを指定します。すべてのゾーンを対象にする場合はいずれかにチェックをします。特定のゾーンを送信元に指定する場合は[追加]をクリックし対象のゾーンを選択します。 |

2 |

送信元アドレス |

通信の送信元アドレスを指定します。すべてのアドレスを対象にする場合はいずれかにチェックをします。特定のアドレスを送信元に指定したい場合は[追加]をクリックし対象のアドレスを選択します。また、アドレスの選択画面では以下のアドレスを直接指定する事が可能です。

・IPアドレス(Ex 192.168.1.1/32)

・ネットワークアドレス(Ex 192.168.0.0/16)

・アドレスレンジ(Ex 192.168.1.0-192.168.1.255)

|

3 |

送信元ユーザー |

通信の送信元ユーザーまたはユーザーグループを指定します。すべてのユーザーを対象にする場合はanyを選択します。特定のユーザーを送信元に指定したい場合は[追加]をクリックし対象のユーザーを選択します。 |

4 |

送信元デバイス |

HIP機能を使用する場合に[追加]をクリックし対象のHIPプロファイルを選択します。HIPプロファイルを使用しない場合はanyを選択します。 |

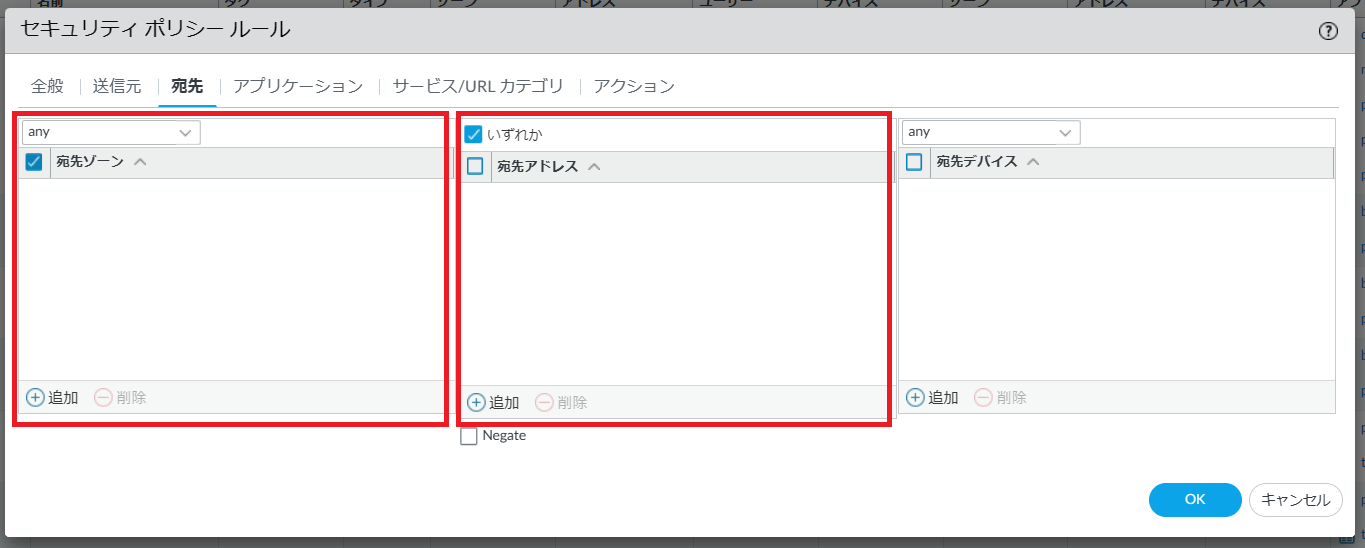

[宛先]の以下の項目を選択します。

図4.1.4.4. セキュリティポリシールール(宛先)¶

項番 |

項目 |

説明 |

1 |

宛先ゾーン |

通信の宛先ゾーンを指定します。すべてのゾーンを対象にする場合はanyを選択します。特定のゾーンを宛先に指定したい場合は[追加]をクリックし対象のゾーンを選択します。 |

2 |

宛先アドレス |

通信の宛先アドレスを指定します。すべてのアドレスを対象にする場合はいずれかにチェックをします。特定のアドレスを宛先に指定したい場合は[追加]をクリックし対象のアドレスを選択します。また、アドレスの選択画面では以下のアドレスを直接指定する事が可能です。

・IPアドレス(Ex 192.168.1.1/32)

・ネットワークアドレス(Ex 192.168.0.0/16)

・アドレスレンジ(Ex 192.168.1.0-192.168.1.255)

|

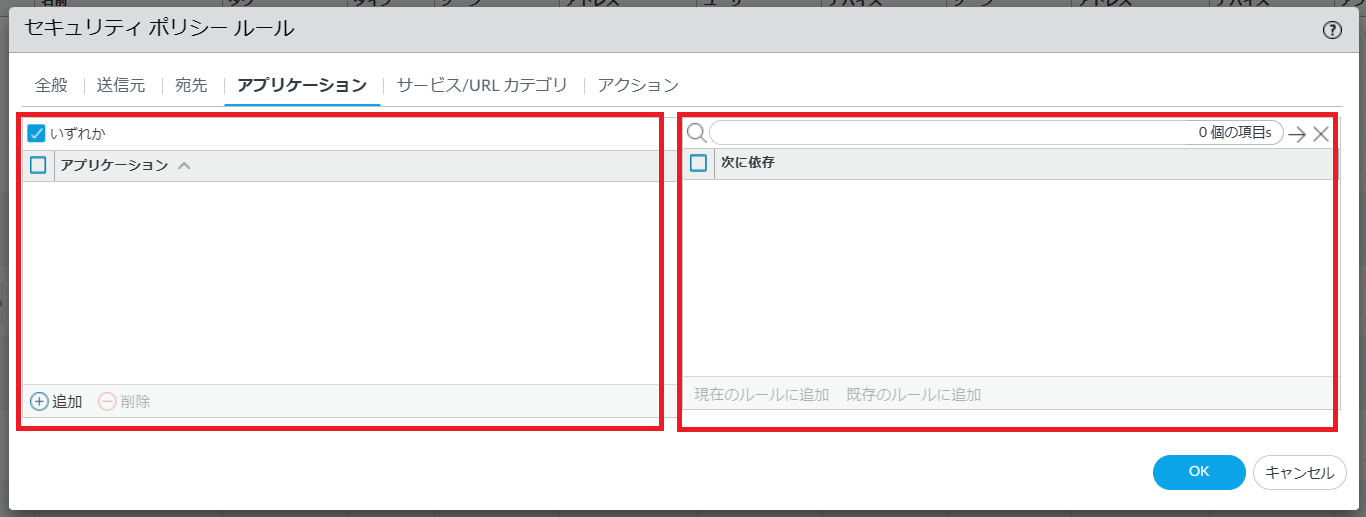

[アプリケーション]の以下の項目を選択します。

図4.1.4.5. セキュリティポリシールール(アプリケーション)¶

項番 |

項目 |

説明 |

1 |

アプリケーション |

通信で使用するアプリケーションを指定します。すべてのアプリケーションを対象にする場合はいずれかにチェックをします。特定のアプリケーションを対象に指定したい場合は[追加]をクリックし対象のアプリケーションを選択します。 |

2 |

次に依存 |

特定のアプリケーションを指定する場合、指定したアプリケーションに関連するアプリケーションを同時に指定する必要があります。依存関係にあるアプリケーションにチェックを入れます。 |

注釈

- アプリケーションの依存関係は アプリケーション依存とは を参照してください。Paloalto社のWebサイトに移動します。

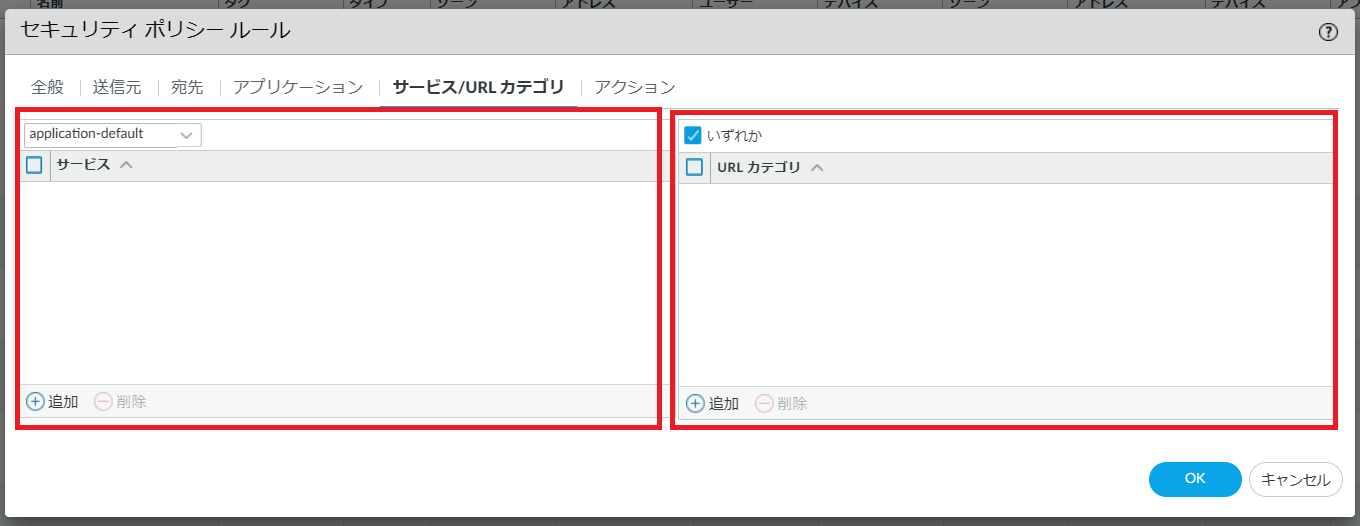

[サービス/URLカテゴリ]の以下の項目を選択します。

図4.1.4.6. セキュリティポリシールール(サービス/URLカテゴリ)¶

項番 |

項目 |

説明 |

1 |

サービス |

通信で使用するサービスを指定します。すべてのサービスを許可したい場合はapplication-defaultを選択します。特定のサービスを対象に指定したい場合は[追加]をクリックし対象のサービスを選択します。 |

2 |

URLカテゴリ |

URLカテゴリに設定したいカテゴリを指定します。 |

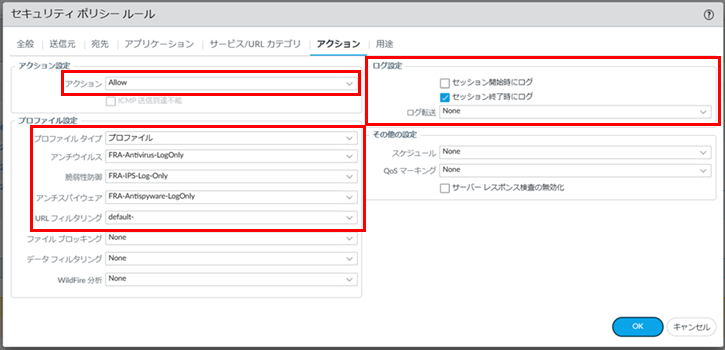

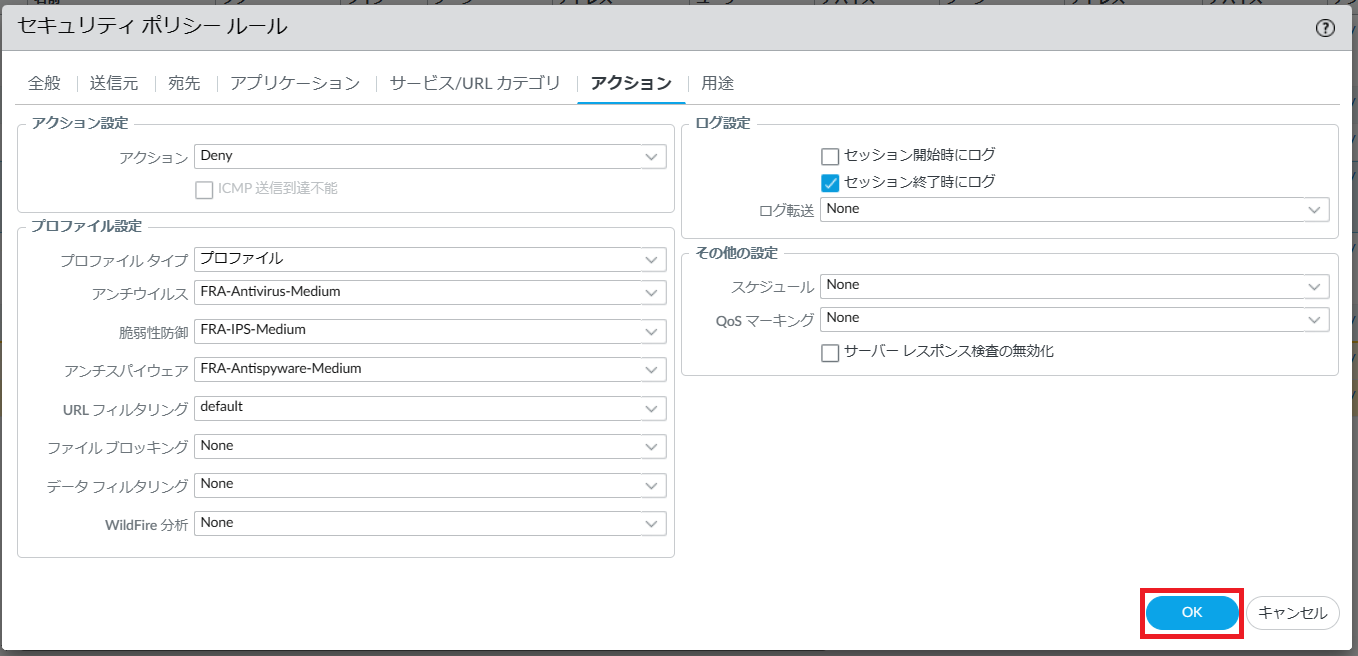

[アクション]の以下の項目を選択します。

図4.1.4.7. セキュリティポリシールール(アクション)¶

項番 |

項目 |

説明 |

1 |

アクション設定 |

通信を許可する場合はallowを選択します。通信を拒否する場合はdenyを選択します。その他のアクションは選択しないでください。 |

2 |

ログ設定 |

通信開始時のログを記録したい場合はセッション開始時にログにチェックをします。通信終了時のログを記録したい場合はセッション終了時にログにチェックをします。通信の開始/終了を記録したい場合は両方にチェックをします。Syslogサーバーにログを転送する場合はログ転送からログ転送プロファイルを選択します。 |

3 |

プロファイル設定 |

UTM機能(アンチウイルス/アンチスパイウェア/脆弱性防御(IDS/IPS))を使用する場合は以下のプロファイルタイプから使用したいプロファイルを選択します。

アンチウイルス :FRA-Antivirus-Strict/FRA-Antivirus-Medium/FRA-Antivirus-LogOnly

アンチスパイウェア :FRA-Antispyware-High/FRA-Antispyware-Medium/FRA-Antispyware-Low/FRA-Antispyware-LogOnly

脆弱性防御(IDS/IPS) :FRA-IPS-High/FRA-IPS-Medium/FRA-IPS-Low/FRA-IPS-Log-Only/FRA-IDS-High/FRA-IDS-Medium/FRA-IDS-Low

URLフィルタリングはdefaultか作成したURLフィルタリングプロファイルを選択します。

推奨設定を設定したい場合は 「4.2. UTM機能の推奨設定をする」 を参照してください。

|

[OK]ボタンを押下します。

図4.1.4.8. セキュリティポリシールール(アクション)¶

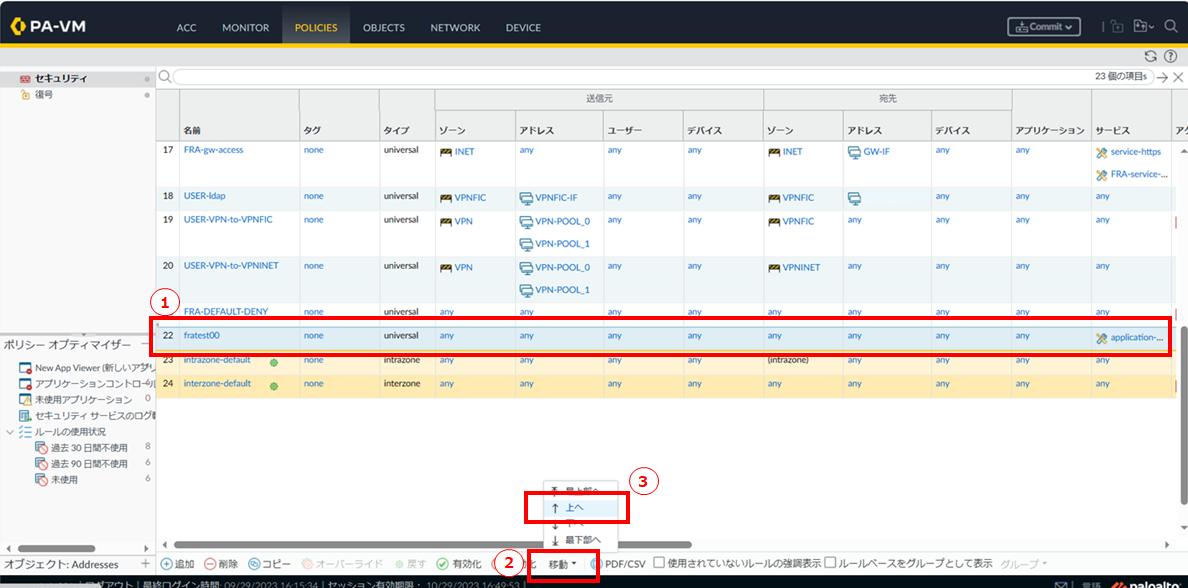

- ➀追加したポリシーを選択します。➁画面下部の[移動]をクリックします。➂[上へ]をクリックし変更可能なルールの間または直上直下に移動します。

図4.1.4.9. ルール移動¶

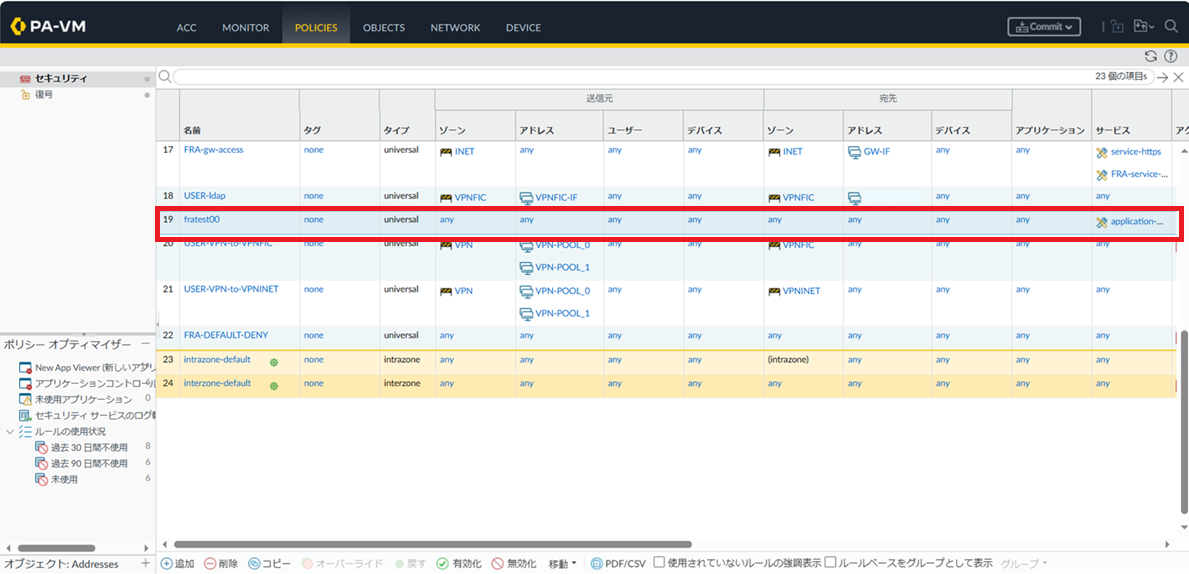

以下のように変更可能なルールの直上に移動しポリシーの移動が完了となります。

図4.1.4.10. ルール移動完了後の画面¶

設定内容をコミットし、正常に反映されたことを確認します。コミット手順は 「2.2.7. 設定を反映する(0系と1系の両方で作業を実施)」 を参照してください。