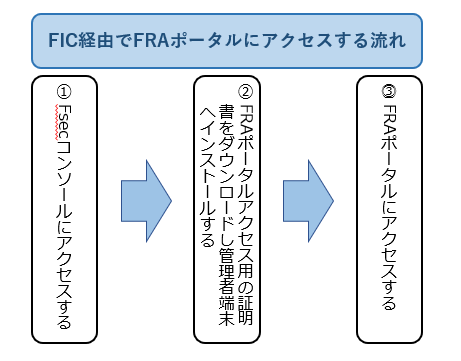

2.8. FIC経由でFRAポータルにアクセスをする¶

2.8.1. 注意事項、前提条件¶

SSL復号化・FRAポータルアクセス(FIC経由)共通証明書を管理者端末にインストールする必要があります。

FRAポータルアクセス(FIC経由)証明書プロファイルのクライアント証明書を管理者端末にインストールする必要があります。

- FIC経由でFRA接続する場合にプロキシサーバー等でアクセス先を許可する必要がある場合は、FRAポータルのアドレスに加えて、以下のIPアドレスおよびポート番号を許可してください。・IPアドレス:サービス基盤利用NWアドレス②のうち末尾2つのアドレス例)サービス基盤利用NWアドレス②が192.168.1.32/27の場合、192.168.1.61と192.168.1.62となります。・ポート番号:TCP/6082

- お客さまで用意したクライアント証明書に変更する場合、クライアント証明書に対応したCA証明書をご用意ください。

2.8.2. 事前に準備いただくもの¶

2.8.4. SSL復号化・FRAポータルアクセス(FIC経由)共通証明書を管理者端末にインストールする¶

2.8.4.1. SSL復号化・FRAポータルアクセス(FIC経由)共通証明書の管理者端末へのインストール手順¶

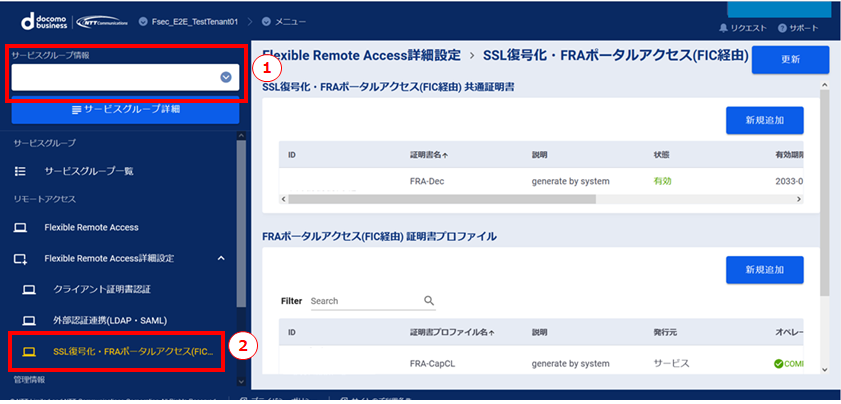

SDPFポータルメニューより、「Flexible Remote Access」を選択しFsecコンソールにアクセスします。

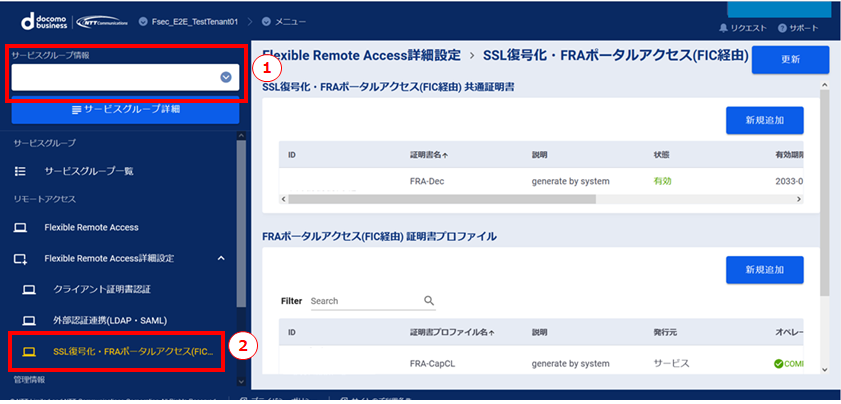

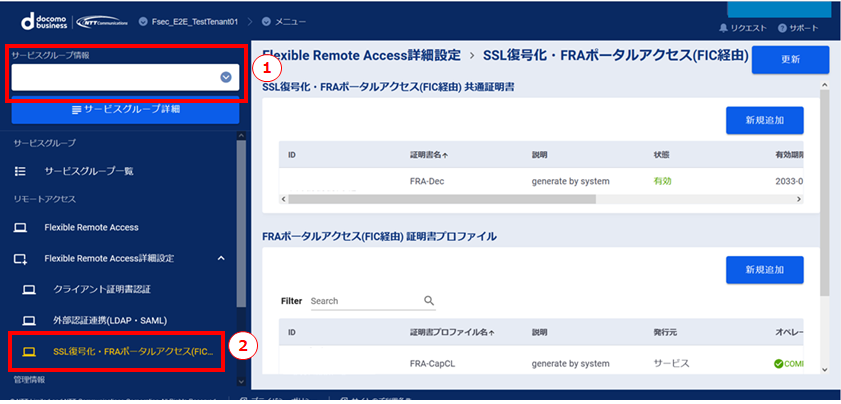

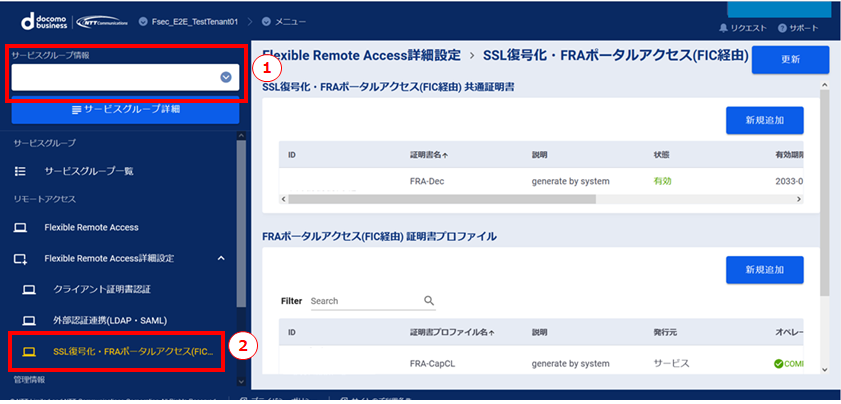

- ①左メニューの「サービスグループ情報」からFIC経由でFRAポータルにアクセスするサービスグループを選択します。②[SSL復号化・FRAポータルアクセス(FIC経由)]をクリックします。

図2.8.4.1.1. SSL復号化・FRAポータルアクセス(FIC経由)を選択¶

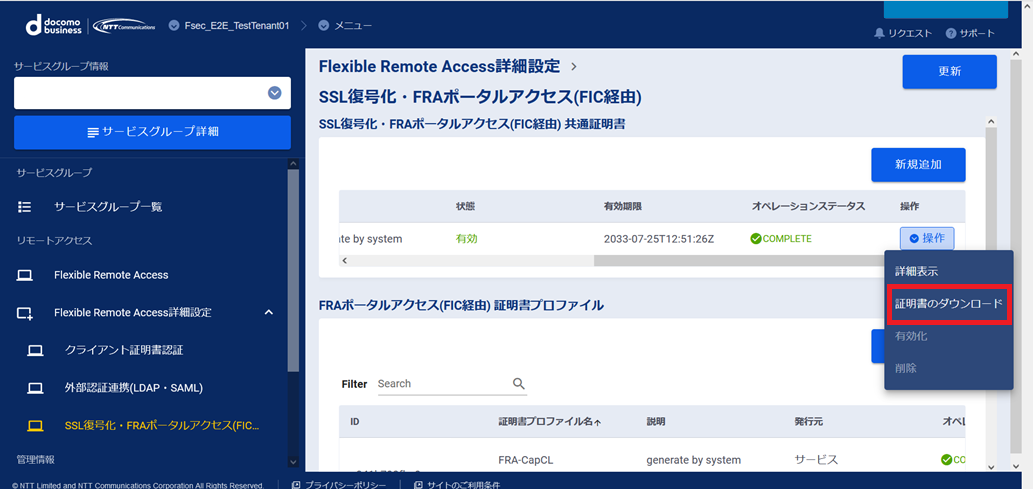

対象の「SSL復号化・FRAポータルアクセス(FIC経由)共通証明書」の[操作]ボタンを押下します。

図2.8.4.1.2. [操作]ボタンを押下¶

[証明書のダウンロード]をクリックします。

図2.8.4.1.3. 証明書のダウンロード¶

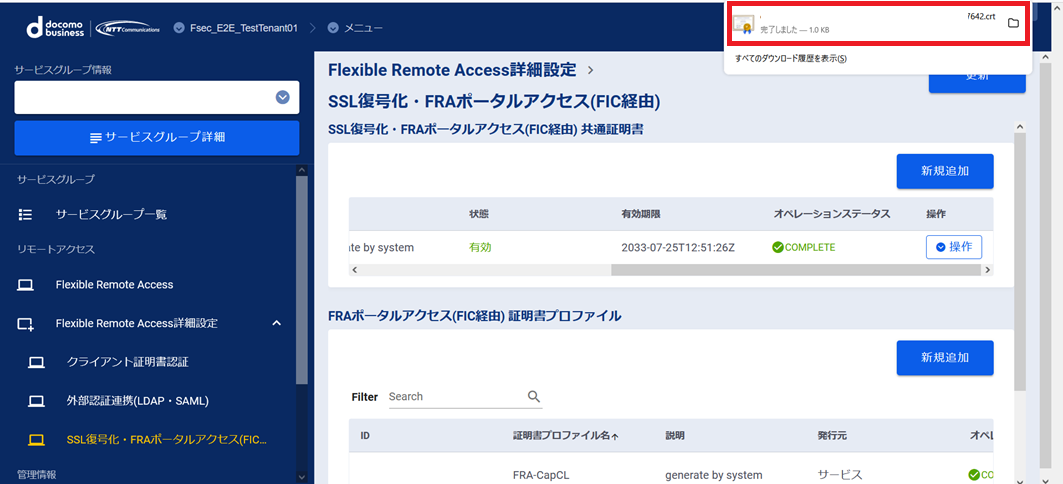

SSL復号化・FRAポータルアクセス(FIC経由)共通証明書が管理者端末にダウンロードされます。

図2.8.4.1.4. 共通証明書の管理者端末へのダウンロード¶

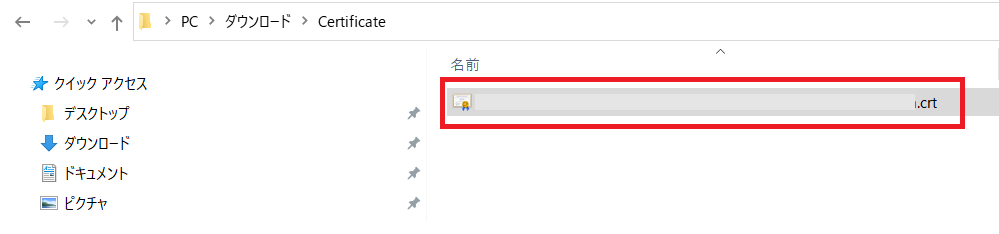

ダウンロードしたSSL復号化・FRAポータルアクセス(FIC経由)共通証明書をダブルクリックします。

図2.8.4.1.5. 共通証明書をダブルクリック¶

[開く]ボタンを押下します。

図2.8.4.1.6. 共通証明書を開く¶

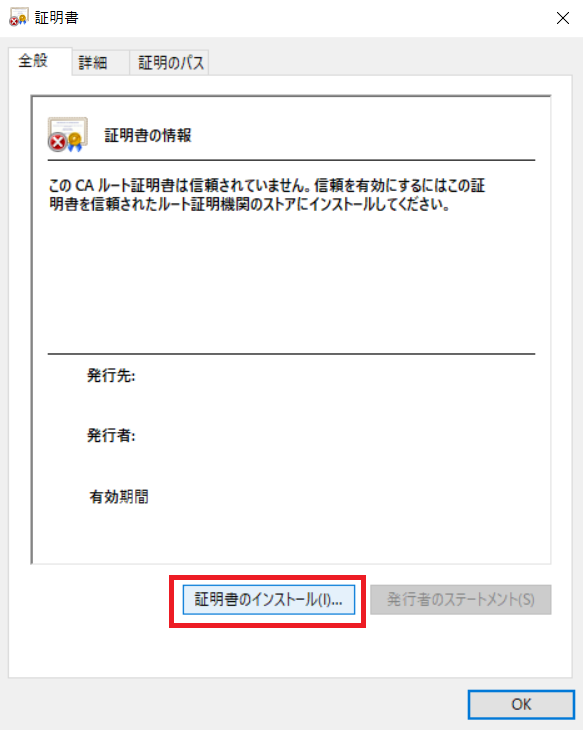

[証明書のインストール]をクリックします。

図2.8.4.1.7. 共通証明書のインストール¶

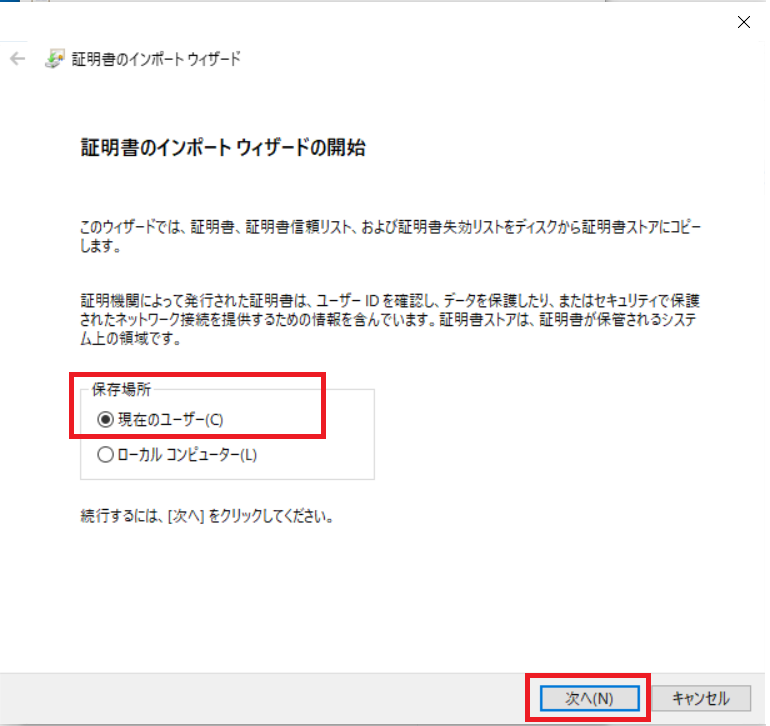

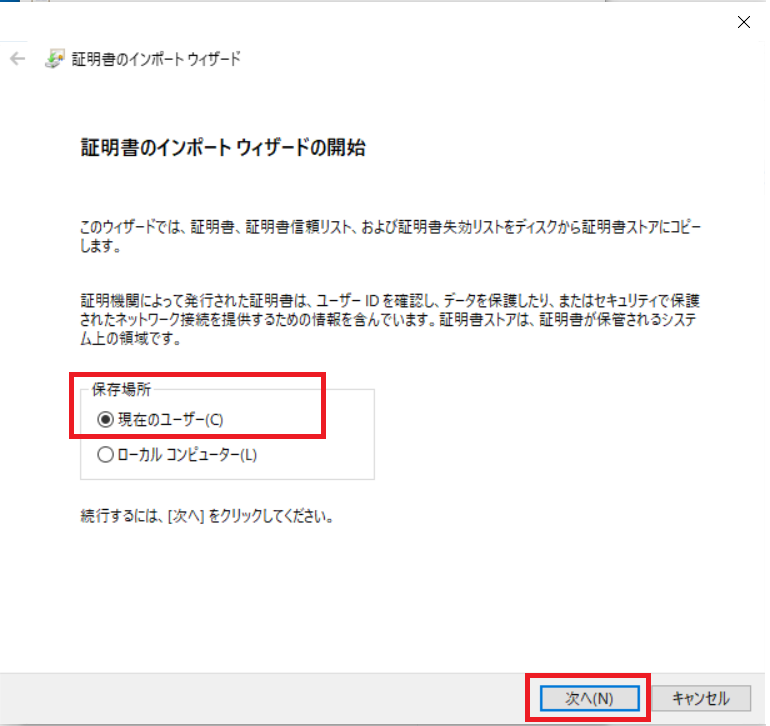

現在のユーザーにチェックをし、[次へ]ボタンを押下します。

図2.8.4.1.8. [次へ]ボタンを押下¶

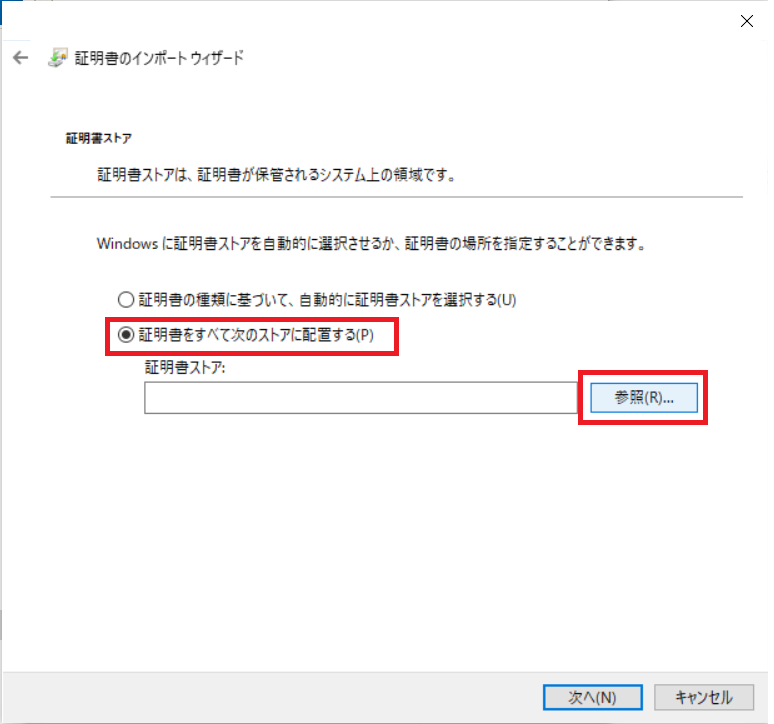

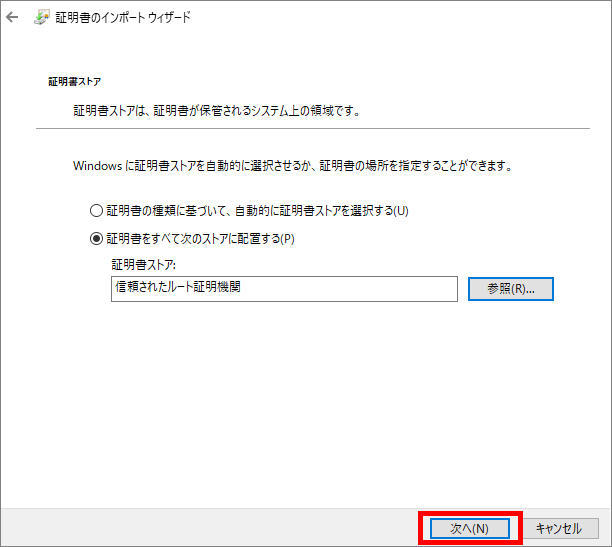

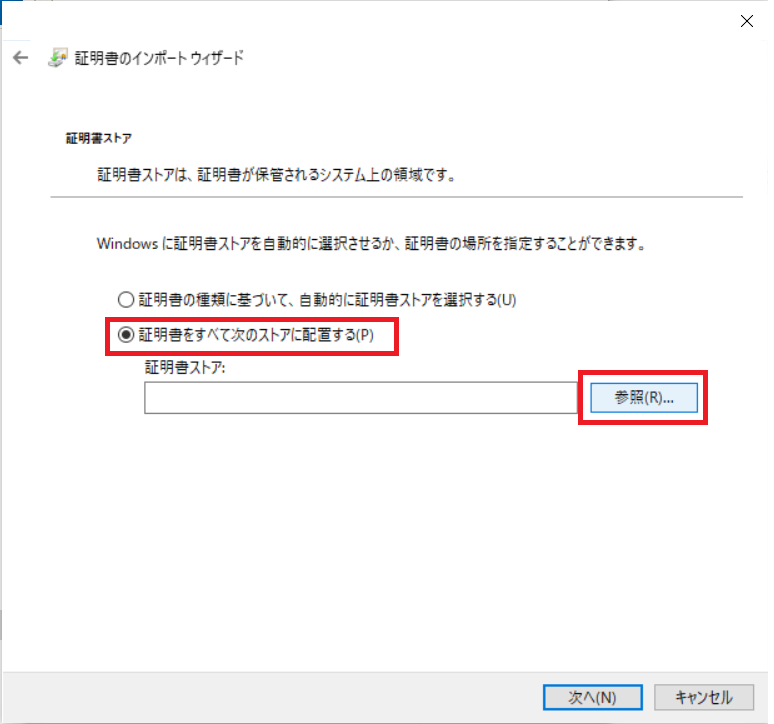

証明書をすべて次のストアに配置する(P)にチェックをし、[参照]ボタンを押下します。

図2.8.4.1.9. [参照]ボタンを押下¶

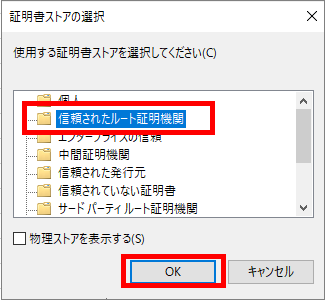

信頼されたルート証明機関を選択し[OK]ボタンを押下します。

図2.8.4.1.10. 信頼されたルート証明機関を選択¶

[次へ]ボタンを押下します。

図2.8.4.1.11. [次へ]ボタンを押下¶

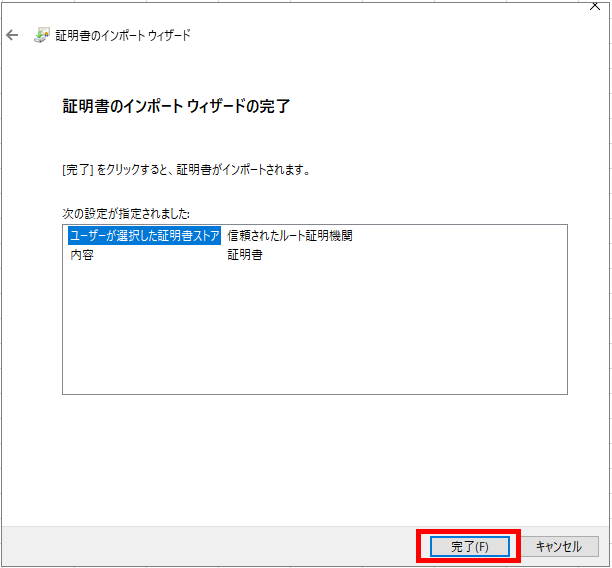

[完了]ボタンを押下します。

図2.8.4.1.12. [完了]ボタンを押下¶

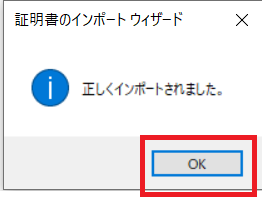

正常に完了した旨のメッセージが表示されます。[OK]ボタンを押下しインストールを完了します。

図2.8.4.1.13. インストール完了メッセージ¶

2.8.5. FRAポータルアクセス(FIC経由)証明書プロファイルのクライアント証明書を管理者端末にインストールする¶

2.8.5.1. FRAポータルアクセス(FIC経由) 証明書プロファイルのクライアント証明書の管理者端末へのインストール手順¶

SDPFポータルメニューより、「Flexible Remote Access」を選択しFsecコンソールにアクセスします。

- ①左メニューの「サービスグループ情報」からFIC経由でFRAポータルにアクセスするサービスグループを選択します。②[SSL復号化・FRAポータルアクセス(FIC経由)]をクリックします。

図2.8.5.1.1. SSL復号化・FRAポータルアクセス(FIC経由)を選択¶

対象の「FRAポータルアクセス(FIC経由) 証明書プロファイル」の[操作]ボタンを押下します。

図2.8.5.1.2. [操作]ボタンを押下¶

[クライアント証明書のダウンロード]をクリックします。

図2.8.5.1.3. クライアント証明書のダウンロード¶

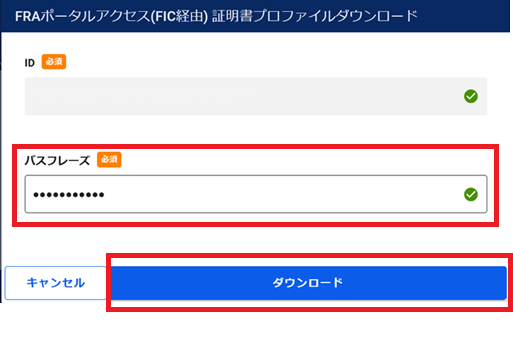

パスフレーズを入力し[ダウンロード]ボタンを押下します。

図2.8.5.1.4. [ダウンロード]を押下¶

注釈

パスフレーズは管理者端末へクライアント証明書をインストールする際に必要です。

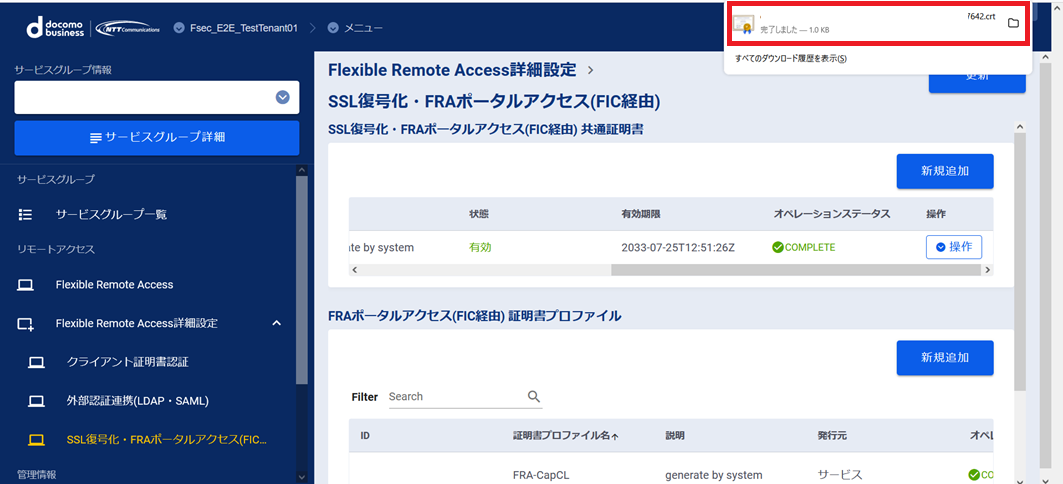

FRAポータルアクセス(FIC経由) 証明書プロファイルのクライアント証明書が管理者端末にダウンロードされます。

図2.8.5.1.5. クライアント証明書の管理者端末へのダウンロード¶

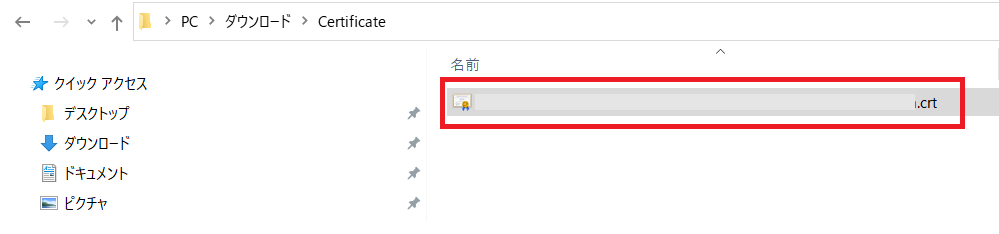

ダウンロードしたFRAポータルアクセス(FIC経由) 証明書プロファイルのクライアント証明書をダブルクリックします。

図2.8.5.1.6. クライアント証明書をダブルクリック¶

現在のユーザーにチェックをし、[次へ]ボタンを押下します。

図2.8.5.1.7. [次へ]ボタンを押下¶

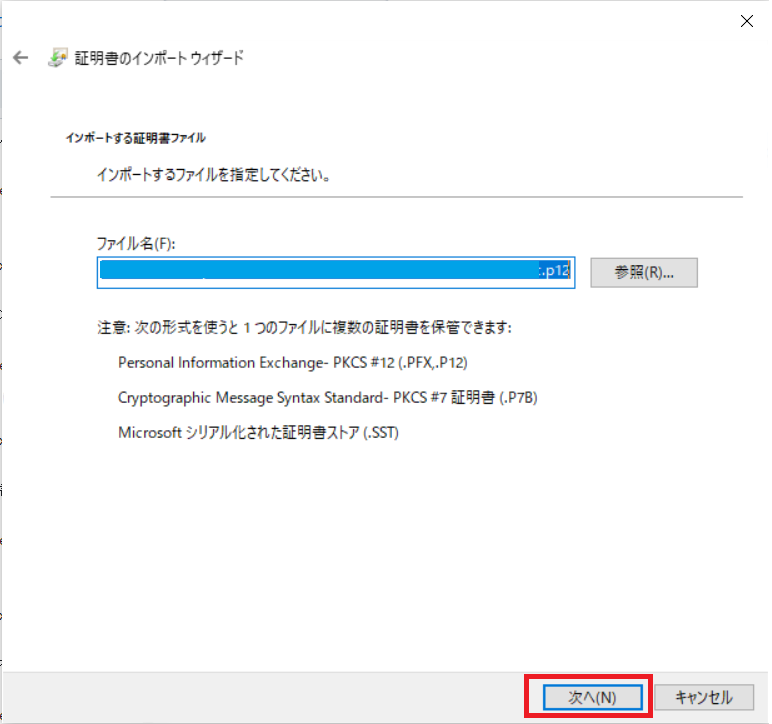

インストールするクライアント証明書を確認し、[次へ]ボタンを押下します。

図2.8.5.1.8. [次へ]ボタンを押下¶

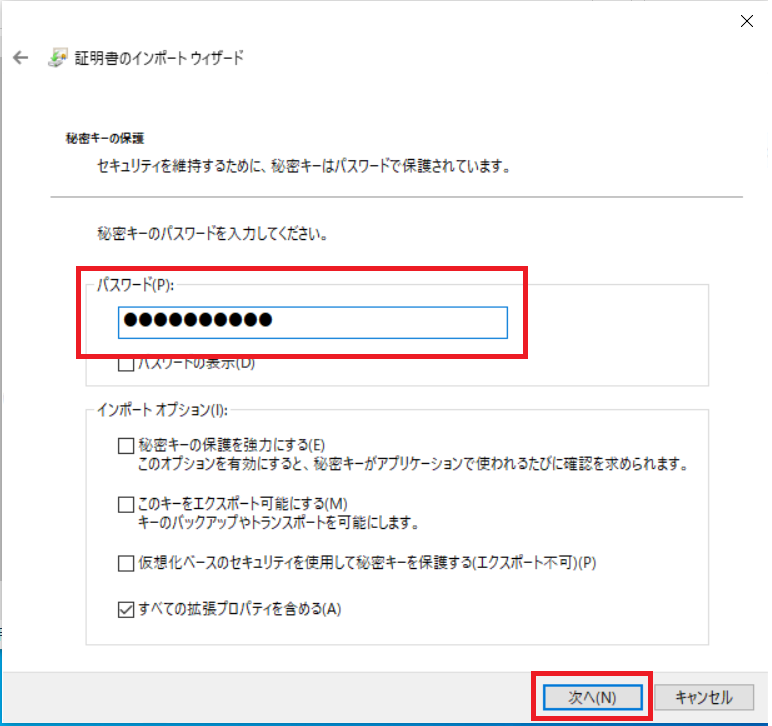

パスフレーズの入力を求められます。クライアント証明書のダウンロード時に指定したパスフレーズを入力します。

図2.8.5.1.9. パスフレーズを入力¶

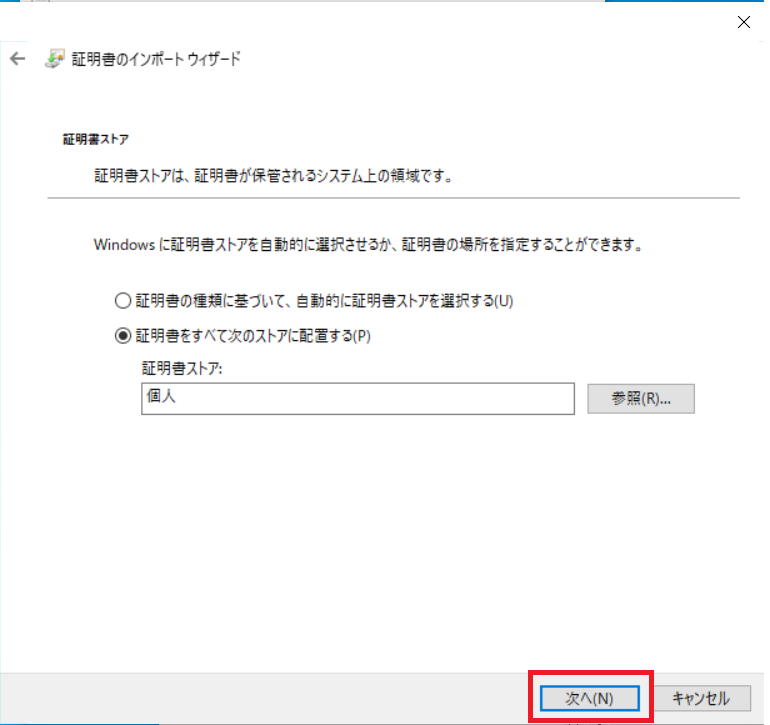

証明書をすべて次のストアに配置する(P)にチェックをし、[参照]ボタンを押下します。

図2.8.5.1.10. [参照]ボタンを押下¶

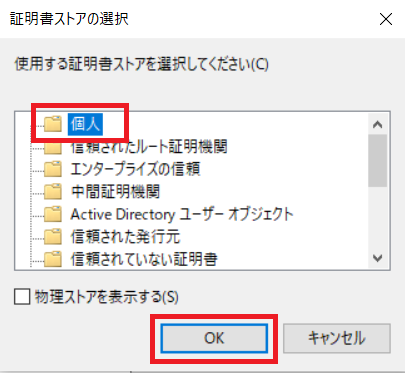

個人を選択し[OK]ボタンを押下します。

図2.8.5.1.11. 個人を選択¶

[次へ]ボタンを押下します。

図2.8.5.1.12. [次へ]ボタンを押下¶

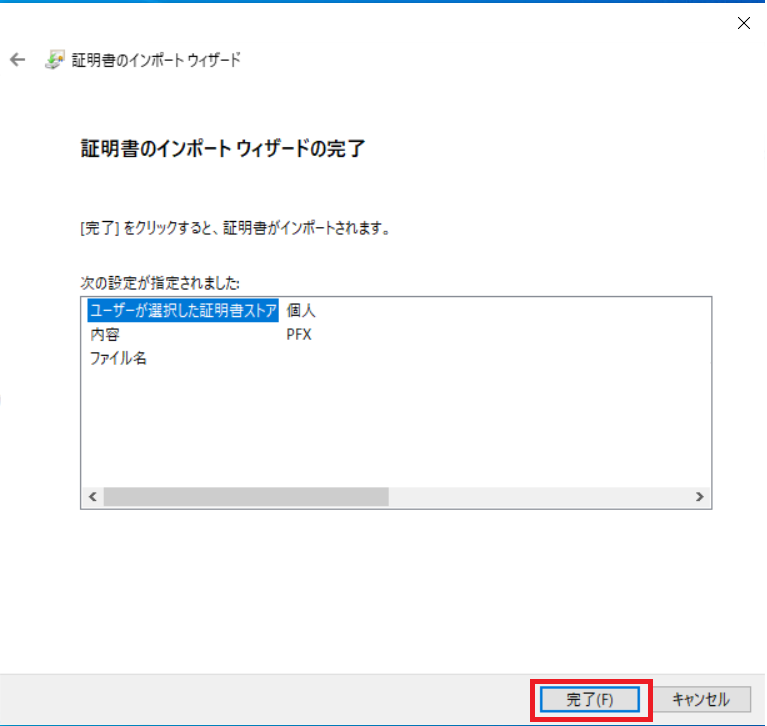

[完了]ボタンを押下します。

図2.8.5.1.13. [完了]ボタンを押下¶

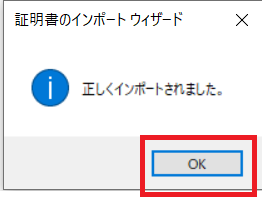

正常に完了した旨のメッセージが表示されます。[OK]ボタンを押下しインストールを完了します。

図2.8.5.1.14. インストール完了メッセージ¶

2.8.6. FRAポータルにアクセスする¶

2.8.7. FRAポータルアクセス(FIC経由) 証明書プロファイルを変更する¶

- サービス側で用意した証明書を利用する場合

2.8.7.1. FRAポータルアクセス(FIC経由) 証明書プロファイルの変更手順(お客さまで用意した証明書を利用する手順)¶

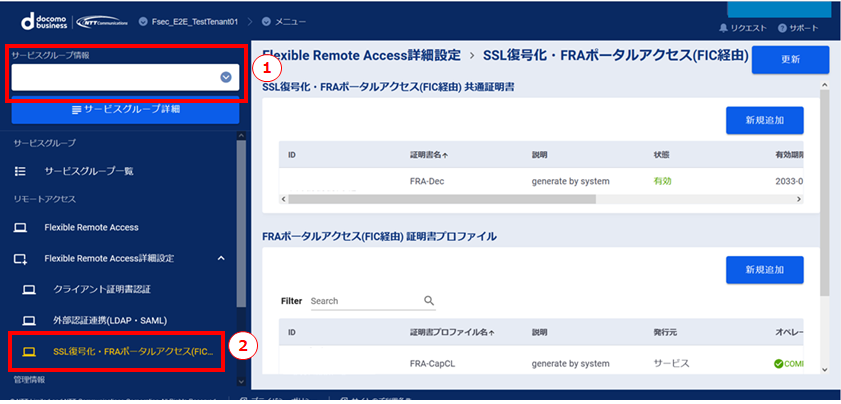

SDPFポータルメニューより、「Flexible Remote Access」を選択しFsecコンソールにアクセスします。

- ①左メニューの「サービスグループ情報」から変更するサービスグループを選択します。②[SSL復号化・FRAポータルアクセス(FIC経由)]をクリックします。

図2.8.7.1.1. SSL復号化・FRAポータルアクセス(FIC経由)を選択¶

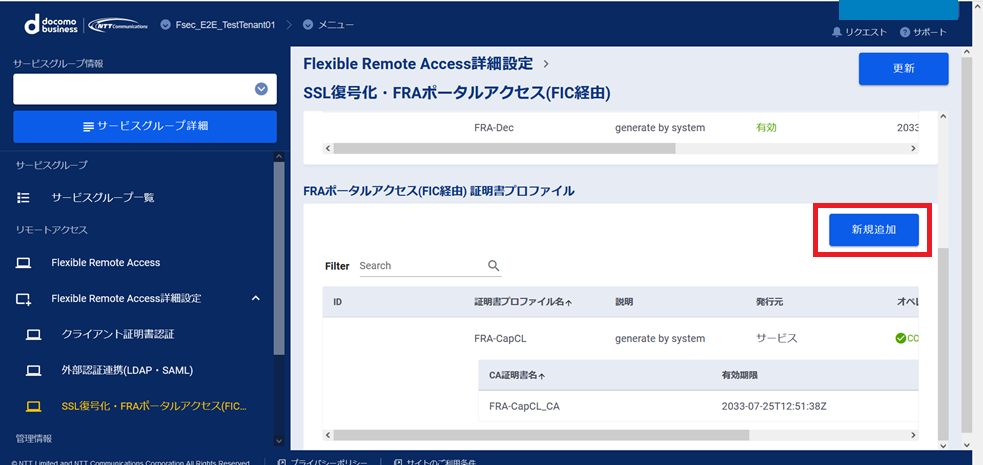

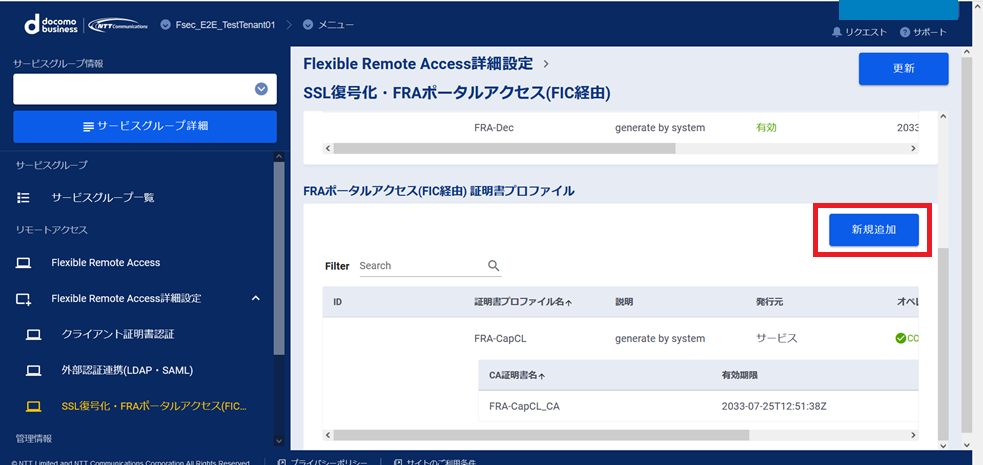

「FRAポータルアクセス(FIC経由)証明書プロファイル」の[新規追加]ボタンを押下します。

図2.8.7.1.2. [新規追加]ボタンを押下¶

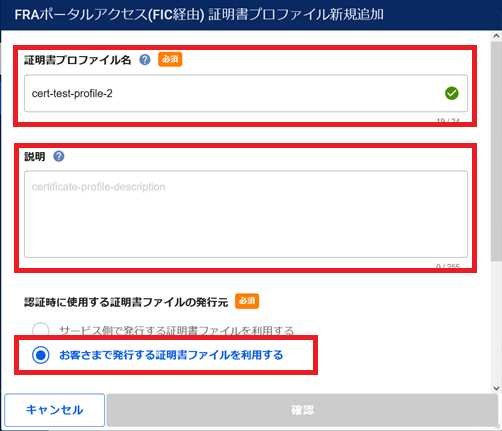

以下の必要情報を入力します。入力が完了したら[確認]ボタンを押下します。

図2.8.7.1.3. 証明書プロファイルの新規追加(お客さま側で発行した証明書を利用)¶

項番 |

項目 |

説明 |

変更可否 |

1 |

証明書プロファイル名 |

追加する証明書プロファイルの名前を入力してください。FRAポータルの設定時に本証明書プロファイル名を選択します。

|

✕ |

2 |

説明 |

追加する証明書プロファイルの説明を入力してください。省略可能です。

|

✕ |

3 |

認証時に使用する証明書ファイルの発行元 |

お客さまで発行する証明書ファイルを利用するにチェックします。

|

✕ |

4 |

CRLオプション |

CRL(証明書失効リスト)を元に、クライアント証明書認証時に証明書が有効であるかどうかを判定するオプション機能です。CRLオプションを利用する場合は「利用する」を選択してください。

本オプションは無償でご利用いただけます。

CRLオプションを「利用する」を選択した場合は、 CRLサーバーへの通信経路設定 と セキュリティポリシーの追加設定 をしてください。

|

〇 |

5 |

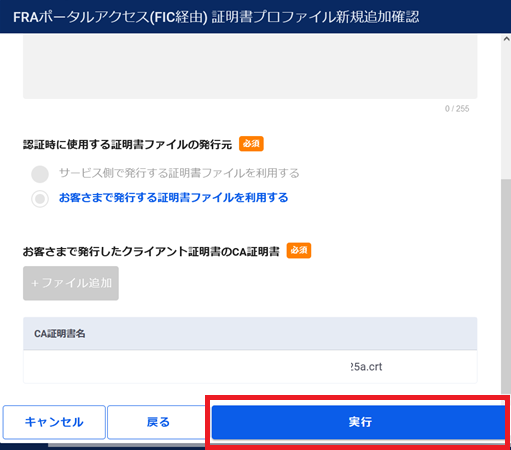

お客さまで発行したクライアント証明書のCA証明書 |

お客さまで発行したクライアント証明書のCA証明書のファイルを追加してください。1つのクライアント証明書に複数のCA証明書が紐づいている場合、全てのCA証明書のファイルを選択してください。証明書ファイルの拡張子は「.crt」または「.cer」としてください。証明書ファイルのフォーマット形式は、「Base 64 encoded X.509」としてください。

|

〇 |

入力内容の確認を行い、[実行]ボタンを押下します。

図2.8.7.1.4. 証明書プロファイル新規追加の実行¶

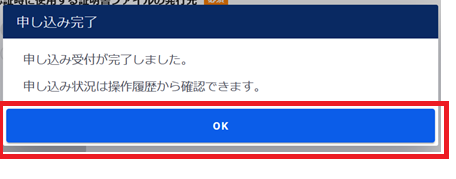

[OK]ボタンを押下します。

図2.8.7.1.5. 新規追加の完了¶

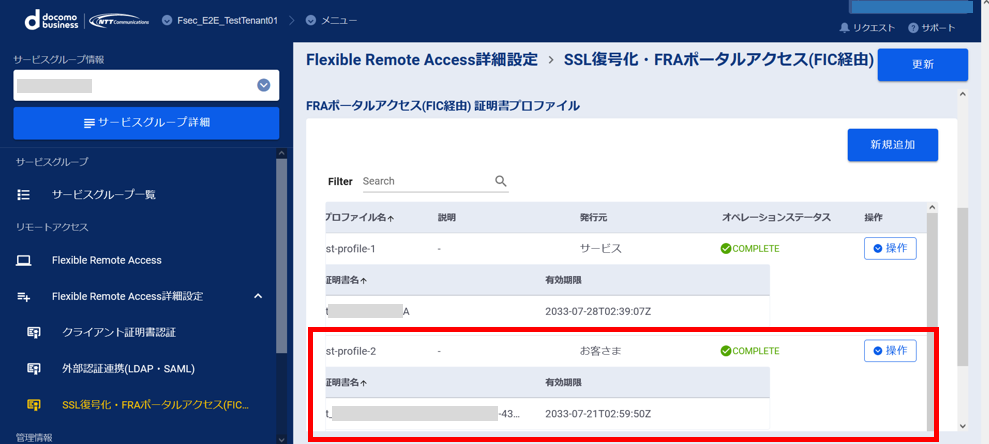

[SSL復号化・FRAポータルアクセス(FIC経由)]の画面で証明書プロファイルが追加されたことを確認します。

図2.8.7.1.6. 申し込み完了後の[SSL復号化・FRAポータルアクセス(FIC経由)]画面¶

左メニューの[操作履歴]をクリックし、 「操作履歴」画面 でステータスが「COMPLETE」になっていることを確認します。

FRAポータルにアクセスします。FRAポータルへのアクセス手順は 2.8.6. FRAポータルにアクセスする を参照してください。

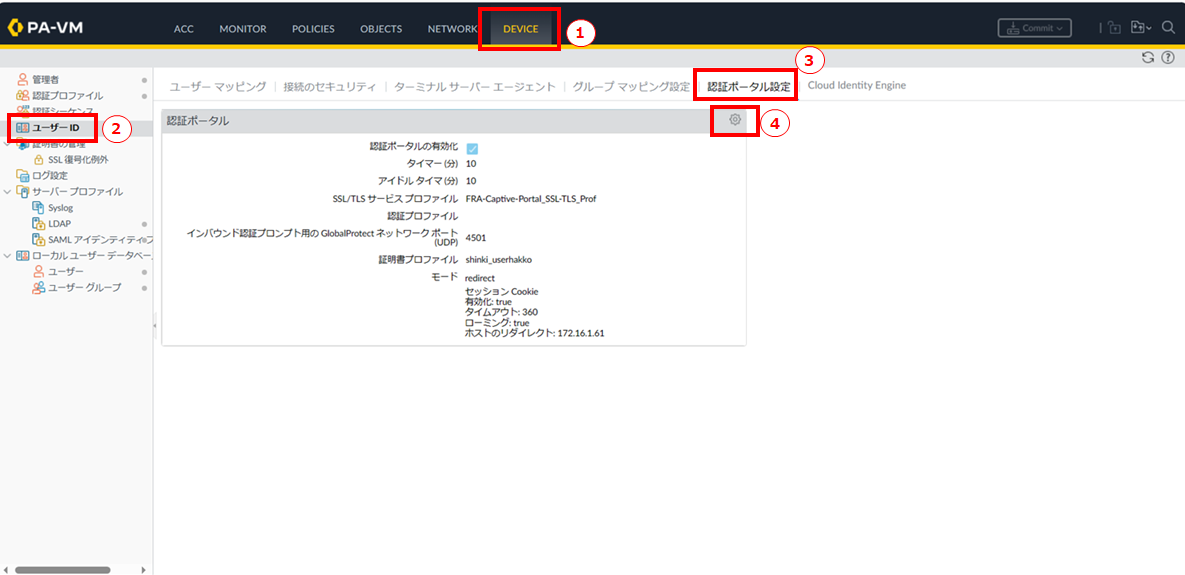

- ① Deviceタブをクリックします。② ユーザーIDをクリックします。③ キャプティブポータルの設定タブをクリックします。④ 編集アイコンをクリックします。

図2.8.7.1.7. 証明書プロファイルの設定画面①¶

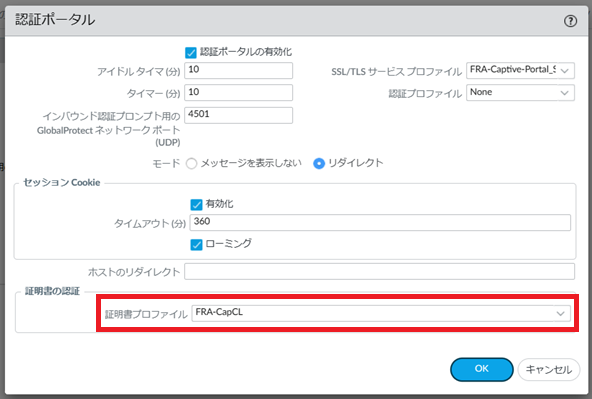

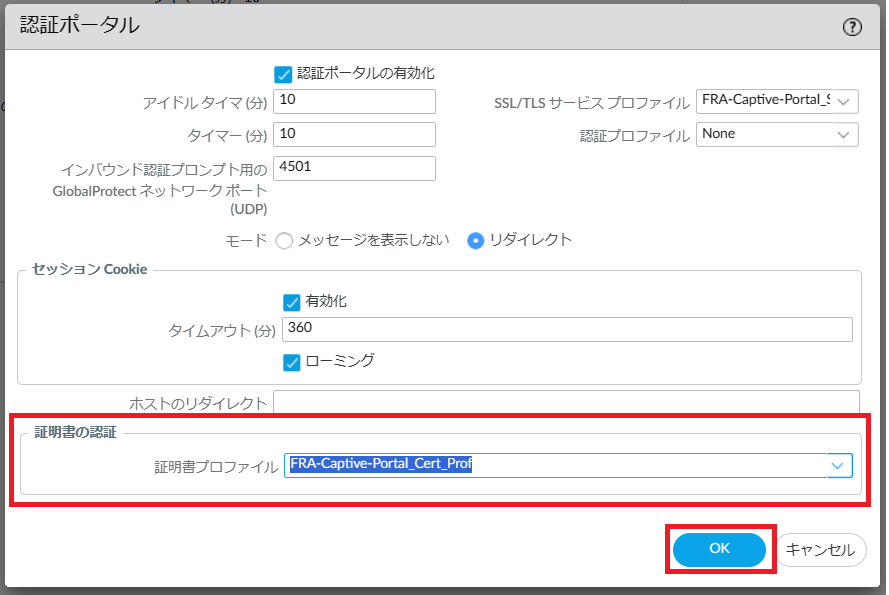

証明書の認証の証明書プロファイルの設定で、Fsecコンソールで追加した証明書プロファイルを選択し[OK]ボタンを押下します。

図2.8.7.1.8. 証明書プロファイルの設定画面②¶

注釈

変更した設定を反映します。設定を反映する手順は、2.2.7. 設定を反映する(0系と1系の両方で作業を実施) を参照してください。同じ設定をもう片系でも実施してください。

注釈

2.8.7.2. CRLサーバーへの通信経路変更手順¶

注釈

- 本手順はCRLサーバーを利用する場合のみ実施してください。

SDPFポータルメニューより、「Flexible Remote Access」を選択しFsecコンソールにアクセスします。

- ①左メニューの「サービスグループ情報」からFIC経由でFRAポータルにアクセスするサービスグループを選択します。②[SSL復号化・FRAポータルアクセス(FIC経由)]をクリックします。

図2.8.7.2.1. サービスグループを選択¶

「SSL復号化・FRAポータルアクセス(FIC経由)」画面で[サービスルートの通信経路画面へ]をクリックします。

図2.8.7.2.2. SSL復号化・FRAポータルアクセス(FIC経由)画面¶

「サービスルートの通信経路」画面で[CRLサーバー]の[操作]ボタンを押下し[設定変更]をクリックします。

図2.8.7.2.3. CRLサーバーの設定変更をクリック¶

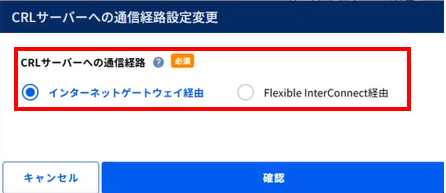

「CRLサーバーへの通信経路設定変更」画面で必要な情報を入力します。入力が完了したら[確認]ボタンを押下します。

図2.8.7.2.4. CRLサーバーへの通信経路設定変更画面¶

項番 |

項目 |

説明 |

変更可否 |

1 |

CRLサーバーへの通信経路 |

CRLサーバーへの通信経路を「インターネットゲートウェイ経由」、または「Flexible InterConnect経由」から選択します。

|

〇 |

注釈

- サービスルートの通信経路画面では、LDAPサーバーの通信経路とCRLサーバーの通信経路を一括で変更することも可能です。[一括設定変更]ボタンを押下し、それぞれの設定変更内容を入力します。

図2.8.7.2.5. サービスルート一括設定変更①¶

図2.8.7.2.6. サービスルート一括設定変更②¶

6.入力内容の確認を行い、[実行]ボタンを押下します。

図2.8.7.2.7. 実行ボタン¶

7.[OK]ボタンを押下します。

図2.8.7.2.8. OKボタン¶

8.左メニューの[操作履歴]をクリックし、 「操作履歴」画面 でステータスが「COMPLETE」になっていることを確認します。

2.8.7.3. CRLサーバーと通信可能なセキュリティポリシーの作成手順¶

注釈

- 本手順はCRLサーバーを利用する場合のみ実施してください。

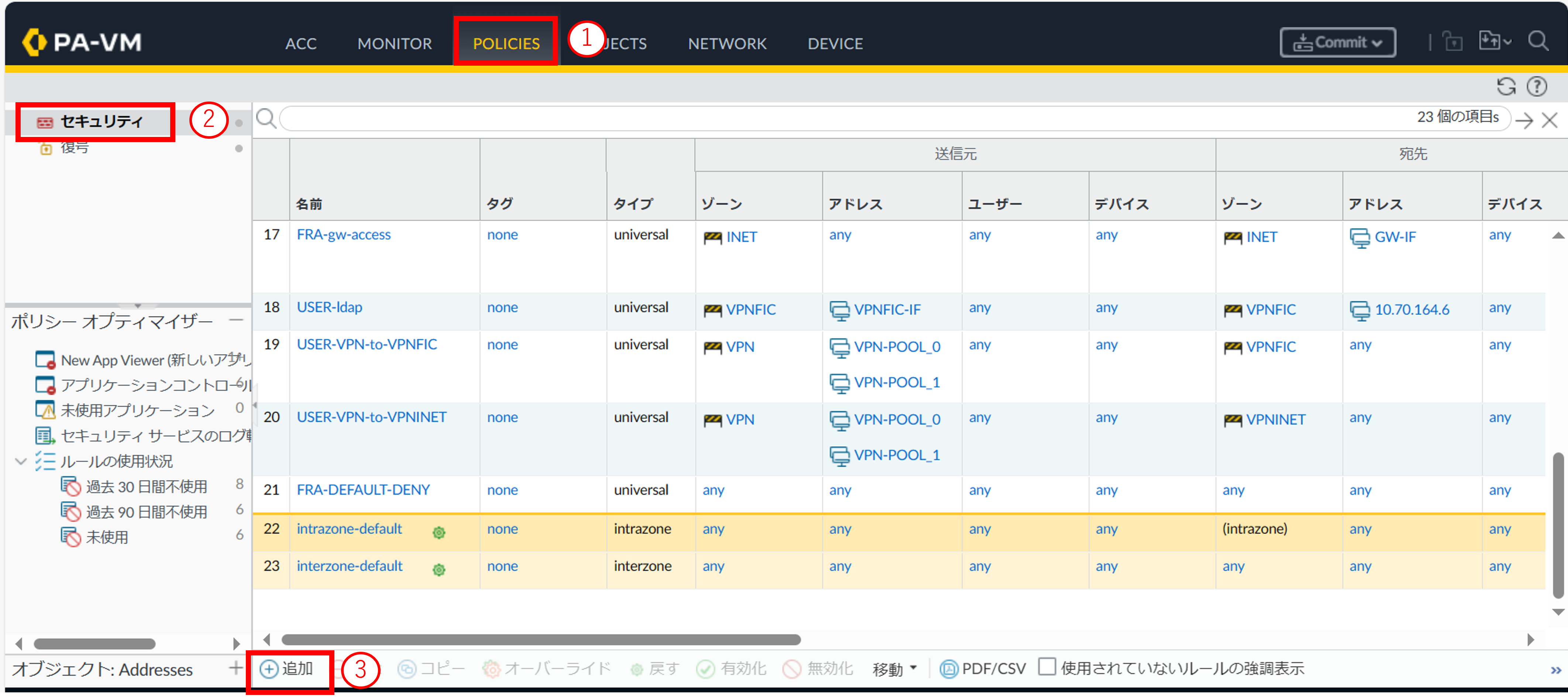

FRAクライアントソフトでVPN接続後、FRAポータルにアクセスします。

- ①[Policies]をクリックします。②[セキュリティ]をクリックします。③[追加]をクリックします。クリックすると新規ポリシー画面が表示されます。

図2.8.7.3.1. Policiesタブ¶

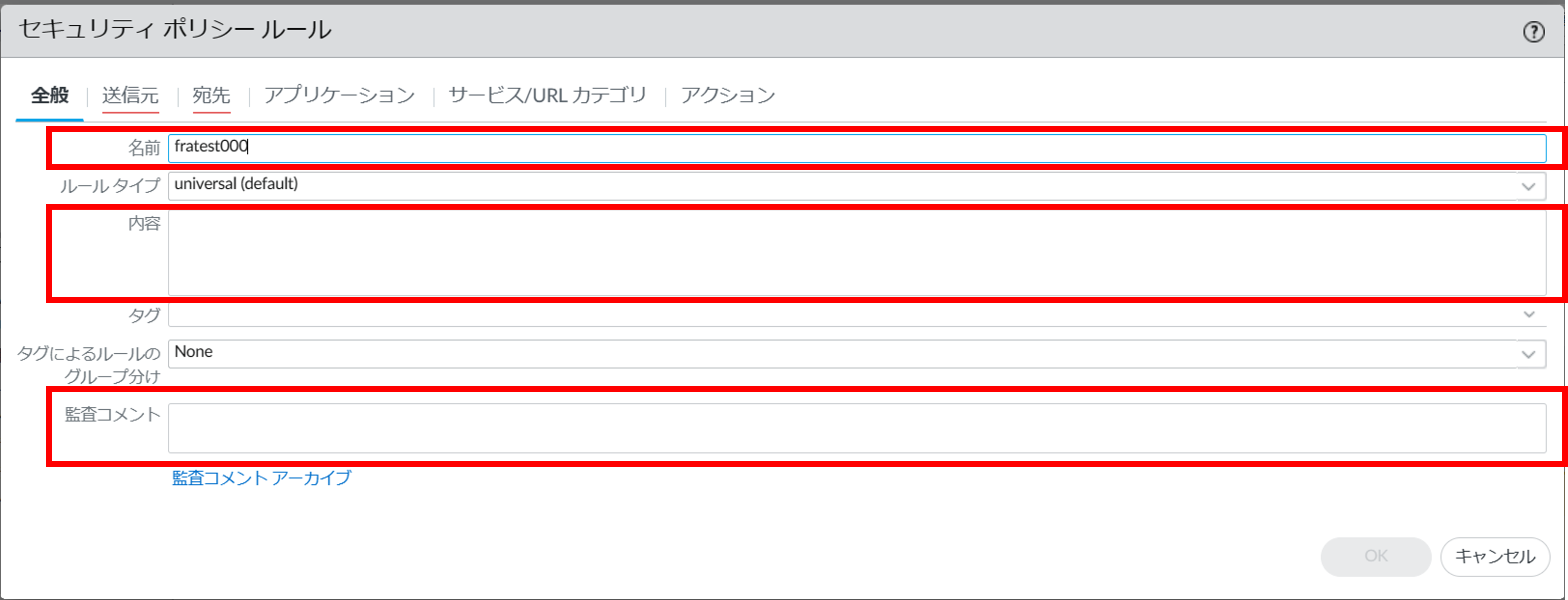

[全般]の項目を入力します。

図2.8.7.3.2. セキュリティポリシールール(全般)¶

項番 |

項目 |

説明 |

1 |

名前 |

任意の名前を入力してください。 |

2 |

内容 |

作成したポリシーの説明を入力してください。省略可能です。 |

3 |

監査コメント |

ポリシーの設定変更時に変更内容の履歴を残したい場合に入力してください。省略可能です。 |

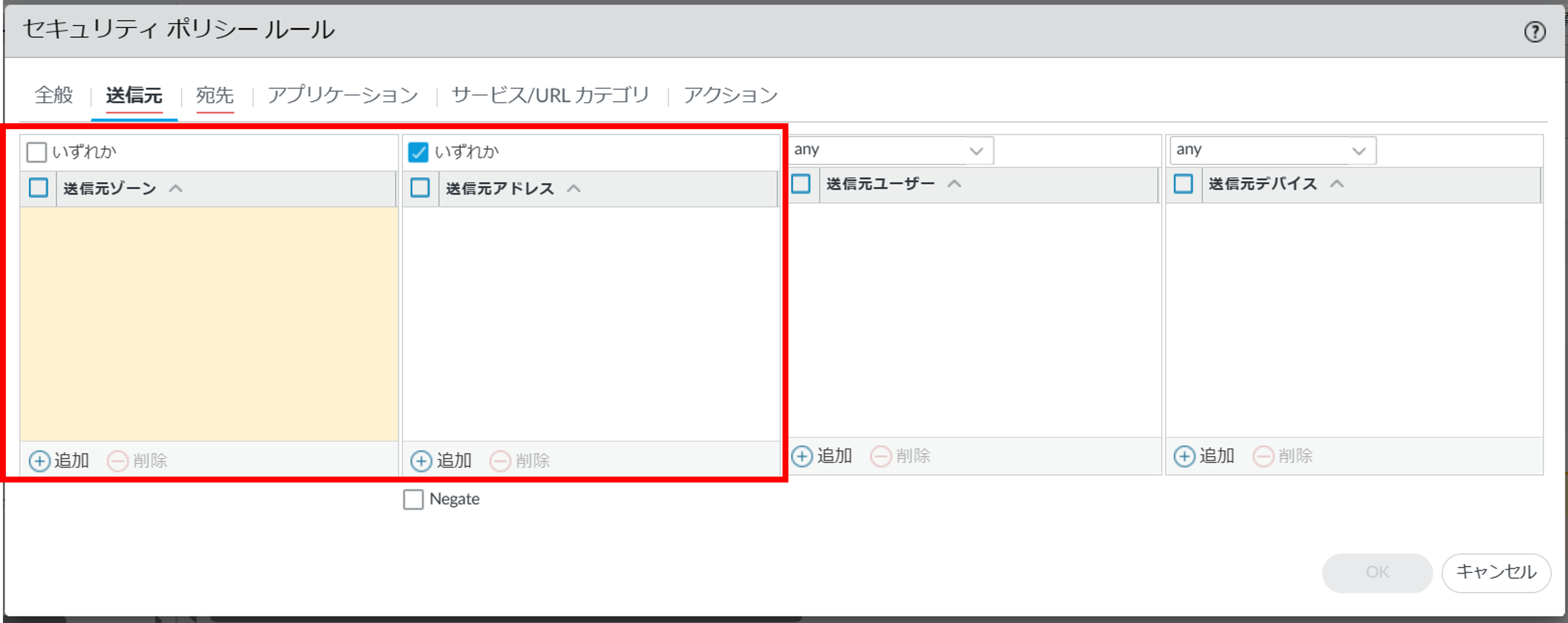

[送信元]の項目を入力します。

図2.8.7.3.3. セキュリティポリシールール(送信元)¶

項番 |

項目 |

説明 |

1 |

送信元ゾーン |

CRLサーバーへの通信経路を「インターネットゲートウェイ経由」にしている場合は「INET」を、「Flexible InterConnect経由」にしている場合は「VPNFIC」を指定してください。 |

2 |

送信元アドレス |

CRLサーバーへの通信経路を「インターネットゲートウェイ経由」にしている場合は「GW-IF」を、「Flexible InterConnect経由」にしている場合は「VPNFIC-IF」を指定してください。 |

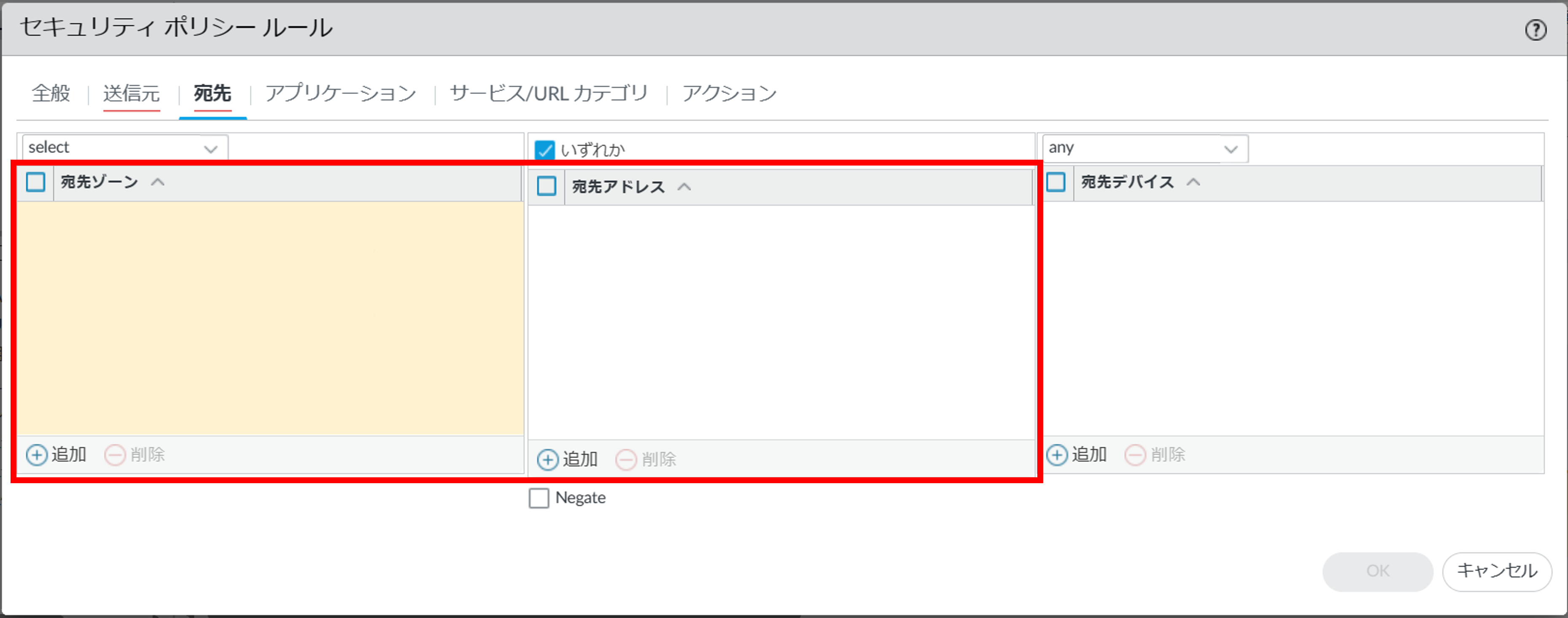

[宛先]の項目を入力します。

図2.8.7.3.4. セキュリティポリシールール(宛先)¶

項番 |

項目 |

説明 |

1 |

宛先ゾーン |

CRLサーバーへの通信経路を「インターネットゲートウェイ経由」にしている場合は「INET」を、「Flexible InterConnect経由」にしている場合は「VPNFIC」を指定してください。 |

2 |

宛先アドレス |

CRLサーバーのIPアドレスを指定してください。 |

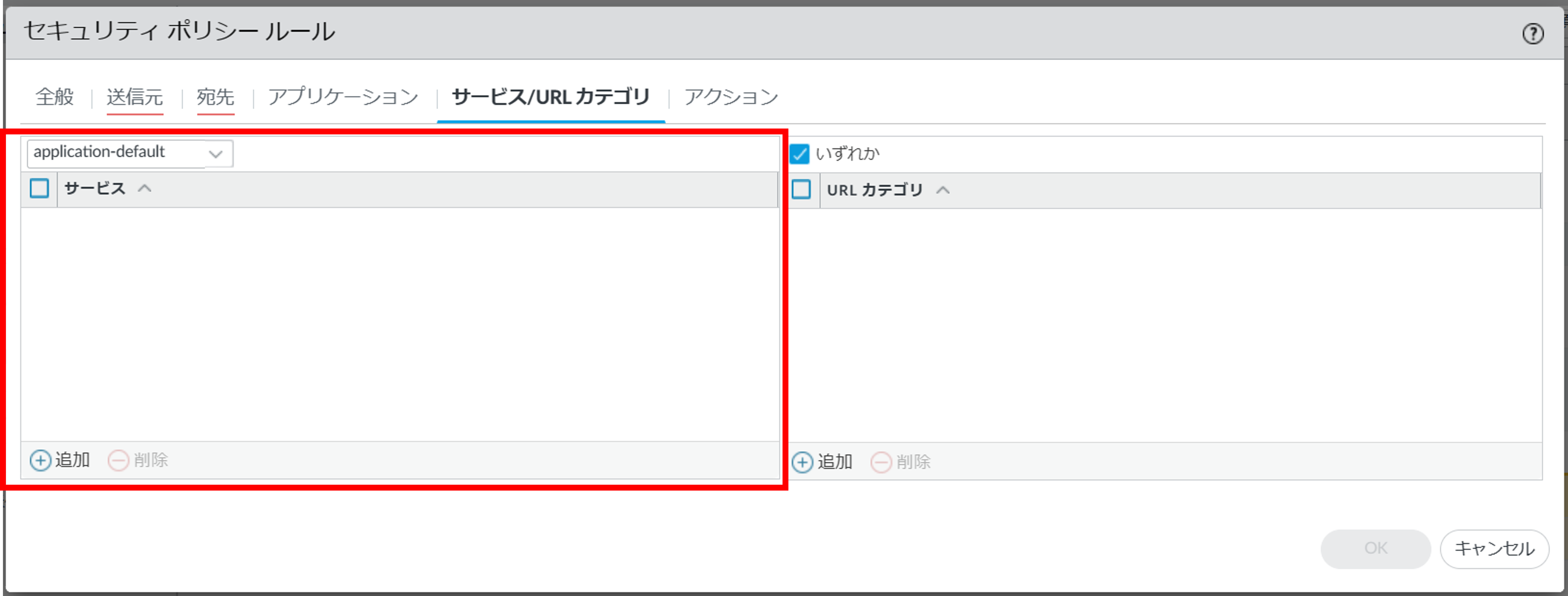

[サービス/URLカテゴリ]の項目を入力します。

図2.8.7.3.5. セキュリティポリシールール(サービス/URLカテゴリ)¶

項番 |

項目 |

説明 |

1 |

サービス |

「service-http」を指定してください。 |

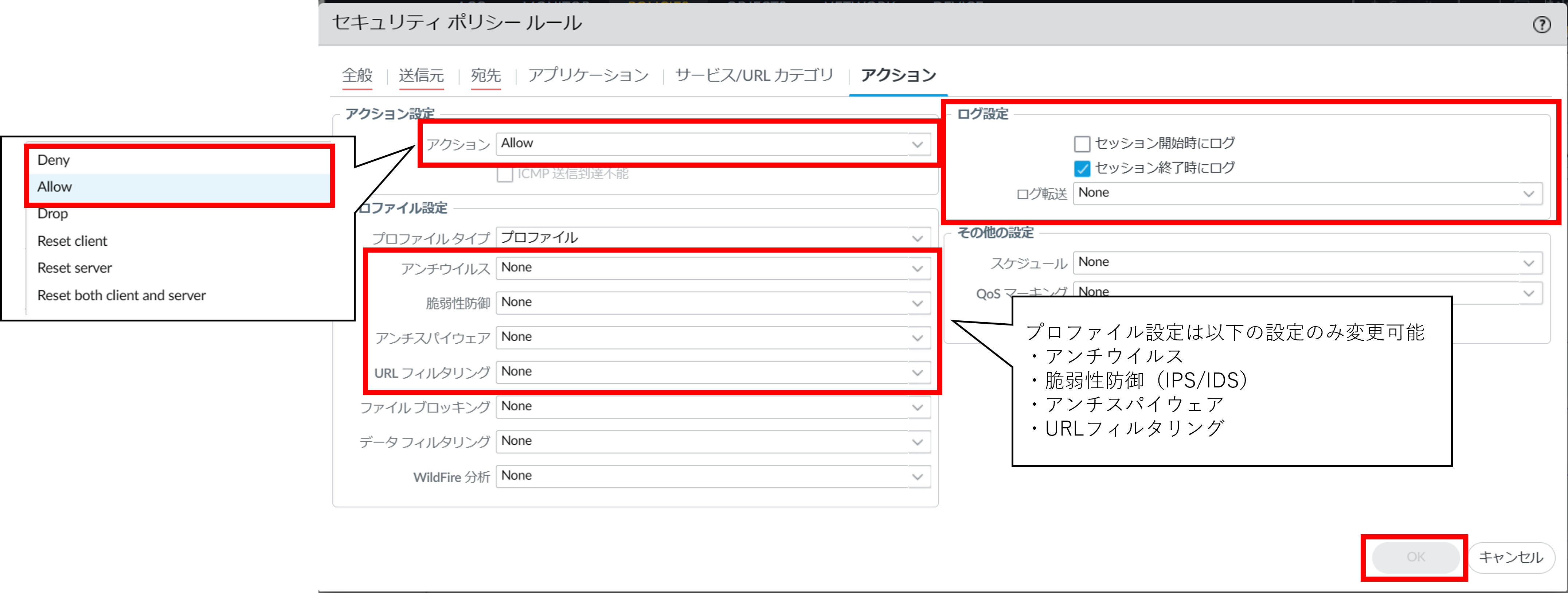

[アクション]の項目を入力し[OK]ボタンを押下します。

図2.8.7.3.6. セキュリティポリシールール(アクション)¶

項番 |

項目 |

説明 |

1 |

アクション設定 |

allowを選択してください。 |

2 |

ログ設定 |

通信開始時のログを記録したい場合はセッション開始時にログにチェックを入れてください。通信終了時のログを記録したい場合はセッション終了時にログにチェックを入れてください。通信の開始/終了を記録したい場合は両方にチェックを入れてください。Syslogサーバーにログを転送する場合はログ転送からログ転送プロファイルを選択してください。 |

3 |

プロファイル設定 |

UTM機能(アンチウイルス/アンチスパイウェア/脆弱性防御(IDS/IPS))を使用する場合は以下のプロファイルタイプから使用したいプロファイルを選択します。

アンチウイルス :FRA-Antivirus-Strict/FRA-Antivirus-Medium/FRA-Antivirus-LogOnly

アンチスパイウェア :FRA-Antispyware-High/FRA-Antispyware-Medium/FRA-Antispyware-Low/FRA-Antispyware-LogOnly

脆弱性防御(IDS/IPS) :FRA-IPS-High/FRA-IPS-Medium/FRA-IPS-Low/FRA-IPS-Log-Only/FRA-IDS-High/FRA-IDS-Medium/FRA-IDS-Low

URLフィルタリングはdefaultか作成したURLフィルタリングプロファイルを選択します。

|

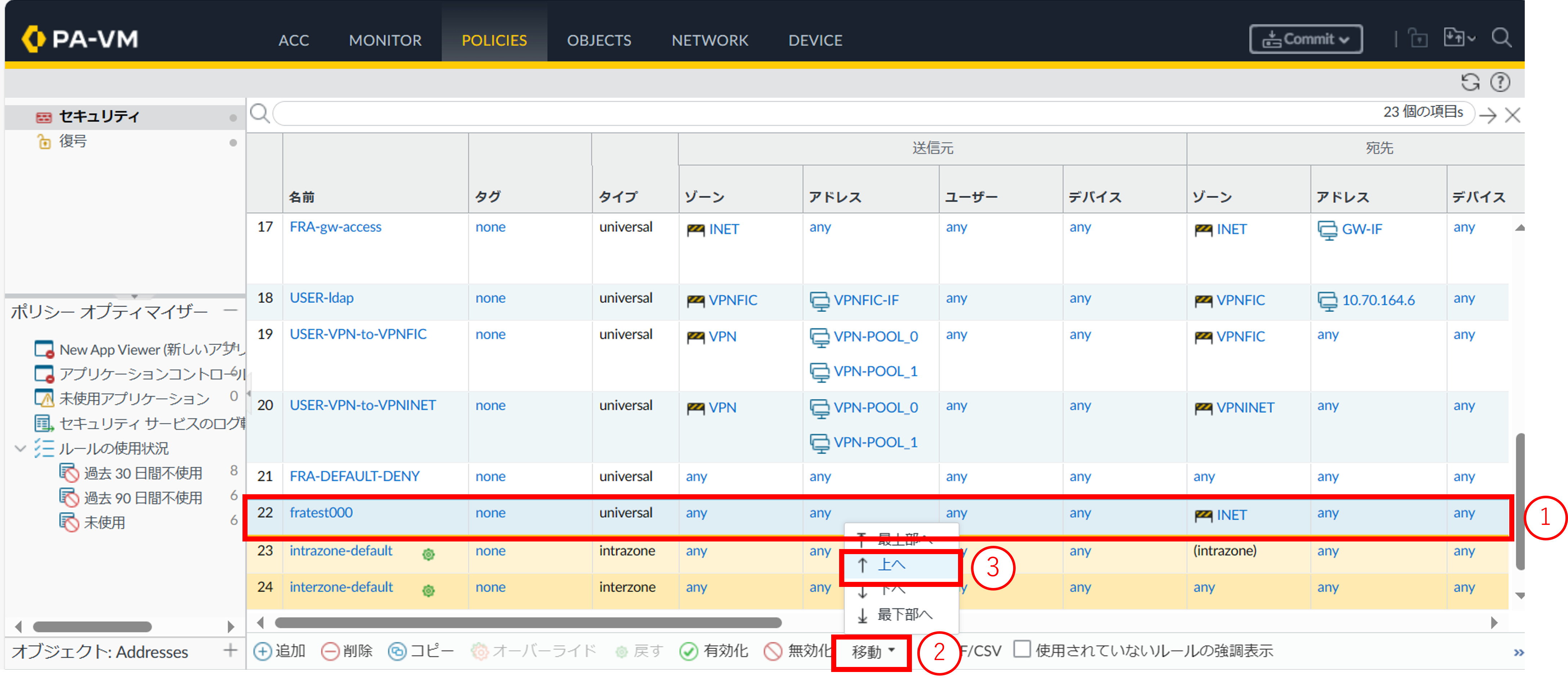

- ①追加したポリシーを選択します。②[移動]をクリックします。③[上へ]をクリックし、変更可能なルールの間または直上直下に移動します。

図2.8.7.3.7. ルール移動¶

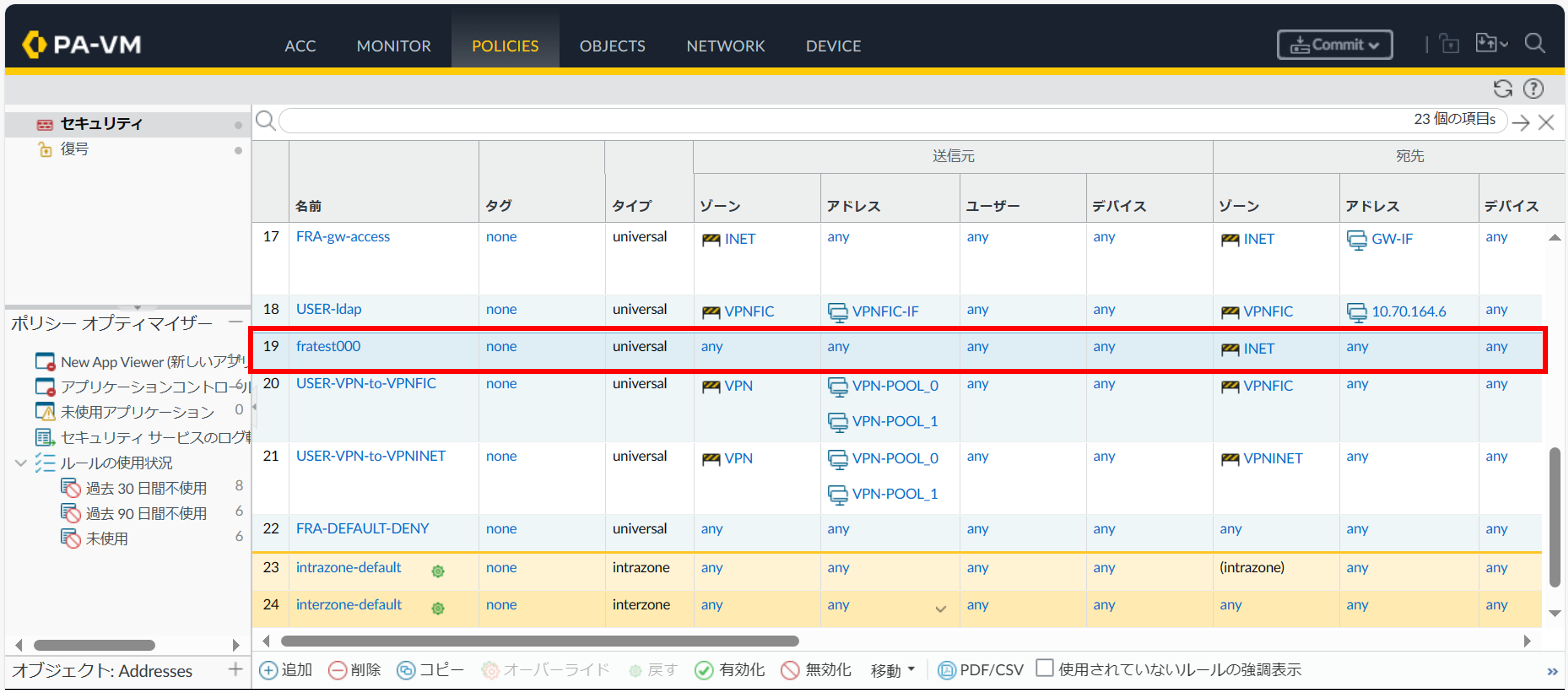

以下のように変更可能なルールの直上に移動しポリシーの移動が完了となります。

図2.8.7.3.8. ルール移動完了後の画面¶

設定内容をコミットし、正常に反映されたことを確認します。コミット手順は 「2.2.7. 設定を反映する(0系と1系の両方で作業を実施)」 を参照してください。

2.8.7.4. FRAポータルアクセス(FIC経由) 証明書プロファイルの変更手順(サービス側で用意した証明書を利用する手順)¶

SDPFポータルメニューより、「Flexible Remote Access」を選択しFsecコンソールにアクセスします。

- ①左メニューの「サービスグループ情報」から変更するサービスグループを選択します。②[SSL復号化・FRAポータルアクセス(FIC経由)]をクリックします。

図2.8.7.4.1. SSL復号化・FRAポータルアクセス(FIC経由)を選択¶

「FRAポータルアクセス(FIC経由)証明書プロファイル」の[新規追加]ボタンを押下します。

図2.8.7.4.2. [新規追加]ボタンを押下¶

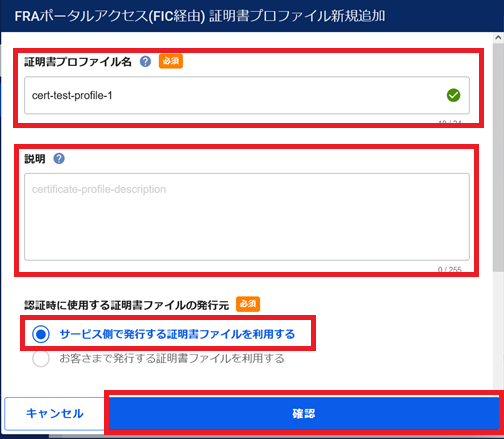

以下の必要情報を入力し、[確認]ボタンを押下します。

図2.8.7.4.3. 証明書プロファイルの新規追加(サービス側で発行した証明書を利用)¶

項番 |

項目 |

説明 |

変更可否 |

1 |

証明書プロファイル名 |

追加する証明書プロファイルの名前を入力してください。FRAポータルの設定時に本証明書プロファイル名を選択します。

|

✕ |

2 |

説明 |

追加する証明書プロファイルの説明を入力してください。省略可能です。

|

✕ |

3 |

認証時に使用する証明書ファイルの発行元 |

サービス側で発行する証明書ファイルを利用するにチェックします。

|

✕ |

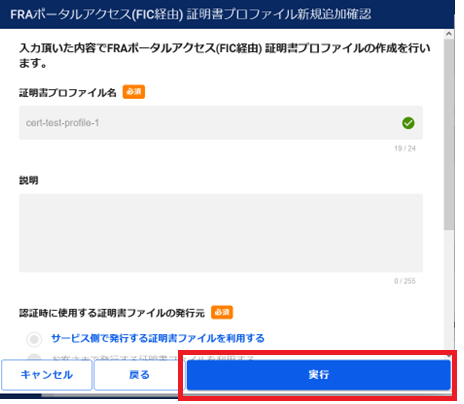

追加した証明書プロファイルの内容を確認し、[実行]ボタンを押下します。

図2.8.7.4.4. 証明書プロファイルの新規追加の実行¶

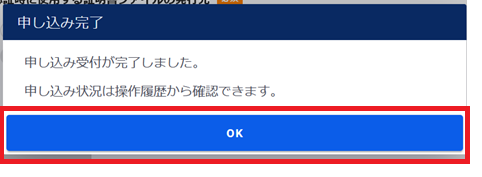

[OK]ボタンを押下します。

図2.8.7.4.5. 申し込み完了¶

[SSL復号化・FRAポータルアクセス(FIC経由)]の画面で証明書プロファイルが追加されたことを確認します。

図2.8.7.4.6. [SSL復号化・FRAポータルアクセス(FIC経由)]画面¶

左メニューの[操作履歴]をクリックし、 「操作履歴」画面 でステータスが「COMPLETE」になっていることを確認します。

追加した証明書プロファイルのクライアント証明書を管理者端末へインストールします。インストール手順は 2.8.5.1. FRAポータルアクセス(FIC経由) 証明書プロファイルのクライアント証明書の管理者端末へのインストール手順 を参照してください。

FRAポータルにアクセスします。FRAポータルへのアクセス手順は 2.8.6. FRAポータルにアクセスする を参照してください。

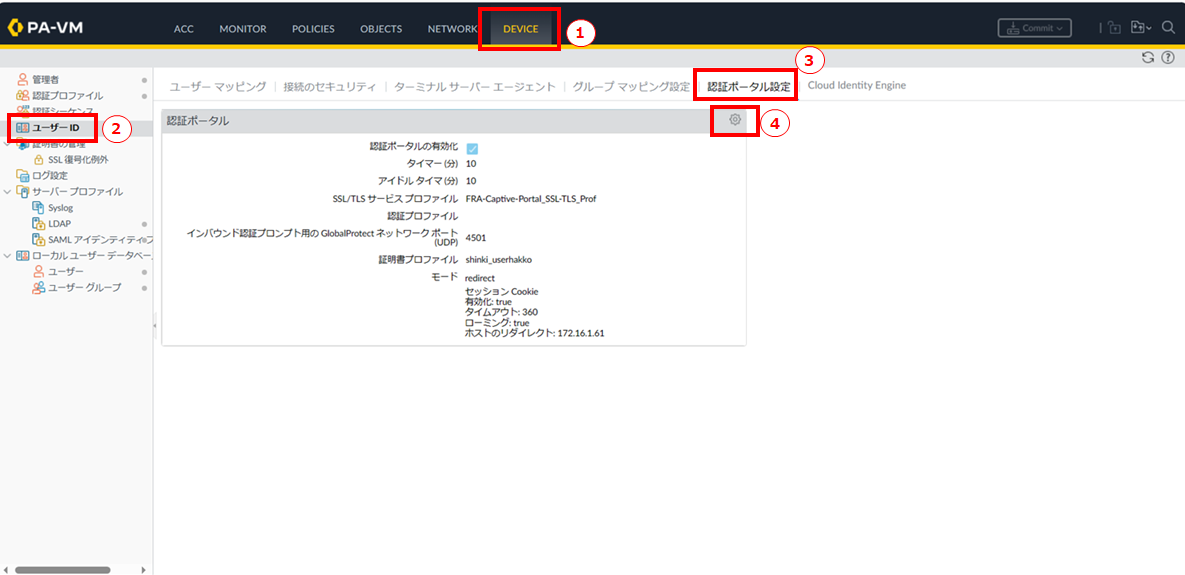

- ① Deviceタブをクリックします。② ユーザーIDをクリックします。③ キャプティブポータルの設定タブをクリックします。④ 編集アイコンをクリックします。

図2.8.7.4.7. 証明書プロファイルの設定画面①¶

証明書の認証の証明書プロファイルの設定で、Fsecコンソールで追加した証明書プロファイルを選択し[OK]ボタンを押下します。

図2.8.7.4.8. 証明書プロファイルの設定画面②¶

変更した設定を反映します。設定を反映する手順は、2.2.7. 設定を反映する(0系と1系の両方で作業を実施) を参照してください。同じ設定をもう片系でも実施してください。

注釈