初期構築ガイド¶

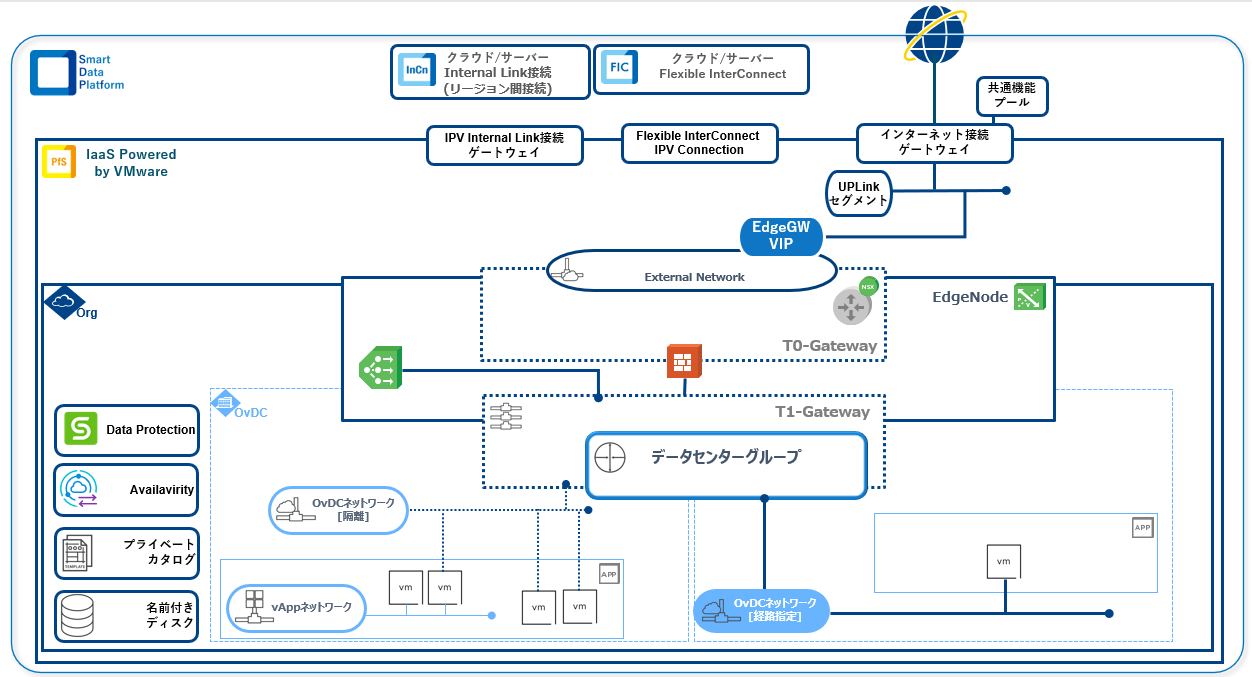

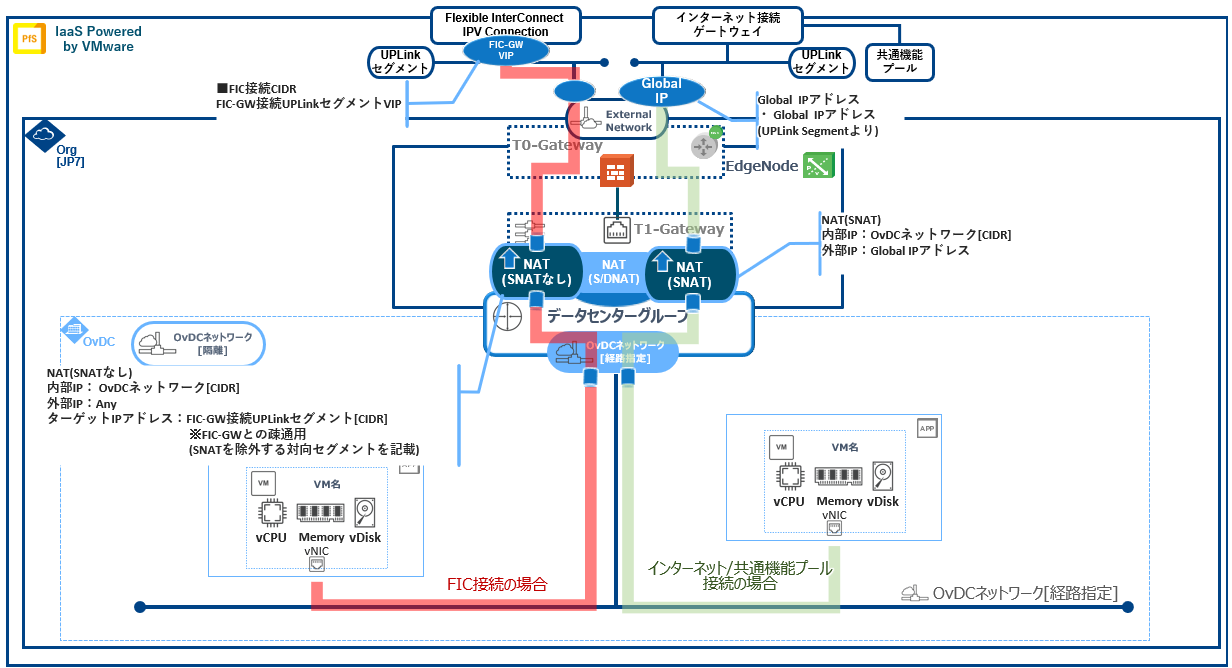

ユースケース1:Internal Link/FIC/インターネット接続・共通機能プール利用¶

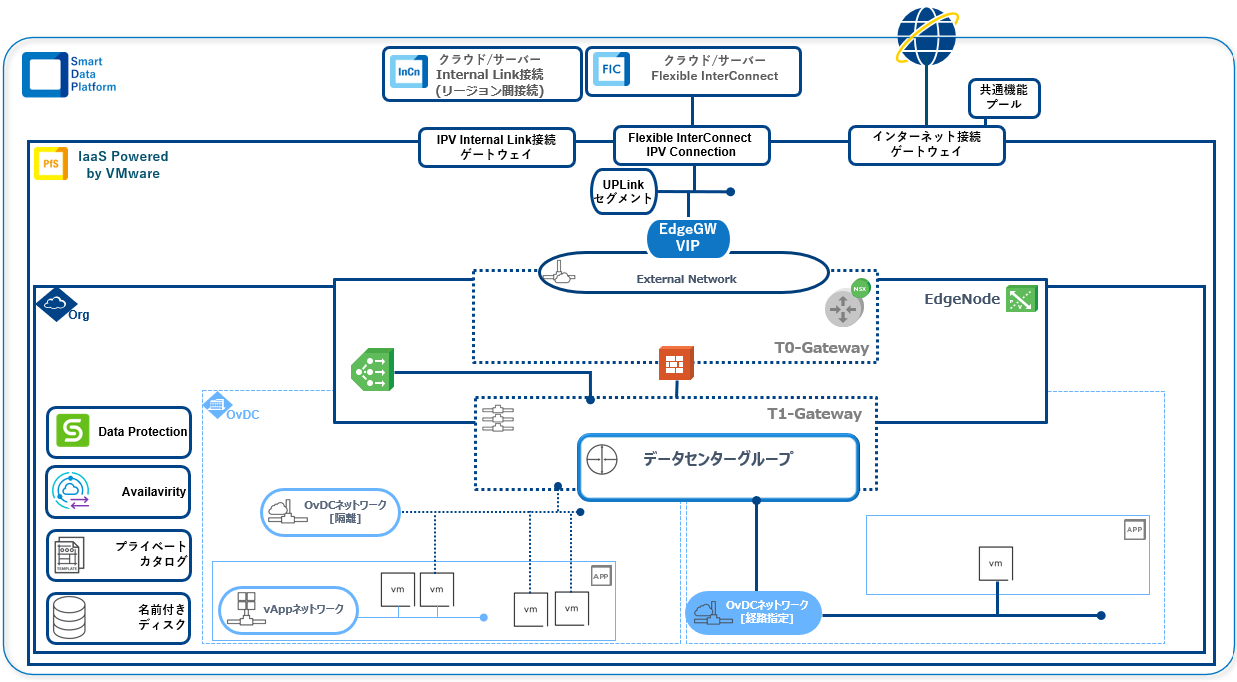

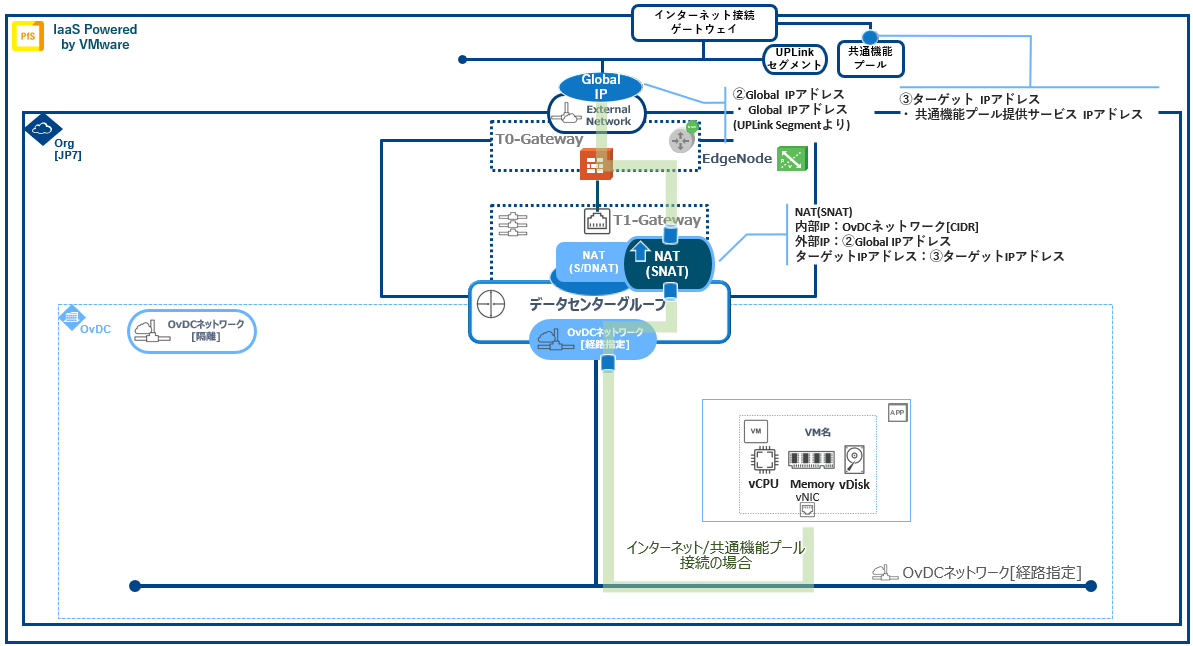

ユースケース2:インターネット接続・共通機能プール利用¶

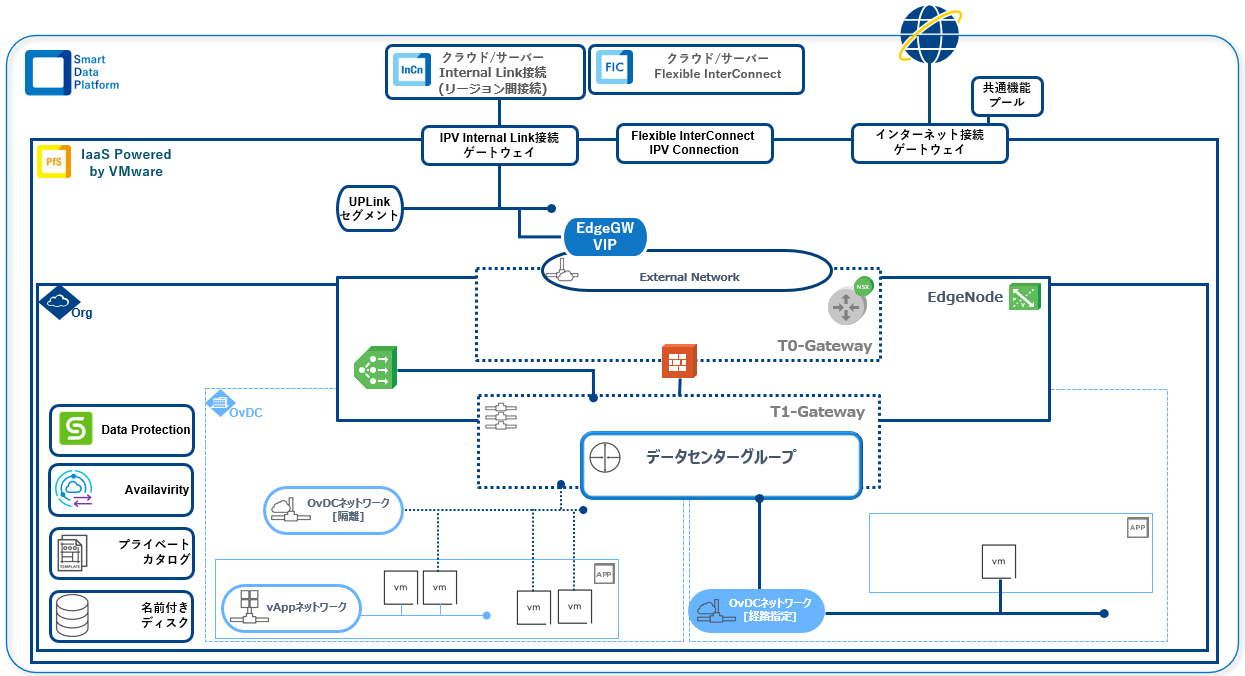

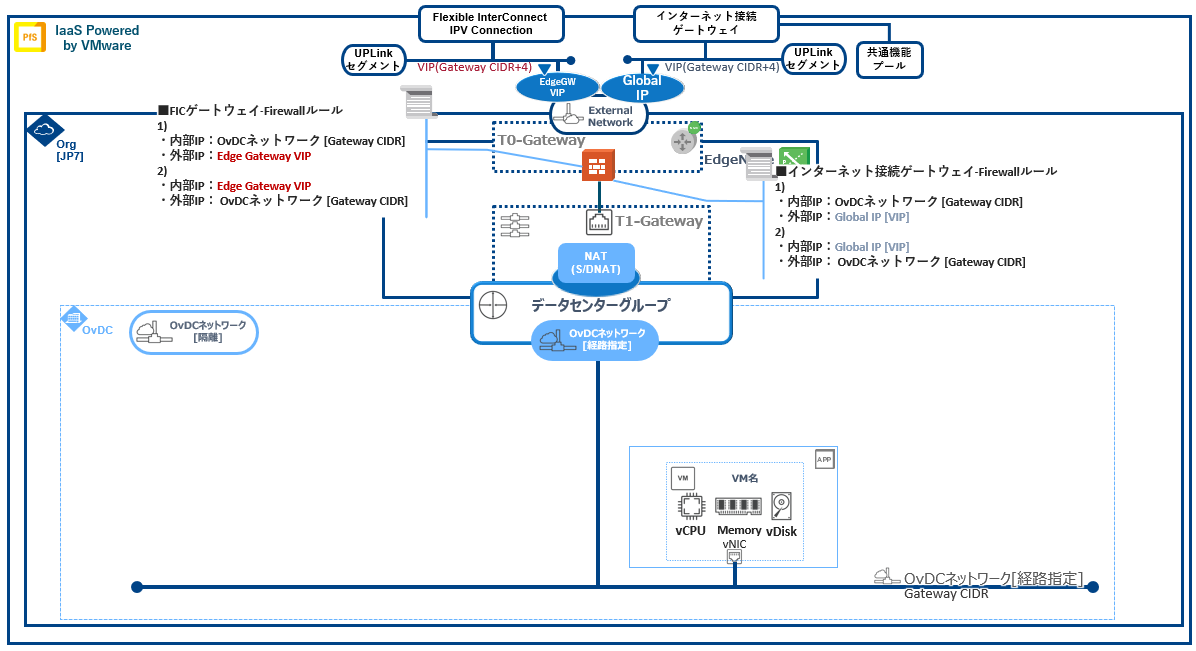

ユースケース3:FIC接続利用¶

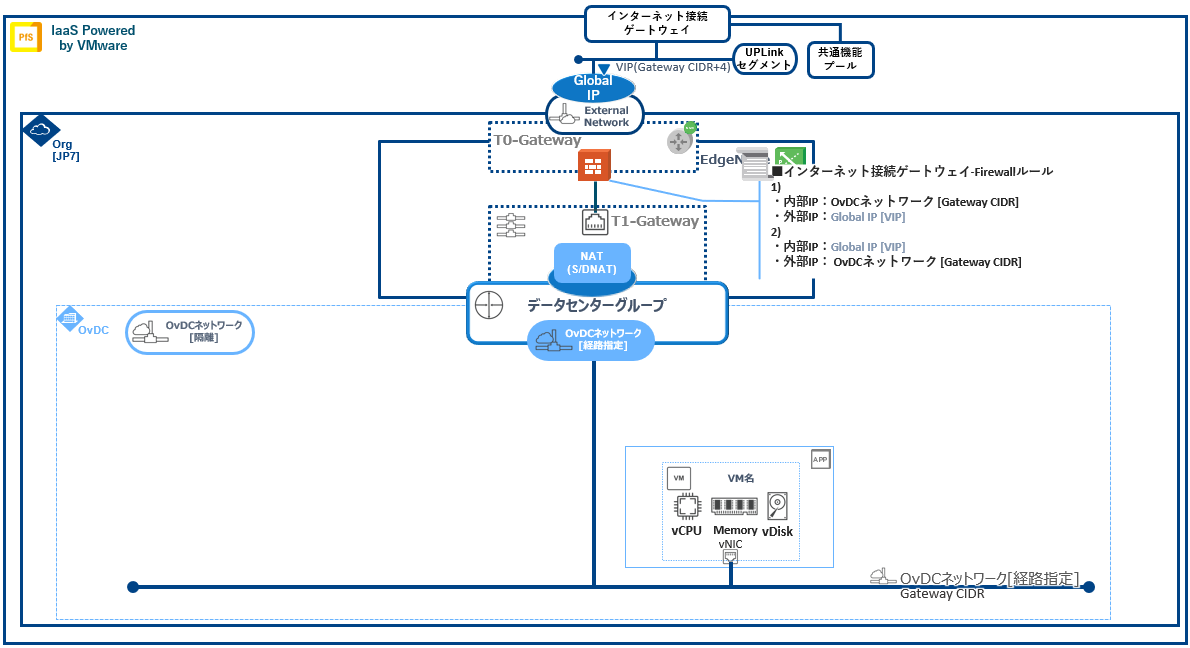

ユースケース4:Internal Link接続利用¶

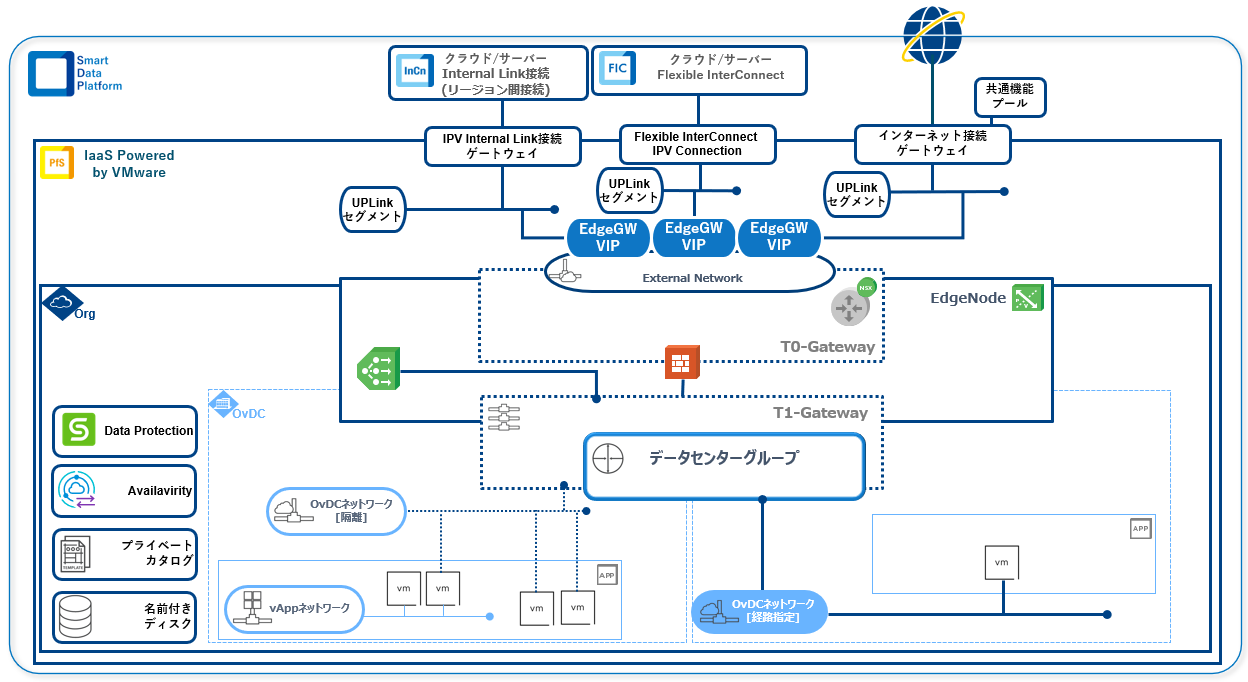

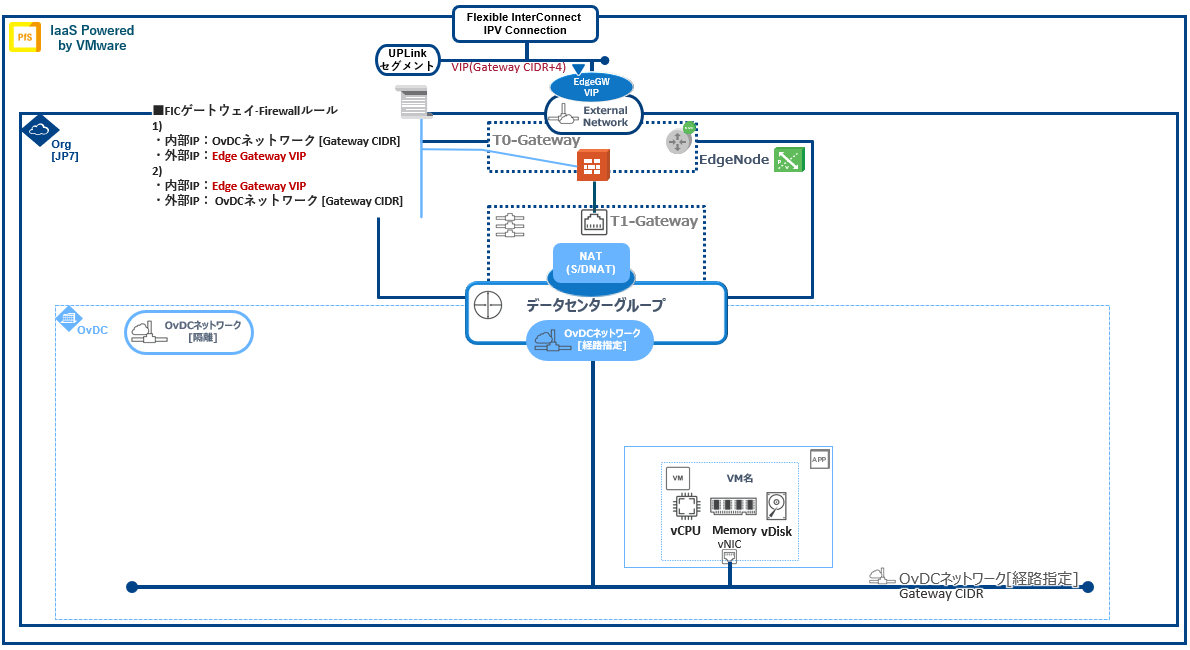

デザインモデル |

構成要素 |

概要 |

|---|---|---|

シングルテナント |

1つのOrganization/OvDCの中に企業(ユーザー)専有のサービスを構築する方式 |

|

Organization(サイト) |

利用者に割り当てられる仮想環境リソース領域

|

|

OvDC(テナント) |

公開/非公開系システム群、基幹業務システム群もしくは事業部単位でテナント領域を作成することを推奨します。

Organization内のローカルなリソース空間となり、ローカル空間に閉じた末端間通信(ワークロードトラフィック)、ローカル空間をまたがる末端間通信(East-West Traffic)を実現することが可能です。

ローカル空間内の通信はローカル空間をまたがる末端間通信(East-West Traffic)を行わない限り切り離されています。

|

|

T0-Gateway[外部接続境界] |

外部接続サービスとの入出力、基幹-末端通信(North-South Traffic)の制御ポイントとなります。

IPV EdgeNode提供のFW機能は本ゲートウェイにて機能します。

また、IPVコンソール「NSX-T External Network」にて設定できるスタティックルート機能を提供します。

その為、本機能は外部接続制御に特化した使用を推奨致します。

|

|

T1-Gateway[内部境界] |

外部接続サービスとの入出力、OvDC内通信の制御、複数OvDC間での末端間通信(East-West Traffic)を制御します。

DHCPおよびDHCPリレー、分散FW、LBおよびNAT(SNAT/DNAT)機能を提供します。

また、T0-Gatewayへの"ルートアドバタイズ"機能を提供します。

分散FW、LBに関してはログ出力機能は提供されていない為、トラフィック制御用途に使用することを推奨します。

|

|

OvDCネットワーク[隔離/経路指定] |

外部接続サービスとの入出力、基幹-末端通信(North-South Traffic)を行う際に使用することを推奨します。

複数OvDC間での末端間通信(East-West Traffic)をご利用する場合も本ネットワークを使用します。

経路指定型には以下の2種類が選択可能です。

用途に応じて選択して下さい。

組織仮想データセンター内:作成OvDC内の仮想マシンのみ接続できる仮想ネットワークを提供します。

データセンターグループ:T1-Gatewayに接続されているOvDC間でルーティング、分散ファイアウォール機能を提供します。

Edge Gateway提供の各種サービス(DHCP/DHCPリレー、FW、LB)を利用する場合にも本ネットワークを使用して下さい。

セグメントプロファイル機能を用いて仮想アプライアンスを有効に活用することが可能です。

|

|

vApp |

業務システム単位での利用を推奨します。

vAppに閉じた末端間通信(ワークロードトラフィック)を実現することが可能です。

これによりサービスワークロードトラフィックをvApp外に流出させない事が可能です。

|

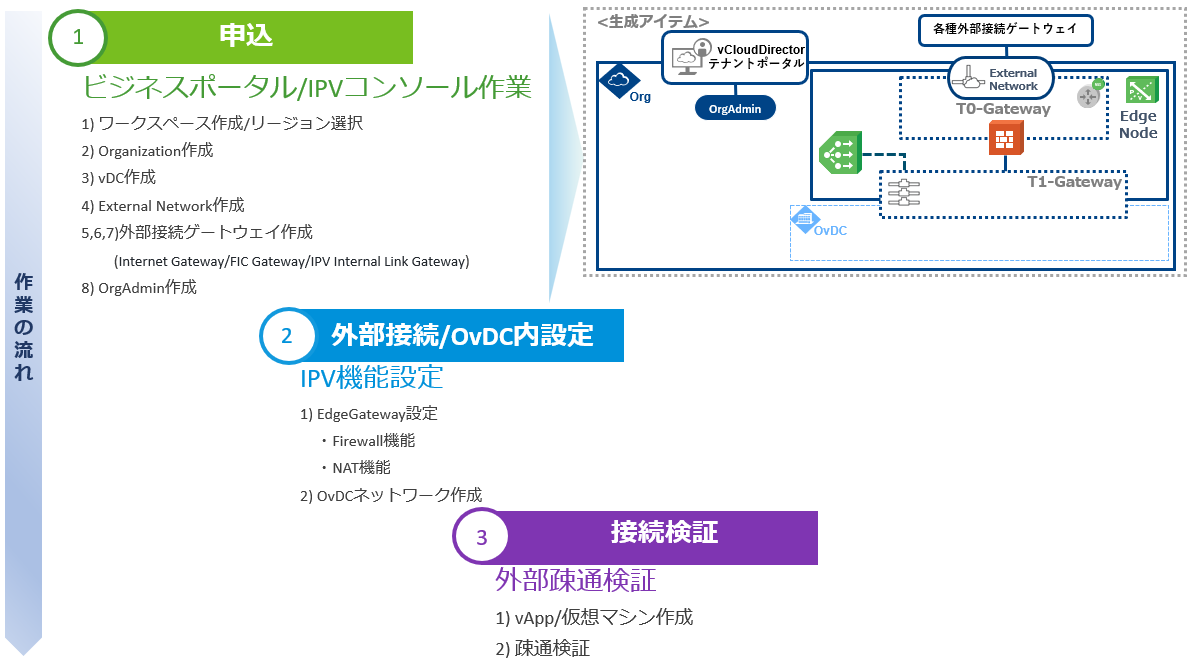

構築作業ガイド¶

工程 |

作業ポータル |

作業概要 |

|---|---|---|

申込 |

1)IPVコンソール

2)Internal Link利用申込

|

1) Organization、vDC(OvDC)、外部接続サービスの申込設定を行います。

これによりサイト(Org)/テナント(OvDC)並びに基幹-末端通信(North-South Traffic)の申込・設定を行います。

2) Internal Link接続サービスの申込を行います。

SDPFクラウド/サーバーとIPV間を接続するゲートウェイサービスの申込みを行います。

|

外部接続/OvDC内設定 |

vCDユーザーテナントポータル

|

OvDC内仮想ネットワークと各種GWとの接続設定を行います。

外部接続ゲートウェイとの接続に必要となるテナント内仮想ネットワーク(OvDCネットワーク)の作成、データセンターグループの作成を行います。

また、IPV EdgeGatewayでは基本FWにて外部接続通信を遮断する設定となっているためFW設定ならびにテナント内仮想ネットワーク(OvDCネットワーク)のアドレス変換(NAT)設定を行います。

インターネット接続ゲートウェイ、FICゲートウェイで設定項目が異なります。

また、併用する場合も設定が異なります。

|

接続検証 |

vCDユーザーテナントポータル

|

vApp作成(パブリックテンプレートデプロイ)を行い、テナント内に接続検証用の仮想マシンを展開します。

|

1. 申込¶

設定項目 |

ユースケース1 |

ユースケース2 |

ユースケース3 |

ユースケース4 |

|---|---|---|---|---|

1.Organization作成

|

〇 |

〇 |

〇 |

〇 |

2.vDC作成

|

〇 |

〇 |

〇 |

〇 |

3.NSX-T External Networkの作成

|

〇 |

〇 |

〇 |

〇 |

4.Internet Gatewayの作成

|

〇 |

〇 |

- |

- |

5.FIC Gatewayの作成

|

〇 |

- |

〇 |

- |

6.Internal Link接続新規申込

|

〇 |

- |

- |

〇 |

7.Global IPアドレスの作成

|

〇 |

〇 |

- |

- |

8.Org Adminの作成

|

〇 |

〇 |

〇 |

〇 |

注釈

注釈

注釈

注釈

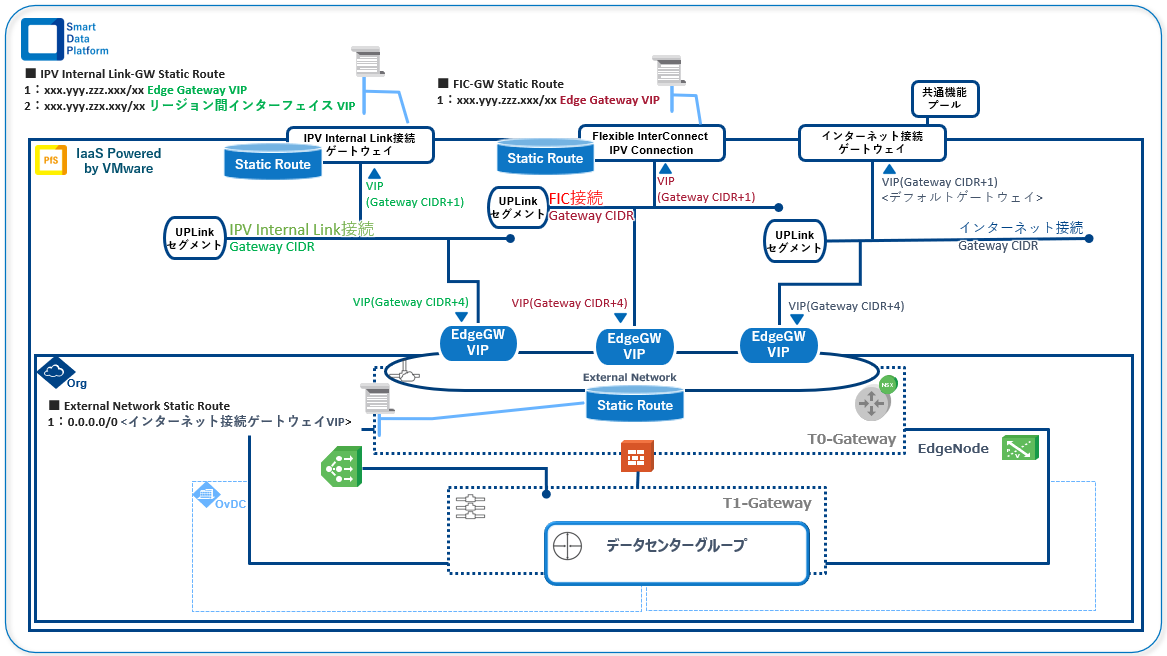

2. 外部接続/OvDC内設定¶

2.1. 外部接続ゲートウェイ関連設定¶

ユースケース |

設定項目 |

備考 |

|---|---|---|

ユースケース1 |

1) NSX-T External Network - Static Route

2) FIC Gateway - Static Route

3) IPV Internal Link Gateway - Static Route

|

1) インターネット接続ゲートウェイご利用時はStatic Routeに"インターネット接続ゲートウェイ VIP"を指定します。

2) FIC接続ゲートウェイご利用時はStatic Routeに"EdgeGateway VIP"を設定して下さい。

3) IPV Internal Link接続ゲートウェイご利用時はStatic Routeに"EdgeGateway VIP"、"接続先リージョン間インターフェイス VIP"を設定して下さい。

|

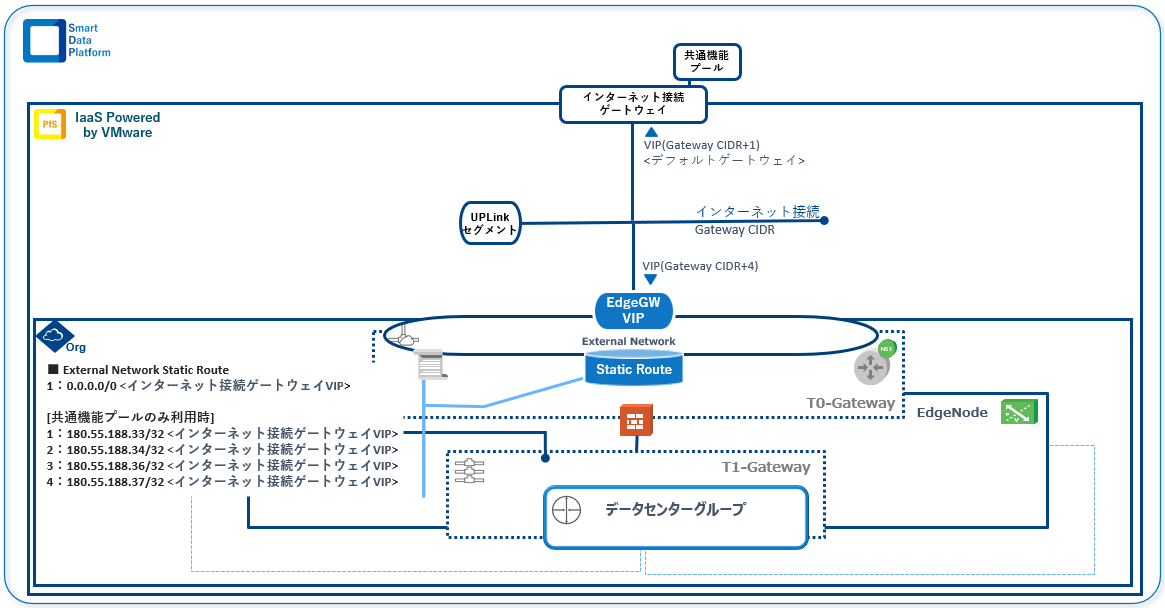

ユースケース2 |

NSX-T External Network - Static Route

|

1) インターネット接続ゲートウェイご利用時はStatic Routeに"インターネット接続ゲートウェイ VIP"を指定します。

|

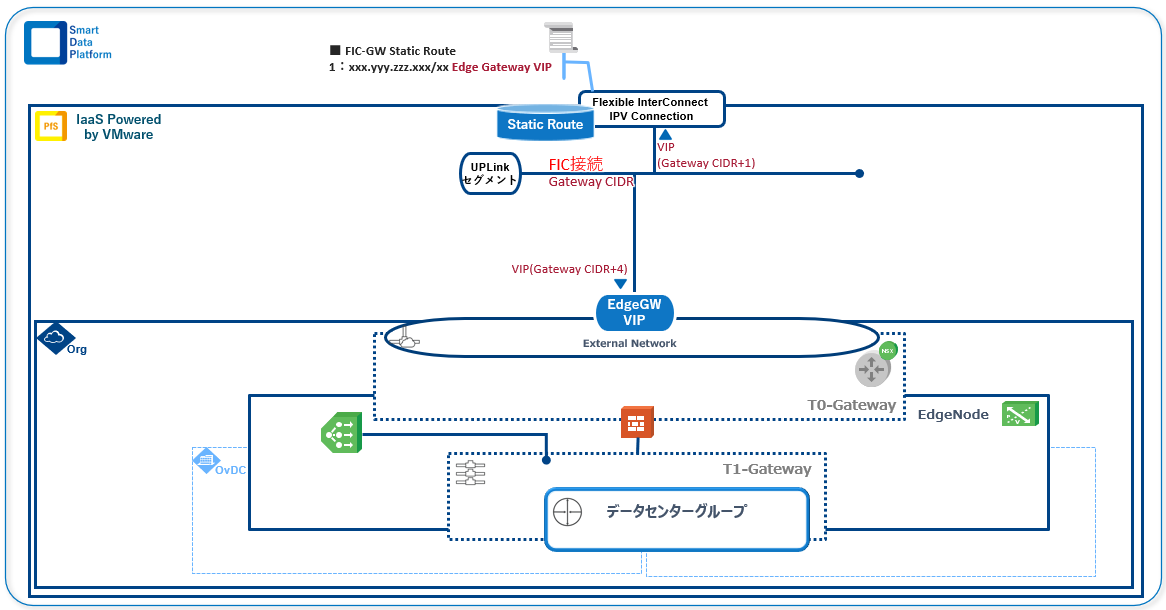

ユースケース3 |

FIC Gateway - Static Route

|

1) FIC接続ゲートウェイご利用時はStatic Routeに"EdgeGateway VIP"を設定して下さい。

|

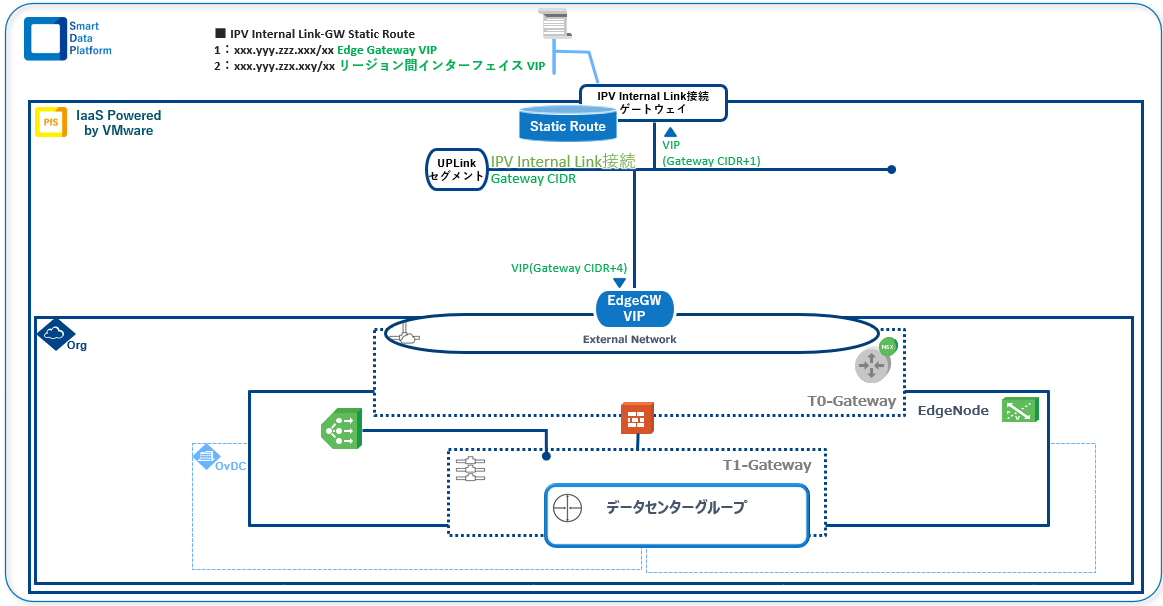

ユースケース4 |

IPV Internal Link接続ゲートウェイ - Static Route

|

1) IPV Internal Link接続ゲートウェイご利用時はStatic Routeに"EdgeGateway VIP"、"接続先リージョン間インターフェイス VIP"を設定して下さい。

|

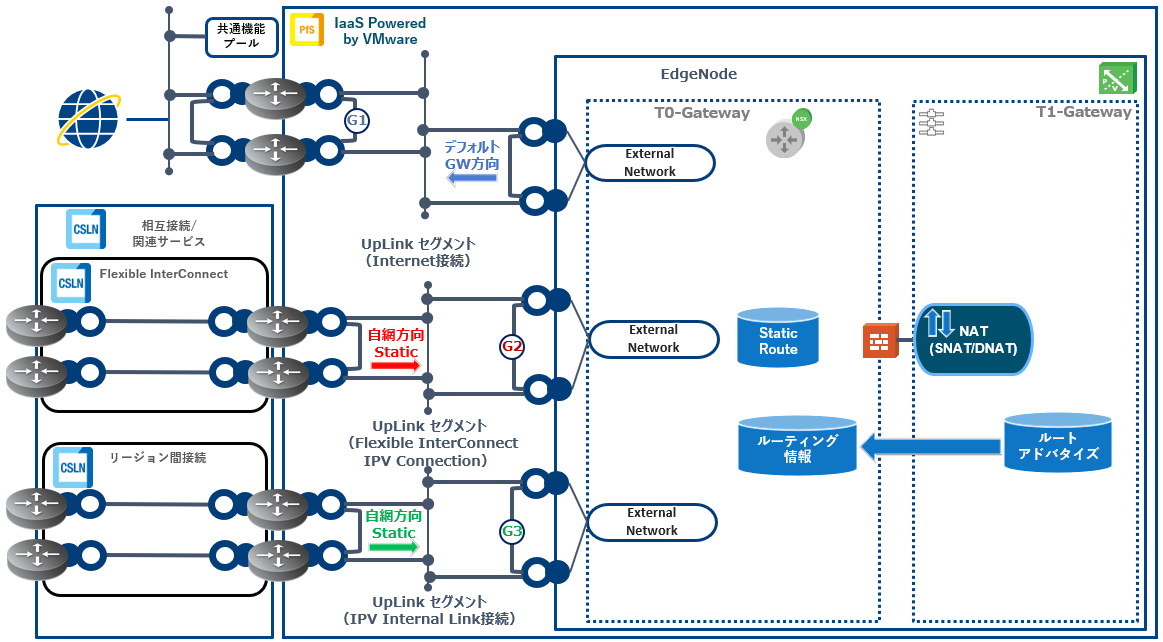

ユースケース1:Internal Link/FIC/インターネット接続・共通機能プール利用¶

ユースケース1:Internal Link/FIC/インターネット接続_接続概要¶

指定インターフェイス |

図内番号 |

備考 |

|---|---|---|

Internet接続 仮想インターフェイス |

G1 |

デフォルトゲートウェイ |

FIC Gateway接続EdgeGateway 仮想インターフェイス |

G2 |

FIC Gateway利用時スタティックルート設定アドレス |

IPV Internal Link接続EdgeGateway 仮想インターフェイス |

G3 |

IPV Internal Link利用時スタティックルート設定アドレス |

ユースケース2:インターネット接続・共通機能プール利用¶

ユースケース3:FIC接続利用¶

ユースケース4:Internal Link利用¶

注釈

2.2. EdgeGateway設定(EdgeGatewayファイアウォール機能、IPアドレスセット)¶

2.2.1. OvDCネットワークの作成¶

- vCDテナントポータルログイン後、[Top]->ナビゲーションメニュー[データセンター]を選択し作成対象仮想データセンター(Organization Virtual Data Center、以降OvDCと表記)カードをクリックします。

- 左ペインメニュー内[ネットワーク]->[ネットワーク]を選択[新規]をクリックし以下の設定にてOvDCネットワークを作成します。

項目 |

設定内容 |

|---|---|

範囲 |

データセンターグループ

|

ネットワークタイプ |

経路指定 |

全般 |

- 名前:test-ext-net

- ゲートウェイCIDR:※OvDCネットワーク設定ゲートウェイCIDR

- 説明:外部接続ゲートウェイ用

|

固定IPプール |

- ゲートウェイCIDR:-

- 固定IPプール:-

|

DNS |

- プライマリDNS:-

- セカンダリDNS:-

- DNSサフィックス:-

|

2.3. EdgeGateway設定¶

注釈

2.3.1. NAT作成(ユースケース1/2のみ)¶

ユースケース1:FIC(IPV Internal Link)/インターネット接続・共通機能プール利用¶

ユースケース2:インターネット接続・共通機能プール利用¶

- vCDテナントポータルログイン後、[Top]->ナビゲーションメニュー[データセンター]を選択し作成対象OvDCカードをクリックします。

- 左ペインメニュー内[ネットワーク]->[Edge Gateway]を選択。設定対象Edge Gatewayをクリックします。

- [Edge Gateway]メニュー内[サービス]->[NAT]を選択。上部メニューの[新規]をクリックし以下の設定にてNATを作成します。

注釈

項目 |

設定内容 |

|---|---|

名前 |

Connection-inet |

状態 |

有効化 ※右にスライド(緑) |

ログ記録 |

無効化 ※左にスライド(灰色) |

インターフェイスタイプ |

SNAT |

外部IP |

Global IPアドレス ※(i)アイコンにて使用可能な外部IPアドレスを確認する事が可能です。 |

内部IP |

OvDCネットワーク[経路指定] Gateway CIDR |

ターゲットIPアドレス |

※ 共通機能プールご利用の場合は明示的に指定することを推奨 |

詳細設定

優先度

|

1以上の数値を設定し優先度を下げます。 (デフォルト値:0 ⇒ 優先度は値が小さいほど、優先順位が高くなります。)

※OvDCネットワークに複数のNATルールが設定されている場合は、[SNAT]の優先度は、[SNATなし]よりも低く設定する必要があります。

|

項目 |

設定内容 |

|---|---|

名前 |

Connection-fic |

状態 |

有効化 ※右にスライド(緑) |

ログ記録 |

無効化 ※左にスライド(灰色) |

インターフェイスタイプ |

SNATなし |

外部IP |

Any ※非設定項目です。 |

内部IP |

OvDCネットワーク[経路指定] Gateway CIDR |

ターゲットIPアドレス |

通信先IPアドレス/ネットワークアドレス |

2.3.2. IPセット作成¶

- vCDテナントポータルログイン後、[Top]->ナビゲーションメニュー[データセンター]を選択し作成対象OvDCカードをクリックします。

- 左ペインメニュー内[ネットワーク]->[Edge Gateway]を選択。設定対象エッジをクリックします。

- ファイアウォールルール作成に必要となるIPアドレスセットを先に作成します。[Edge Gateway]メニュー内[セキュリティ]->[IPセット]を選択。上部メニューの[新規]をクリックし以下の設定にてIPアドレスセットを作成します。

項目 |

設定内容 |

|---|---|

名前 |

OvDCネットワーク |

IPアドレス |

OvDCネットワーク Gateway CIDR |

名前 |

FIC(IPV Internal Link)-GW |

IPアドレス |

FIC(IPV Internal Link)接続ゲートウェイCIDR |

2.3.2. ファイアウォール ルール作成¶

ユースケース1:FIC(IPV Internal Link)/インターネット接続・共通機能プール利用¶

ユースケース2:インターネット接続・共通機能プール利用¶

ユースケース3:FIC(IPV Internal Link)接続利用¶

- [Edge Gateway]メニュー内[サービス]->[ファイアウォール]を選択。上部メニューの[ルールの編集]をクリックします。[ルールの編集]画面が表示され、上部の[最上部に新規作成]をクリックし以下の設定にてルールの追加を行います。

項目 |

設定内容 |

|---|---|

名前 |

external |

状態 |

有効化 ※右にスライド(緑) |

ソース |

※IPアドレスセットより"OvDCネットワーク"を選択 |

ターゲット |

[任意のターゲット]有効化 ※右にスライド(緑) |

アクション |

許可 |

IP プロトコル |

IPv4 |

ログ記録 |

無効化 ※左にスライド(灰色) |

項目 |

設定内容 |

|---|---|

名前 |

external |

状態 |

有効化 ※右にスライド(緑) |

ソース |

※IPアドレスセットより"FIC"を選択 |

ターゲット |

※IPアドレスセットより"OvDCネットワーク"を選択 |

アクション |

許可 |

IP プロトコル |

IPv4 |

ログ記録 |

無効化 ※左にスライド(灰色) |

項目 |

設定内容 |

|---|---|

名前 |

external |

状態 |

有効化 ※右にスライド(緑) |

ソース |

※IPアドレスセットより"OvDCネットワーク"を選択 |

ターゲット |

※IPアドレスセットより"FIC"を選択 |

アクション |

許可 |

IP プロトコル |

IPv4 |

ログ記録 |

無効化 ※左にスライド(灰色) |

- [ファイアウォール]画面内に新規作成したルール名が表示されていることを確認します。

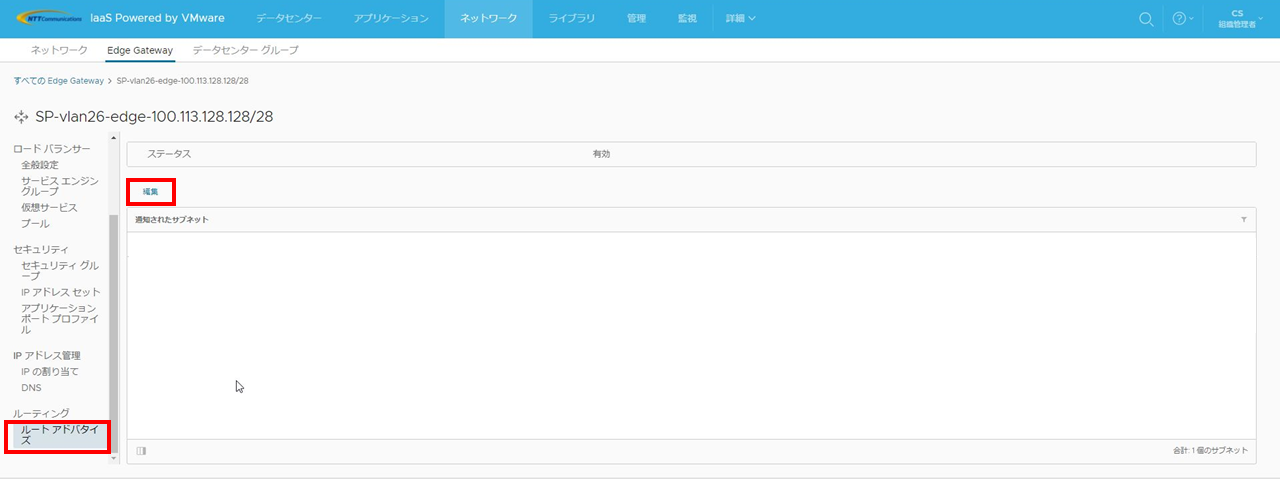

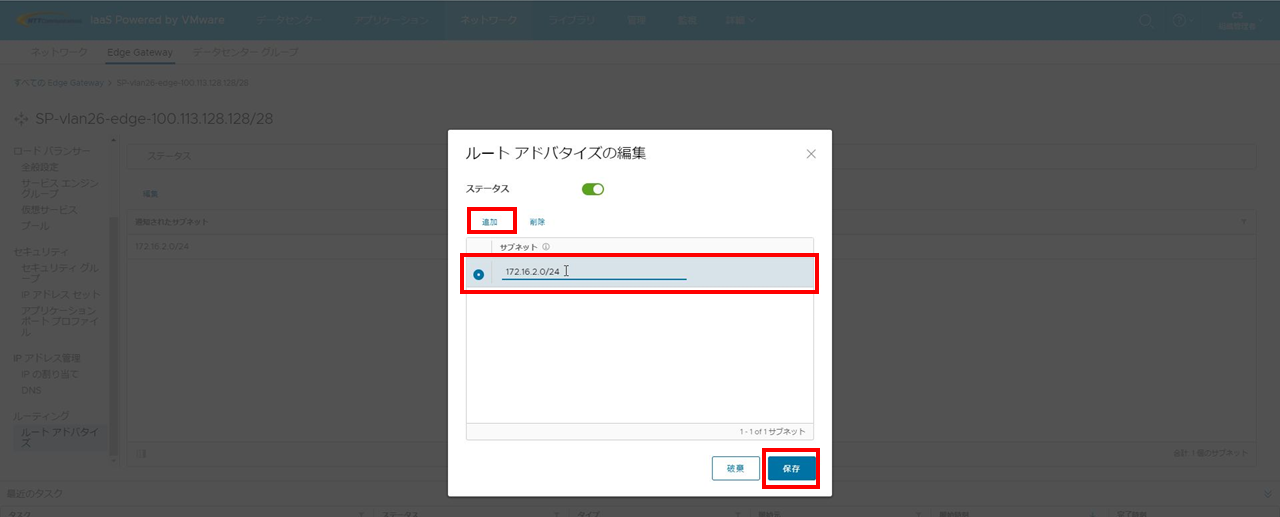

2.3.4. ルートアドバタイズの設定(FIC(IPV Internal Link)接続ゲートウェイのみ)¶

- ナビゲーションメニューで[ネットワーク]を選択します。[Edge Gateway]タブを選択し、一覧に表示されたEdgeGatewayを選択します。

- 左ペインで[ルーティング]->[ルートアドバタイズ]を選択します。上部メニューの[編集]を選択します。

- [ルートアドバタイズの編集]画面が開きます。[追加]を選択します。以下の設定値を入力し、保存します。

項目 |

設定内容 |

|---|---|

サブネット |

※ルートアドバタイズ対象となる"OvDCネットワークCIDR"を設定 |

3. vApp作成(パブリックテンプレートデプロイ)¶

3.1. vApp作成(パブリックテンプレートデプロイ)¶

注釈

- vCDテナントポータルログイン後、[Top]->ナビゲーションメニュー[データセンター]を選択し作成対象OvDCカードをクリックします。

- 左ペインメニュー内[コンピュート]->[vApp]を選択[新規VAPP]をクリックし以下の設定にてvAppを作成します。

項目 |

設定内容 |

|---|---|

名前 |

vAppの名前 |

説明 |

vAppに説明を入力します |

パワーオン |

vAppを起動状態にします |

- vApp作成と同時に仮想マシンを作成する場合は画面下部の[仮想マシンの追加]をクリックします。必要項目設定後に[OK]をクリックします。

項目 |

|

|---|---|

名前 |

任意のサーバー名を設定できます。 |

コンピュータ名 |

任意のコンピュータ名(ホスト)を設定できます。 |

説明 |

仮想マシンの説明内容を記述できます。 |

タイプ |

弊社提供のパブリックテンプレートをご利用の場合は「テンプレートから」を選択します。 |

パワーオン |

作成後、即仮想マシンを起動する場合に選択します。 |

カスタムストレージポリシーの使用 |

コンピュート画面より他のストレージポリシーが登録してある場合、選択することが可能です。 |

注釈

- 作成したOvDCネットワークをvAppに追加します。[アクション]をクリックします。

[ネットワークを追加]をクリックし、ネットワークの追加を行います。

- タイプにて"Direct"を選択後、画面下部にリストボックスが表示されます。タイプ"Direct"ではvApp内に"OvDCネットワーク"を作成されます。作成したOvDCネットワークを選択し[追加]をクリックします。

注釈