異なるバージョン間の切替 (パターン1)¶

旧バージョン |

新バージョン |

15.1X49-D105.1 |

19.2R1.8 |

19.2R1.8 |

20.4R2 |

20.4R2 |

22.4R1 |

22.4R1 |

24.4R1 |

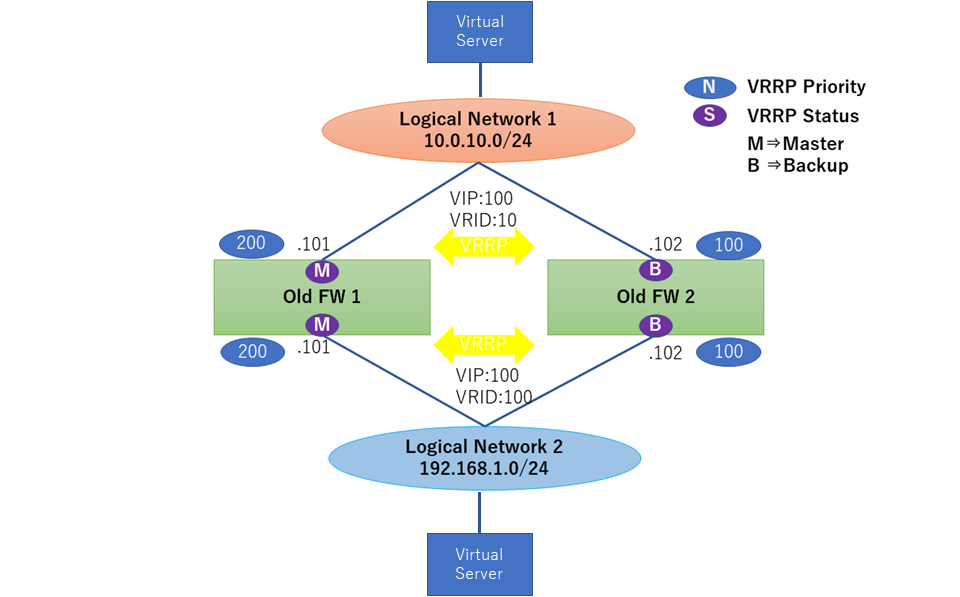

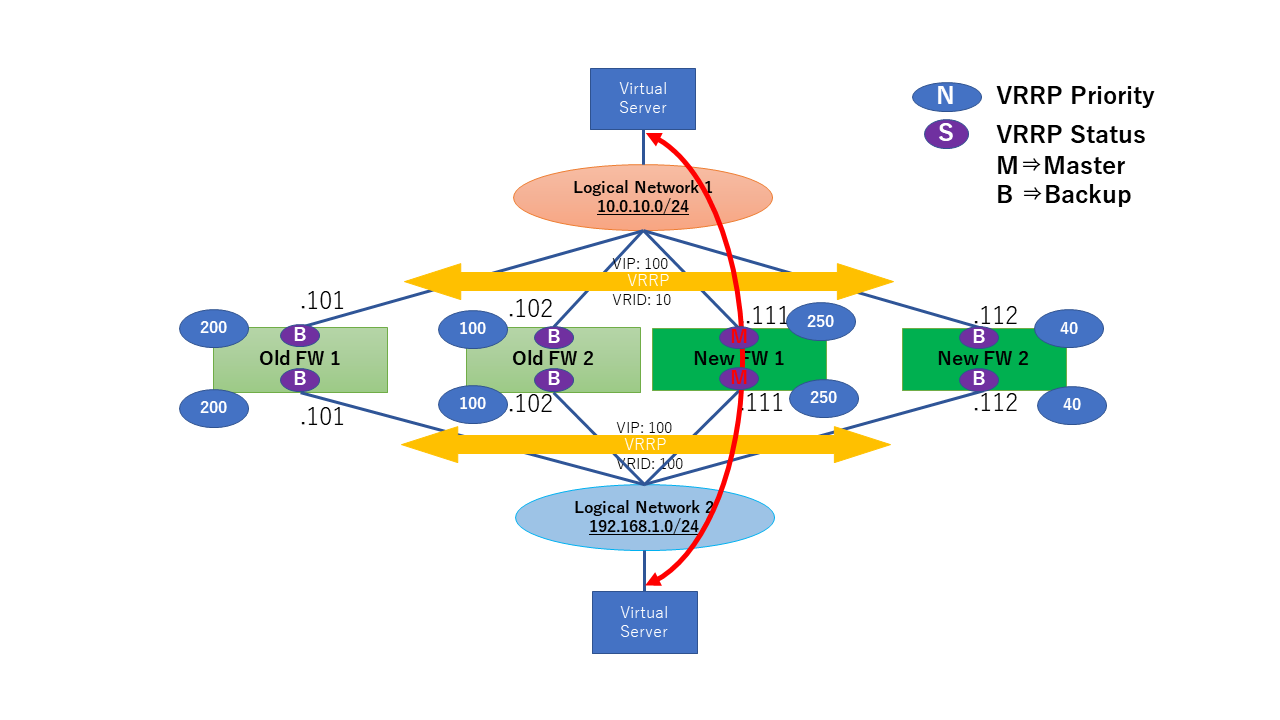

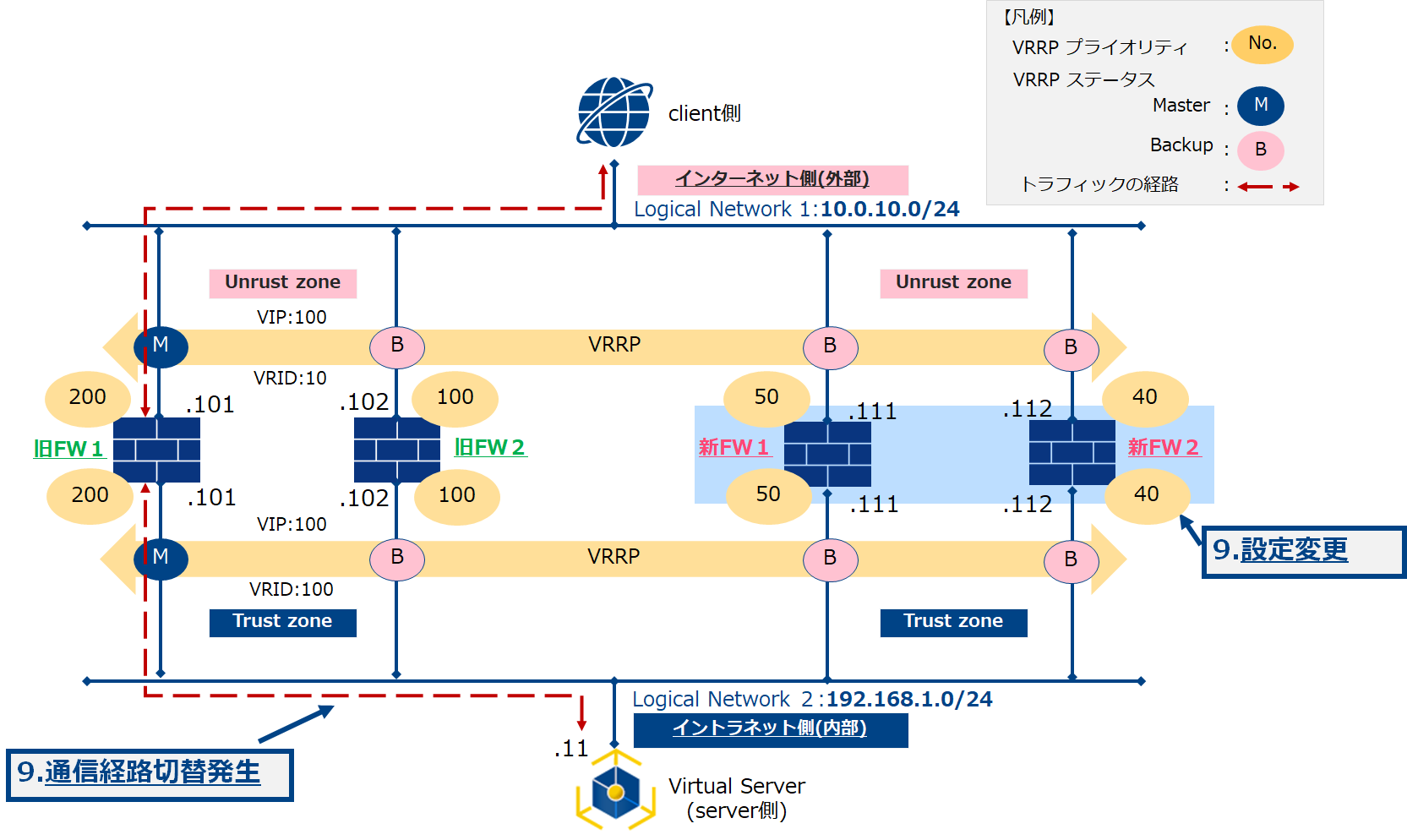

本ガイドで切替するシステム構成¶

以下のシステム構成をもとにファイアウォール (vSRX) におけるリプレース方法を説明します。

名称 |

機器 |

セグメント |

IPアドレス |

用途 |

Logical NW1 |

10.0.10.0/24 |

インターネット側(外部)用 |

||

旧FW1 |

10.0.10.101 |

|||

旧FW2 |

10.0.10.102 |

|||

新FW1 |

10.0.10.111 |

|||

新FW2 |

10.0.10.112 |

|||

Logical NW2 |

192.168.1.0/24 |

イントラネット側(内部)用 |

||

旧FW1 |

192.168.1.101 |

|||

旧FW2 |

192.168.1.102 |

|||

新FW1 |

192.168.1.111 |

|||

新FW2 |

192.168.1.112 |

|||

管理用NW |

10.0.0.0/24 |

管理接続用(図内省略) |

||

旧FW1 |

10.0.0.101 |

|||

旧FW2 |

10.0.0.102 |

|||

新FW1 |

10.0.0.111 |

|||

新FW2 |

10.0.0.112 |

|||

Public IP |

203.0.113.1 |

外部接続用IP(図内省略) |

前提条件¶

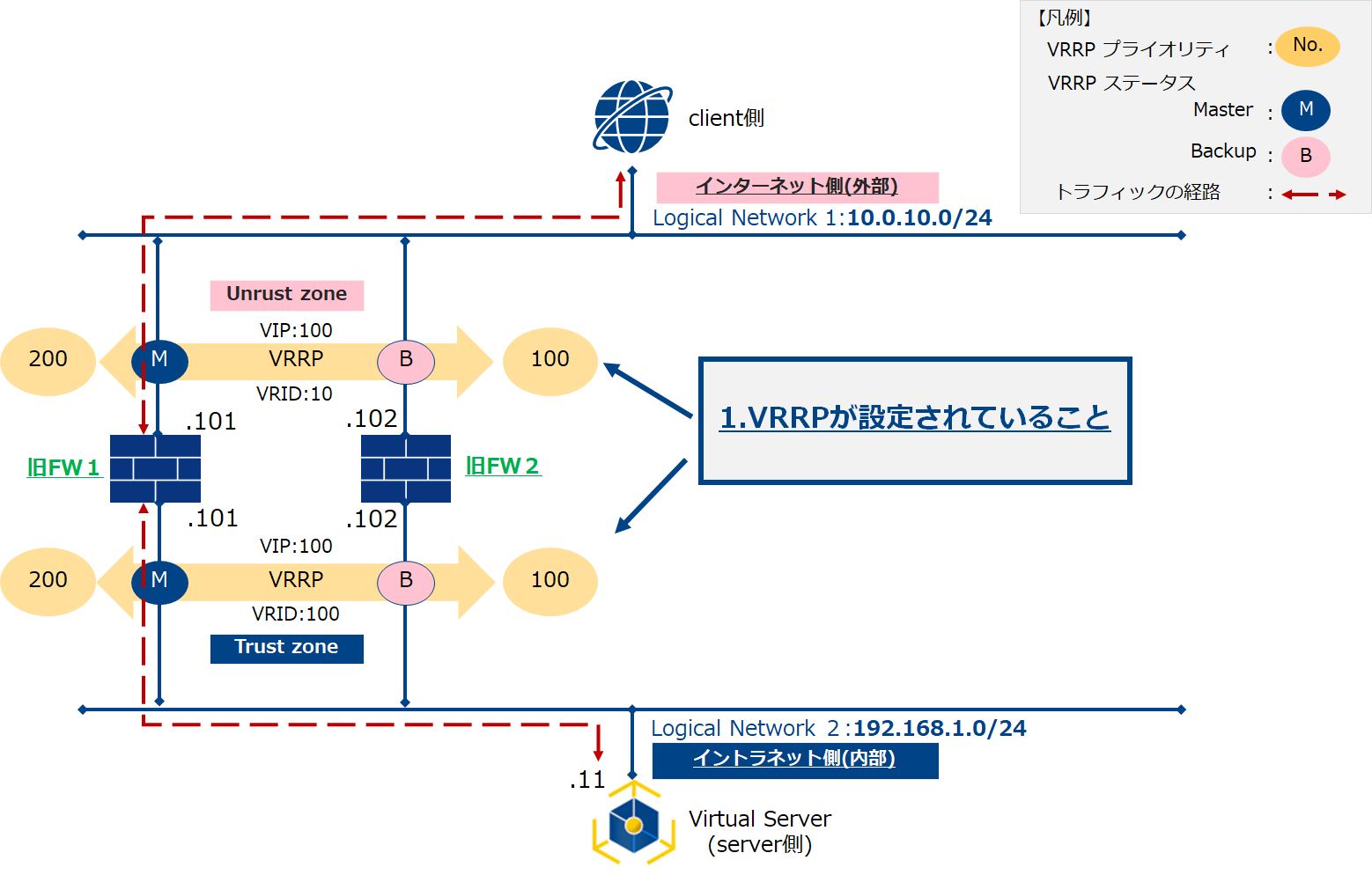

詳細情報 に記載の通り、バージョンアップはできません。

新旧バージョンでVRRPを組んで旧FWから新FWへ切替する手順としています。

新バージョンでの機能確認はお客様にて事前に実施下さい。

本切替手順はパターン2と比較すると、切戻しが発生した場合の切戻し所要時間が短くなります。

旧バージョンから新バージョンへの切替前・後で、お客様システムの通信に影響があるかどうかを含めたファイアウォールの動作確認は、お客様にて実施下さい。

本ドキュメントではPublicIPが「203.0.113.1」であるものとして記載致します。

本ドキュメントでは管理用NWが「10.0.0.0/24」、管理用IF(ge-0/0/0.0)のIPアドレスはそれぞれ、旧FW1:10.0.0.101、旧FW2:10.0.0.102として記載します。

本手順では下記に示す設定が入っている状態で動作確認を行なっています。

旧FW1の設定

#vrrp設定

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.101/24 vrrp-group 10 virtual-address 10.0.10.100

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.101/24 vrrp-group 10 priority 200

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.101/24 vrrp-group 10 preempt

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.101/24 vrrp-group 10 accept-data

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.101/24 vrrp-group 10 advertise-interval 5

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.101/24 vrrp-group 100 virtual-address 192.168.1.100

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.101/24 vrrp-group 100 priority 200

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.101/24 vrrp-group 100 preempt

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.101/24 vrrp-group 100 accept-data

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.101/24 vrrp-group 100 advertise-interval 5

#address-group設定

set security address-book global address SV01 192.168.1.11/32

#nat設定

set security nat source rule-set RULE from zone trust

set security nat source rule-set RULE to zone untrust

set security nat source rule-set RULE rule 10 match source-address 192.168.0.0/16

set security nat source rule-set RULE rule 10 then source-nat interface

set security nat destination pool POOL1 address 192.168.1.11/32

set security nat destination rule-set RULE from zone untrust

set security nat destination rule-set RULE rule 10 match destination-address 203.0.113.1/32

set security nat destination rule-set RULE rule 10 then destination-nat pool POOL1

#firewall設定

set security policies from-zone trust to-zone untrust policy rule_10 match source-address any

set security policies from-zone trust to-zone untrust policy rule_10 match destination-address any

set security policies from-zone trust to-zone untrust policy rule_10 match application HTTP_PING

set security policies from-zone trust to-zone untrust policy rule_10 then permit

set security policies from-zone trust to-zone untrust policy rule_10 then log session-init

set security policies from-zone trust to-zone untrust policy rule_10 then log session-close

set security policies from-zone untrust to-zone trust policy rule_10 match source-address any

set security policies from-zone untrust to-zone trust policy rule_10 match destination-address SV01

set security policies from-zone untrust to-zone trust policy rule_10 match application HTTP_PING

set security policies from-zone untrust to-zone trust policy rule_10 then permit

set security policies from-zone untrust to-zone trust policy rule_10 then log session-init

set security policies from-zone untrust to-zone trust policy rule_10 then log session-close

#zone設定

set security zones security-zone trust interfaces ge-0/0/2.0 host-inbound-traffic protocols vrrp

set security zones security-zone untrust interfaces ge-0/0/1.0 host-inbound-traffic protocols vrrp

#application-set設定

set applications application HTTP application-protocol http

set applications application PING protocol icmp

set applications application-set HTTP_PING application HTTP

set applications application-set HTTP_PING application PING

#管理用インターフェイス設定

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.101/24

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ssh

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ping

#system設定

set system host-name OldFW1

set system time-zone Asia/Tokyo

旧FW2の設定

#vrrp設定

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.102/24 vrrp-group 10 virtual-address 10.0.10.100

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.102/24 vrrp-group 10 priority 100

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.102/24 vrrp-group 10 preempt

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.102/24 vrrp-group 10 accept-data

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.102/24 vrrp-group 10 advertise-interval 5

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.102/24 vrrp-group 100 virtual-address 192.168.1.100

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.102/24 vrrp-group 100 priority 100

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.102/24 vrrp-group 100 preempt

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.102/24 vrrp-group 100 accept-data

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.102/24 vrrp-group 100 advertise-interval 5

#address-group設定

set security address-book global address SV01 192.168.1.11/32

#nat設定

set security nat source rule-set RULE from zone trust

set security nat source rule-set RULE to zone untrust

set security nat source rule-set RULE rule 10 match source-address 192.168.0.0/16

set security nat source rule-set RULE rule 10 then source-nat interface

set security nat destination pool POOL1 address 192.168.1.11/32

set security nat destination rule-set RULE from zone untrust

set security nat destination rule-set RULE rule 10 match destination-address 203.0.113.1/32

set security nat destination rule-set RULE rule 10 then destination-nat pool POOL1

#firewall設定

set security policies from-zone trust to-zone untrust policy rule_10 match source-address any

set security policies from-zone trust to-zone untrust policy rule_10 match destination-address any

set security policies from-zone trust to-zone untrust policy rule_10 match application HTTP_PING

set security policies from-zone trust to-zone untrust policy rule_10 then permit

set security policies from-zone trust to-zone untrust policy rule_10 then log session-init

set security policies from-zone trust to-zone untrust policy rule_10 then log session-close

set security policies from-zone untrust to-zone trust policy rule_10 match source-address any

set security policies from-zone untrust to-zone trust policy rule_10 match destination-address SV01

set security policies from-zone untrust to-zone trust policy rule_10 match application HTTP_PING

set security policies from-zone untrust to-zone trust policy rule_10 then permit

set security policies from-zone untrust to-zone trust policy rule_10 then log session-init

set security policies from-zone untrust to-zone trust policy rule_10 then log session-close

#zone設定

set security zones security-zone trust interfaces ge-0/0/2.0 host-inbound-traffic protocols vrrp

set security zones security-zone untrust interfaces ge-0/0/1.0 host-inbound-traffic protocols vrrp

#application-set設定

set applications application HTTP application-protocol http

set applications application PING protocol icmp

set applications application-set HTTP_PING application HTTP

set applications application-set HTTP_PING application PING

#管理用インターフェイス設定

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.102/24

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ssh

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ping

#system設定

set system host-name OldFW2

set system time-zone Asia/Tokyo

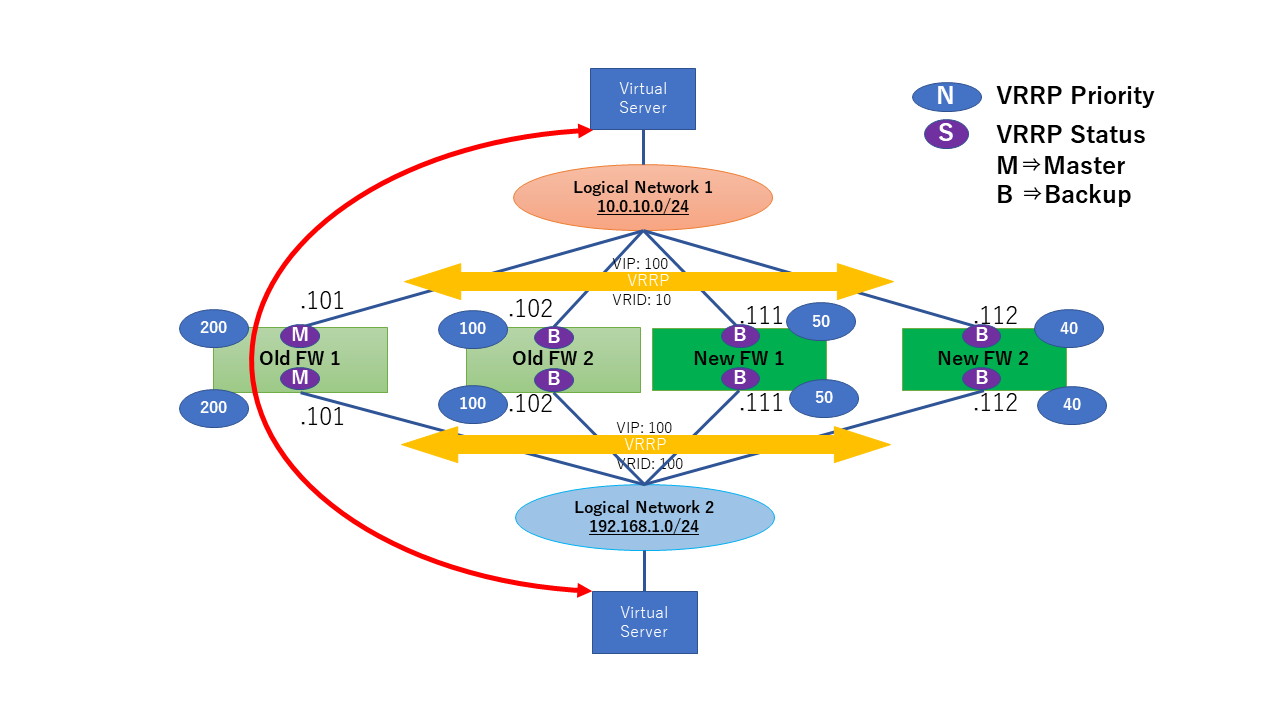

切替作業イメージ¶

ファイアウォール (vSRX) の切替作業のイメージを、以下に説明します。

注釈

ファイアウォール(vSRX)のVRRPの切り替わり時間として、Advertise Intervalに加え4秒程度必要であるため、Advertise Intervalを5秒に設定した場合、トラフィックの切り替わり完了までに9秒程度必要となる想定です。

新FW2を経由した通信がNGのまま回復しない場合、具体的な切戻し手順は、本ガイド「9. 切戻し手順」をご確認ください。

注釈

ファイアウォール(vSRX)のVRRPの切り替わり時間として、Advertise Intervalに加え4秒程度必要であるため、Advertise Intervalを5秒に設定した場合、トラフィックの切り替わり完了までに9秒程度必要となる想定です。

新FW1を経由した通信がNGのまま回復しない場合、具体的な切戻し手順は、本ガイド「9. 切戻し手順」をご確認ください。

作業手順¶

1. 事前確認¶

1-1. 旧FWのコンフィグレーションを保存する。

1-1-1. 下記のコマンドを実行して、旧バージョンのファイアウォール (旧FW1) にログインします。

参考:(vSRXへのログイン(CLIへのアクセス方法(SSH)))

ubuntu@ubuntu:~$ ssh user@10.0.0.101

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

1-1-2. 下記のコマンドを実行して、旧FW1のVRRPステータスを確認します。出力された結果からVRRPの[VR State]を確認し、MASTER/BACKUPのステータスが想定と一致していることを確認して下さい。

user@OldFW1> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 master Active A 15.236lcl 10.0.10.101

vip 10.0.10.100

ge-0/0/2.0 up 100 master Active A 1.739 lcl 192.168.1.101

vip 192.168.1.100

1-1-3. 設定を保存します。

また、以下の下記のコマンドを実行して、出力された設定をファイルに保存して下さい。

user@OldFW1> show configuration | display set | no-more

1-1-4. 新FW1に投入するためのコンフィグレーションを作成

保存したコンフィグレーションファイルより、ホスト名、IPアドレス設定、VRRP設定等、お客様環境に応じて設定変更を行ってください。

(本ガイドで切替するシステム構成においては、旧FW1のコンフィグレーションからホスト名、インターフェイスのIPアドレス及びVRRPのPriority値を変更したコンフィグレーションとなっています。)

注釈

本手順に従って新規インスタンスを作成する際の初期設定としてコンフィグレーションを投入する場合、事業者が設定しているコンフィグレーションは自動的に上書きされますので、変更する必要はございません。

新規インスタンス作成後にコンフィグレーションを投入する場合は、事業者が設定しているコンフィグレーションは各インスタンス固有の値となりますので変更しないでください。(詳細は 事業者が設定するコンフィグレーションの説明 を参照してください。)

事業者が設定しているがお客さまの設計に合わせて削除可能なコンフィグレーションを初期設定時に削除したい場合、 set 形式で投入コンフィグレーションを用意いただき、該当する事業者の設定を削除するコマンドを含めてください。お客さまの設計に合わせて削除可能なコンフィグレーションは 事業者が設定するコンフィグレーションの説明 をご参照ください。

<新FW1に投入するためのコンフィグレーションを以下のように作成>

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 virtual-address 10.0.10.100

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 priority 50

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 preempt

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 accept-data

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 advertise-interval 5

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 virtual-address 192.168.1.100

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 priority 50

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 preempt

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 accept-data

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 advertise-interval 5

set security address-book global address SV01 192.168.1.11/32

set security nat source rule-set RULE from zone trust

set security nat source rule-set RULE to zone untrust

set security nat source rule-set RULE rule 10 match source-address 192.168.0.0/16

set security nat source rule-set RULE rule 10 then source-nat interface

set security nat destination pool POOL1 address 192.168.1.11/32

set security nat destination rule-set RULE from zone untrust

set security nat destination rule-set RULE rule 10 match destination-address 203.0.113.1/32

set security nat destination rule-set RULE rule 10 then destination-nat pool POOL1

set security policies from-zone trust to-zone untrust policy rule_10 match source-address any

set security policies from-zone trust to-zone untrust policy rule_10 match destination-address any

set security policies from-zone trust to-zone untrust policy rule_10 match application HTTP_PING

set security policies from-zone trust to-zone untrust policy rule_10 then permit

set security policies from-zone trust to-zone untrust policy rule_10 then log session-init

set security policies from-zone trust to-zone untrust policy rule_10 then log session-close

set security policies from-zone untrust to-zone trust policy rule_10 match source-address any

set security policies from-zone untrust to-zone trust policy rule_10 match destination-address SV01

set security policies from-zone untrust to-zone trust policy rule_10 match application HTTP_PING

set security policies from-zone untrust to-zone trust policy rule_10 then permit

set security policies from-zone untrust to-zone trust policy rule_10 then log session-init

set security policies from-zone untrust to-zone trust policy rule_10 then log session-close

set security zones security-zone trust interfaces ge-0/0/2.0 host-inbound-traffic protocols vrrp

set security zones security-zone untrust interfaces ge-0/0/1.0 host-inbound-traffic protocols vrrp

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ssh

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ping

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.111/24

set applications application HTTP application-protocol http

set applications application PING protocol icmp

set applications application-set HTTP_PING application HTTP

set applications application-set HTTP_PING application PING

set system host-name NewFW1

set system time-zone Asia/Tokyo

1-2-1. 下記のコマンドを実行して、旧バージョンのファイアウォール (旧FW2) にログインします。

参考:(vSRXへのログイン(CLIへのアクセス方法(SSH)))

ubuntu@ubuntu:~$ ssh user@10.0.0.102

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

1-2-2. 下記のコマンドを実行して、旧FW2のVRRPステータスを確認します。出力された結果からVRRPの[VR State]を確認し、MASTER/BACKUPのステータスが想定と一致していることを確認して下さい。

user@OldFW2> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 backup Active D 55.187lcl 10.0.10.102

vip 10.0.10.100

mas 10.0.10.101

ge-0/0/2.0 up 100 backup Active D 44.710lcl 192.168.1.102

vip 192.168.1.100

mas 192.168.1.101

1-2-3. 設定を保存します。

また、以下の下記のコマンドを実行して、出力された設定をファイルに保存して下さい。

user@OldFW2> show configuration | display set | no-more

1-2-4. 新FW2に投入するためのコンフィグレーションを作成

保存したコンフィグレーションファイルより、ホスト名、IPアドレス設定、VRRP設定等、お客様環境に応じて設定変更を行ってください。

(本ガイドで切替するシステム構成においては、旧FW2のコンフィグレーションからホスト名、インターフェイスのIPアドレス及びVRRPのPriority値を変更したコンフィグレーションとなっています。)

注釈

本手順に従って新規インスタンスを作成する際の初期設定としてコンフィグレーションを投入する場合、事業者が設定しているコンフィグレーションは自動的に上書きされますので、変更する必要はございません。

新規インスタンス作成後にコンフィグレーションを投入する場合は、事業者が設定しているコンフィグレーションは各インスタンス固有の値となりますので変更しないでください。(詳細は 事業者が設定するコンフィグレーションの説明 を参照してください。)

事業者が設定しているがお客さまの設計に合わせて削除可能なコンフィグレーションを初期設定時に削除したい場合、 set 形式で投入コンフィグレーションを用意いただき、該当する事業者の設定を削除するコマンドを含めてください。お客さまの設計に合わせて削除可能なコンフィグレーションは 事業者が設定するコンフィグレーションの説明 をご参照ください。

<新FW2に投入するためのコンフィグレーションを以下のように作成>

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 virtual-address 10.0.10.100

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 priority 40

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 preempt

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 accept-data

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 advertise-interval 5

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 virtual-address 192.168.1.100

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 priority 40

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 preempt

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 accept-data

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 advertise-interval 5

set security address-book global address SV01 192.168.1.11/32

set security nat source rule-set RULE from zone trust

set security nat source rule-set RULE to zone untrust

set security nat source rule-set RULE rule 10 match source-address 192.168.0.0/16

set security nat source rule-set RULE rule 10 then source-nat interface

set security nat destination pool POOL1 address 192.168.1.11/32

set security nat destination rule-set RULE from zone untrust

set security nat destination rule-set RULE rule 10 match destination-address 203.0.113.1/32

set security nat destination rule-set RULE rule 10 then destination-nat pool POOL1

set security policies from-zone trust to-zone untrust policy rule_10 match source-address any

set security policies from-zone trust to-zone untrust policy rule_10 match destination-address any

set security policies from-zone trust to-zone untrust policy rule_10 match application HTTP_PING

set security policies from-zone trust to-zone untrust policy rule_10 then permit

set security policies from-zone trust to-zone untrust policy rule_10 then log session-init

set security policies from-zone trust to-zone untrust policy rule_10 then log session-close

set security policies from-zone untrust to-zone trust policy rule_10 match source-address any

set security policies from-zone untrust to-zone trust policy rule_10 match destination-address SV01

set security policies from-zone untrust to-zone trust policy rule_10 match application HTTP_PING

set security policies from-zone untrust to-zone trust policy rule_10 then permit

set security policies from-zone untrust to-zone trust policy rule_10 then log session-init

set security policies from-zone untrust to-zone trust policy rule_10 then log session-close

set security zones security-zone trust interfaces ge-0/0/2.0 host-inbound-traffic protocols vrrp

set security zones security-zone untrust interfaces ge-0/0/1.0 host-inbound-traffic protocols vrrp

set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24

set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ssh

set security zones security-zone trust interfaces ge-0/0/0.0 host-inbound-traffic system-services ping

set interfaces ge-0/0/0 unit 0 family inet address 10.0.0.112/24

set applications application HTTP application-protocol http

set applications application PING protocol icmp

set applications application-set HTTP_PING application HTTP

set applications application-set HTTP_PING application PING

set system host-name NewFW2

set system time-zone Asia/Tokyo

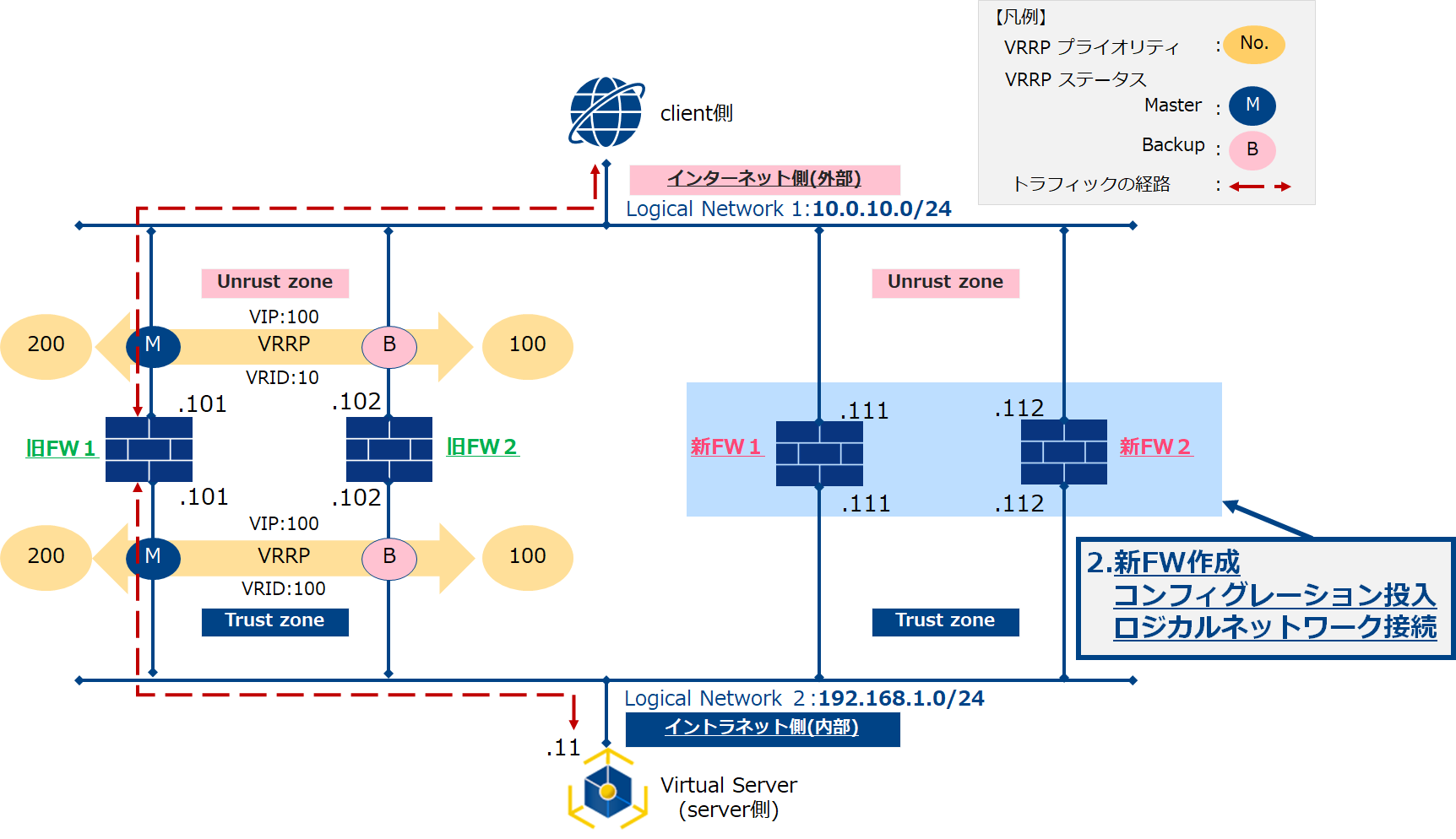

2. 新FWの作成¶

2-1. 新FW1を作成する。

2-1-1. SDPFカスタマーポータルから、新規に新FW1を作成します。ファイアウォール作成時に初期設定タブより、「1-1-4. 新FW1に投入するためのコンフィグレーションを作成」で作成した新FW1の設定用コンフィグレーションを投入します。また、作成時にインターフェイスタブより新FW1とロジカルネットワークを接続します。

また、必要に応じてデフォルトゲートウェイを設定して下さい。

注釈

本ドキュメントでは、新FW1の管理用IF(ge-0/0/0.0)のIPアドレスは10.0.0.111として設定しています。

ロジカルネットワークと接続が必要なインターフェイスは全て設定します。また、インターフェイスのIPアドレス設定は、旧バージョンのファイアウォールと異なるIPアドレスを設定します。

デフォルトゲートウェイはファイアウォール作成時にのみカスタマーポータルで設定が可能です。

ファイアウォールを作成するゾーンおよびグループを選択してください。また、指定したゾーン/グループを記録してください。

2-2. 新FW2を作成する。

2-2-1. SDPFカスタマーポータルから、新規に新FW2を作成します。ファイアウォール作成時に初期設定タブより、「1-2-4. 新FW2に投入するためのコンフィグレーションを作成」で作成した新FW2の設定用コンフィグレーションを投入します。また、作成時にインターフェイスタブより新FW2とロジカルネットワークを接続します。

注釈

本ドキュメントでは、新FW2の管理用IF(ge-0/0/0.0)のIPアドレスは10.0.0.112として設定しています。

ロジカルネットワークと接続が必要なインターフェイスは全て設定します。また、インターフェイスのIPアドレス設定は、旧バージョンのファイアウォールと異なるIPアドレスを設定します。

デフォルトゲートウェイはファイアウォール作成時にのみカスタマーポータルで設定が可能です。

新FW2作成時に選択するゾーン/グループは、新FW1と異なるゾーン/グループを選択してください。

3. 新FWへ投入された設定の確認¶

3-1. 新FW1へ投入された設定を確認します。

3-1-1. 下記のコマンドを実行して、新FW1にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.111

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

3-1-2. 下記のコマンドを実行して、新FW1の作成時に投入したコンフィグレーションが正しいことを確認して下さい。

user@NewFW1> show configuration | display set | no-more

3-2. 新FW2へ投入された設定を確認します。

3-2-1. 下記のコマンドを実行して、新FW2にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.112

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

3-2-2. 下記のコマンドを実行して、新FW2の作成時に投入したコンフィグレーションが正しいことを確認して下さい。

user@NewFW2> show configuration | display set | no-more

4. 新FWのVRRP用通信設定の登録¶

4-1. 新FW1のVRRP用通信設定の登録をする。

4-1-1. SDPFカスタマーポータルから、新FW1にVRRP用通信設定を登録します。

注釈

VRRPを設定するインターフェイスは全て設定します。VRRP用仮想IPアドレスは旧FWと同じIPアドレスで設定します。

4-1-2. 下記のコマンドを実行して、ファイアウォール (新、旧FW1,2) のVRRPステータスを確認します。

user@NewFW1> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 backup Active D 56.722lcl 10.0.10.111

vip 10.0.10.100

mas 10.0.10.101

ge-0/0/2.0 up 100 backup Active D 48.733lcl 192.168.1.111

vip 192.168.1.100

mas 192.168.1.101

4-2. 新FW2のVRRP用通信設定の登録をする。

4-2-1. SDPFカスタマーポータルから、新FW2にVRRP用通信設定を登録します。

注釈

VRRPを設定するインターフェイスは全て設定します。VRRP用仮想IPアドレスは旧FWと同じIPアドレスで設定します。

4-2-2. 下記のコマンドを実行して、ファイアウォール (新、旧FW1,2) のVRRPステータスを確認します。

user@NewFW2> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 backup Active D 58.078lcl 10.0.10.112

vip 10.0.10.100

mas 10.0.10.101

ge-0/0/2.0 up 100 backup Active D 57.727lcl 192.168.1.112

vip 192.168.1.100

mas 192.168.1.101

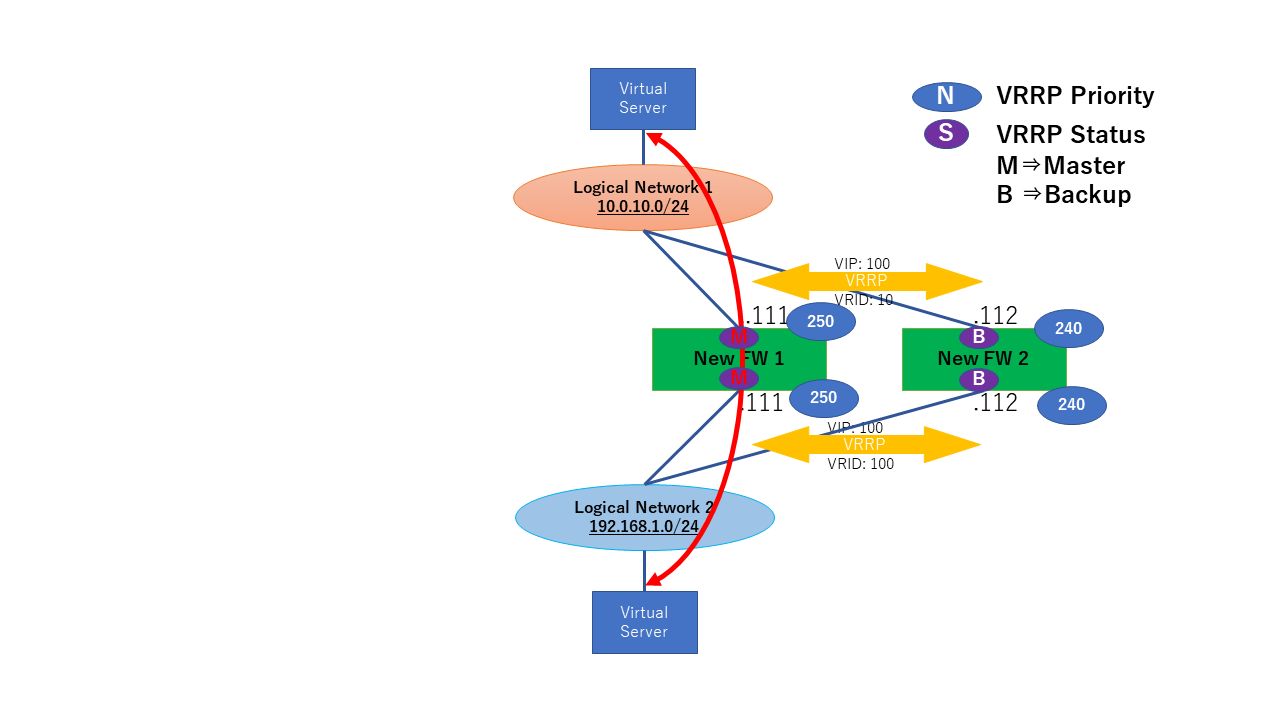

5. 新FW2の正常性確認¶

5-1. 新FW2のPriority値を変更しVRRP Masterを新FW2に切り替えて正常性確認を実施します。

5-1-1. 下記のコマンドを実行して、新FW2にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.112

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTCs

5-1-2. コンフィグレーションモードに入るため、下記のコマンドを実行して、プロンプトが#に変わったら、VRRP切替用コンフィグレーションを貼り付けます。

#VRRP設定

user> configure

Entering configuration mode

[edit]

user@NewFW2# set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 priority 240

user@NewFW2# set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 priority 240

5-1-3. 下記のコマンドを実行して、投入したコンフィグレーションが差分として表示されていることを確認します。

user@NewFW2# show | compare

5-1-4. 下記のコマンドを実行して設定を反映、新FW2のコンフィグレーションを取り込みます。

user@NewFW2# commit check

configuration check succeeds

user@NewFW2# commit

commit complete

5-1-5. 下記のコマンドを実行して、ファイアウォール (新、旧FW1,2) のVRRPステータスを確認します。

user@NewFW2> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 master Active A 12.716lcl 10.0.10.112

vip 10.0.10.100

ge-0/0/2.0 up 100 master Active A 12.645lcl 192.168.1.112

vip 192.168.1.100

5-1-6. ファイアウォールを経由する通信確認をして下さい (HTTP通信等)

注釈

通信がNGのまま戻らない場合、切戻しを実施します。 (具体的な切戻し手順は、本ガイド9.切戻し手順をご確認下さい。)

6. 新FW1の正常性確認¶

6-1. 新FW1のPriority値を変更しVRRP Masterを新FW1に切り替えます。

6-1-1. 下記のコマンドを実行して、新FW1にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.111

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

6-1-2. コンフィグレーションモードに入るため、下記のコマンドを実行して、プロンプトが#に変わったら、VRRP_切替用コンフィグレーションを貼り付けます。

#VRRP設定

user> configure

Entering configuration mode

[edit]

user@NewFW1# set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 priority 250

user@NewFW1# set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 priority 250

6-1-3. 下記のコマンドを実行して、設定投入したコンフィグレーションが差分として表示されていることを確認します。

user@NewFW1# show | compare

6-1-4. 下記のコマンドを実行して設定を反映、新FW1のコンフィグレーションを取り込みます。

user@NewFW1# commit check

configuration check succeeds

user@NewFW1# commit

commit complete

注釈

ファイアウォール(vSRX)のVRRPの切り替わり時間として、Advertise Intervalに加え4秒程度必要であるため、Advertise Intervalを5秒に設定した場合、障害発生からトラフィックの切り替わり完了までに9秒程度必要となる想定です。

6-1-5. 下記のコマンドを実行して、ファイアウォール (新FW1,2) のVRRPステータスを確認します。

user@NewFW1> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 master Active D 44.764lcl 10.0.10.111

vip 10.0.10.100

ge-0/0/2.0 up 100 master Active D 46.600lcl 192.168.1.111

vip 192.168.1.100

6-1-6. ファイアウォールを経由する通信確認をして下さい (HTTP通信等)

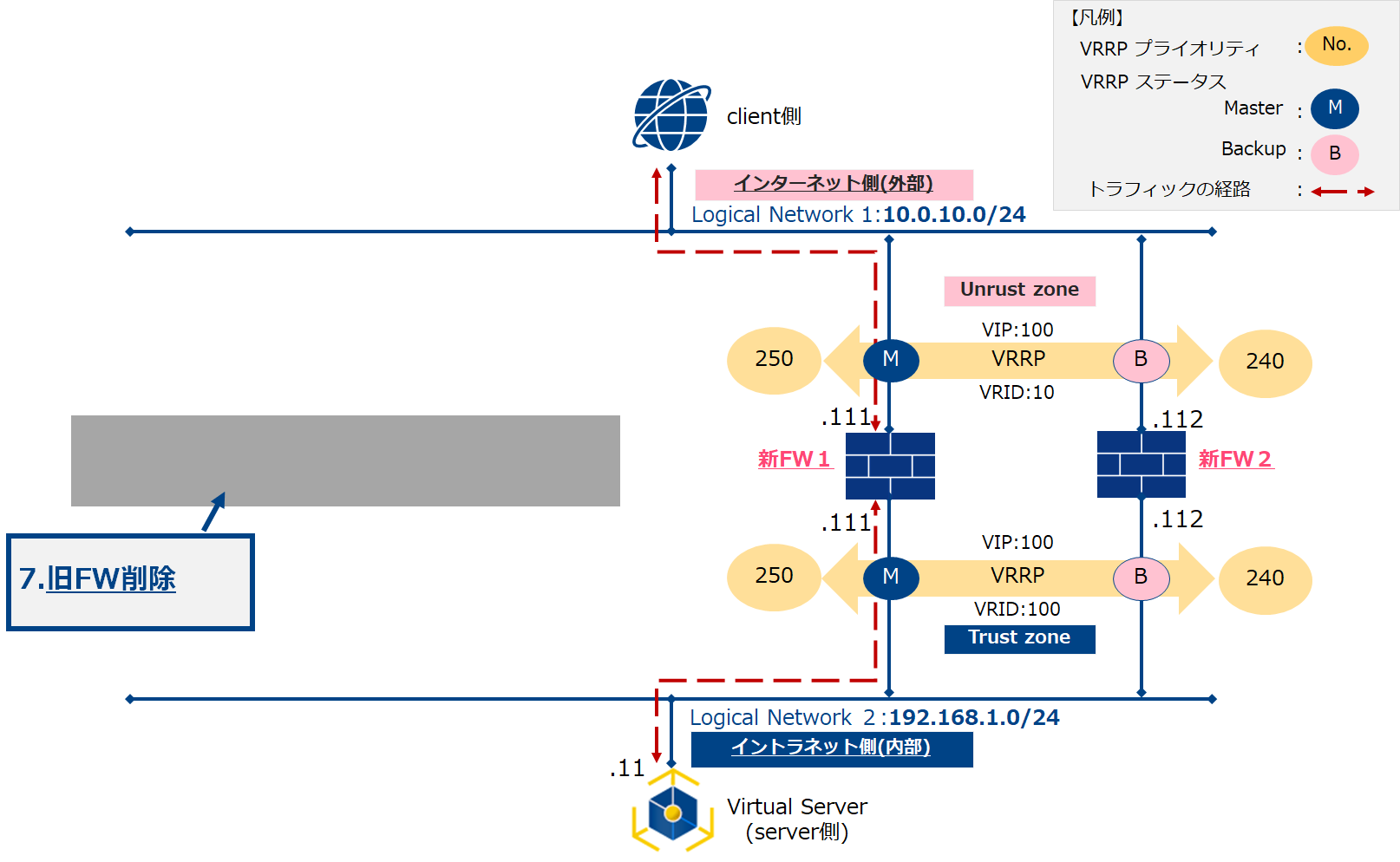

7. 旧FWの削除¶

注釈

本手順は、切替後の通信が安定していることを確認した後に実施して下さい。

7-1-1. SDPFカスタマーポータルから、ネットワーク→ファイアウォールへと進み、ファイアウォールの一覧を表示します。

7-2-1. SDPFカスタマーポータルから、旧FW1を削除します。

注釈

削除対象の旧FW1が正しく選択されているか、再度確認して下さい。

7-3-1. SDPFカスタマーポータルから、旧FW2を削除します。

注釈

旧FW1が削除されたことを確認後に、本作業を行なって下さい。

削除対象の旧FW2が正しく選択されているか、再度確認して下さい。

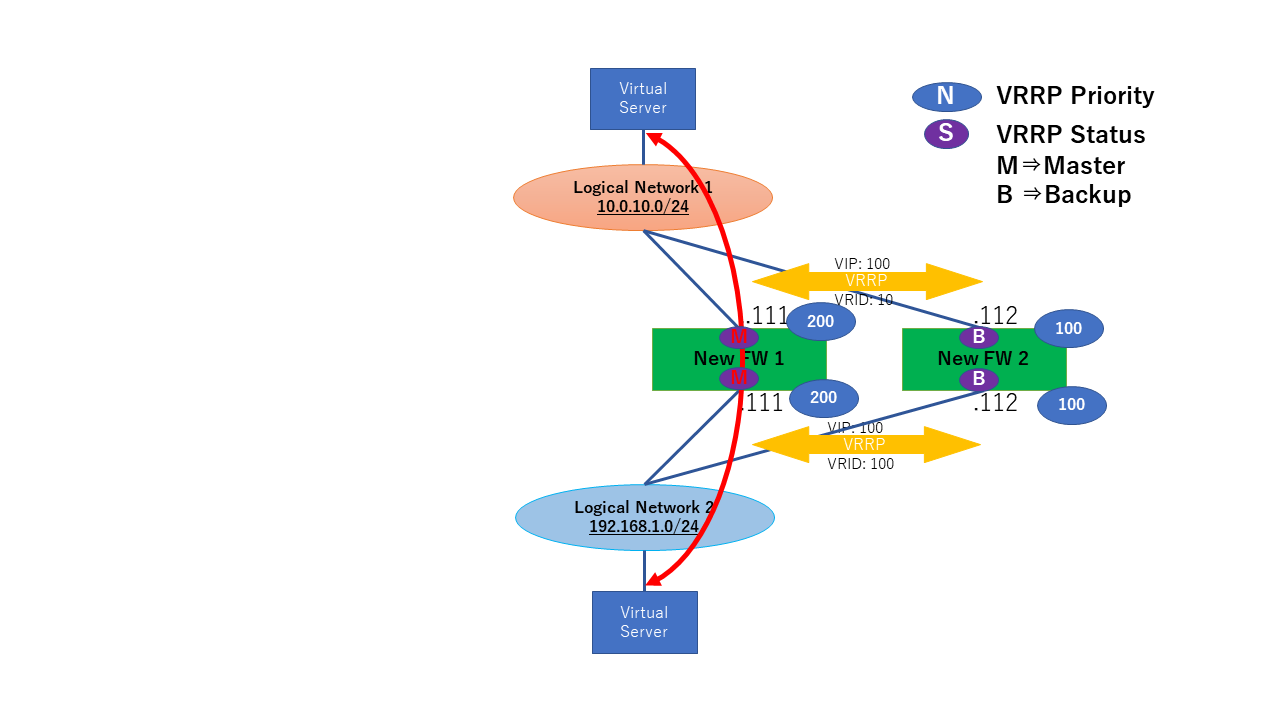

8. 新FWのPriority値変更¶

8-1. 新FW2のPriority値を旧FW2と同一の値へ変更する。

8-1-1. 下記のコマンドを実行して、新FW2にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.112

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTC

8-1-2. コンフィグレーションモードに入るため、下記のコマンドを実行して、プロンプトが#に変わったら、VRRP Priority変更用コンフィグレーションを貼り付けます。

#VRRP設定

user> configure

Entering configuration mode

[edit]

user@NewFW2# set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 priority 100

user@NewFW2# set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 priority 100

8-1-3. 下記のコマンドを実行して、設定投入したコンフィグレーションが差分として表示されていることを確認します。

user@NewFW2# show | compare

8-1-4. 下記のコマンドを実行して設定を反映、新FW2のコンフィグレーションを取り込みます。

user@NewFW2# commit check

configuration check succeeds

user@NewFW2# commit

commit complete

注釈

ファイアウォール(vSRX)のVRRPの切り替わり時間として、Advertise Intervalに加え4秒程度必要であるため、Advertise Intervalを5秒に設定した場合、障害発生からトラフィックの切り替わり完了までに9秒程度必要となる想定です。

8-1-5. 下記のコマンドを実行して、ファイアウォール (新FW1,2) のVRRPステータスを確認します。

user@NewFW2 show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 backup Active D 44.764lcl 10.0.10.112

vip 10.0.10.100

mas 10.0.10.111

ge-0/0/2.0 up 100 backup Active D 46.600lcl 192.168.1.112

vip 192.168.1.100

mas 192.168.1.111

8-1-6. ファイアウォールを経由する通信確認をして下さい (HTTP通信等)

8-2. 新FW1のPriority値を旧FW1と同一の値へ変更する。

8-2-1. 下記のコマンドを実行して、新FW1にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.111

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTCs

8-2-2. コンフィグレーションモードに入るため、下記のコマンドを実行して、プロンプトが#に変わったら、VRRP Priority変更用投入コンフィグレーションを貼り付けます。

#VRRP設定

user> configure

Entering configuration mode

[edit]

user@NewFW1# set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.111/24 vrrp-group 10 priority 200

user@NewFW1# set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.111/24 vrrp-group 100 priority 200

8-2-3. 下記のコマンドを実行して、投入したコンフィグレーションが差分として表示されていることを確認します。

user@NewFW1# show | compare

8-2-4. 下記のコマンドを実行して設定を反映、新FW1のコンフィグレーションを取り込みます。

user@NewFW1# commit check

configuration check succeeds

user@NewFW1# commit

commit complete

8-2-5. 下記のコマンドを実行して、ファイアウォール (新FW1,2) のVRRPステータスを確認します。

user@NewFW1> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 master Active A 12.716lcl 10.0.10.111

vip 10.0.10.100

ge-0/0/2.0 up 100 master Active A 12.645lcl 192.168.1.111

vip 192.168.1.100

8-2-6. ファイアウォールを経由する通信確認をして下さい (HTTP通信等)

注釈

正常実行時の作業手順は以上となります。

以下では、切戻し手順及び投入コンフィグレーション例を記載します。

9. 切戻し手順¶

9-1. 新FW2のVRRPを設定する。

9-1-1. 下記のコマンドを実行して、新FW2にログインします。

ubuntu@ubuntu:~$ ssh user@10.0.0.112

Password:

Last login: Fri Feb 7 16:07:30 2020 from 10.0.0.254

--- JUNOS 15.1X49-D105.1 built 2018-03-28 00:45:38 UTCs

9-1-2. コンフィグレーションモードに入るため、下記のコマンドを実行して、プロンプトが#に変わったら、新FW2切戻し用コンフィグレーションを貼り付けます。

新FW2 切戻し用コンフィグレーション (例)

user> configure

Entering configuration mode

[edit]

user@NewFW2# set interfaces ge-0/0/1 unit 0 family inet address 10.0.10.112/24 vrrp-group 10 priority 40

user@NewFW2# set interfaces ge-0/0/2 unit 0 family inet address 192.168.1.112/24 vrrp-group 100 priority 40

9-1-3. 下記のコマンドを実行して、設定投入したレーションが差分として表示されていることを確認します。

user@NewFW2# show | compare

9-1-4. 下記のコマンドを実行して、新FW2の設定を反映します。

user@NewFW2# commit check

configuration check succeeds

user@NewFW2# commit

commit complete

9-1-5. 下記のコマンドを実行して、ファイアウォール (新、旧FW1,2) のVRRPステータスを確認します。

user@OldFW1> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 master Active A 8.893 lcl 10.0.10.101

vip 10.0.10.100

ge-0/0/2.0 up 100 master Active A 10.864lcl 192.168.1.101

vip 192.168.1.100

user@NewFW2> show vrrp

Interface State Group VR state VR Mode Timer Type Address

ge-0/0/1.0 up 10 backup Active D 56.722lcl 10.0.10.112

vip 10.0.10.100

mas 10.0.10.101

ge-0/0/2.0 up 100 backup Active D 48.733lcl 192.168.1.112

vip 192.168.1.100

mas 192.168.1.101

9-1-6. ファイアウォールを経由する通信確認をして下さい。 (HTTP通信等)