8.1. 【プレミアム】FIC-Connection Azure(Microsoft Peering/Private Peering)¶

8.1.1. サービス概要¶

Microsoft Azure ExpressRoute - Private Peering(以下Private Peering)またはMicrosoft Azure ExpressRoute - Microsoft Peering(以下Microsoft Peering)サービスを利用してFlexible InterConnect(以下FIC)と接続します。

購入したFIC-RouterからPrivate Peering、またはMicrosoft Peeringへアクセスするには、Private Peering、またはMicrosoft PeeringへのFIC-Connectionをそれぞれ購入する必要があります。

FIC-Connectionの共通仕様つきましては、こちら をご参照ください。

8.1.1.1. 用語の定義¶

テナント:契約に紐づくFICリソースの管理単位

Flexible InterConnectコンソール(以下FICコンソール)/API:当サービスにて提供する申し込み方法

F番:各リソースに払い出される13桁のリソースID

L3接続:接続元(Source)がFIC-Router

FIC-Connection(Paired):FIC-Routerと各種接続先をPrimary/Secondaryの2つのFIC-Connectionで接続(FIC推奨接続)

Connecting Point:各種接続先との物理的な接続部分の名称

8.1.2. 構成パターン¶

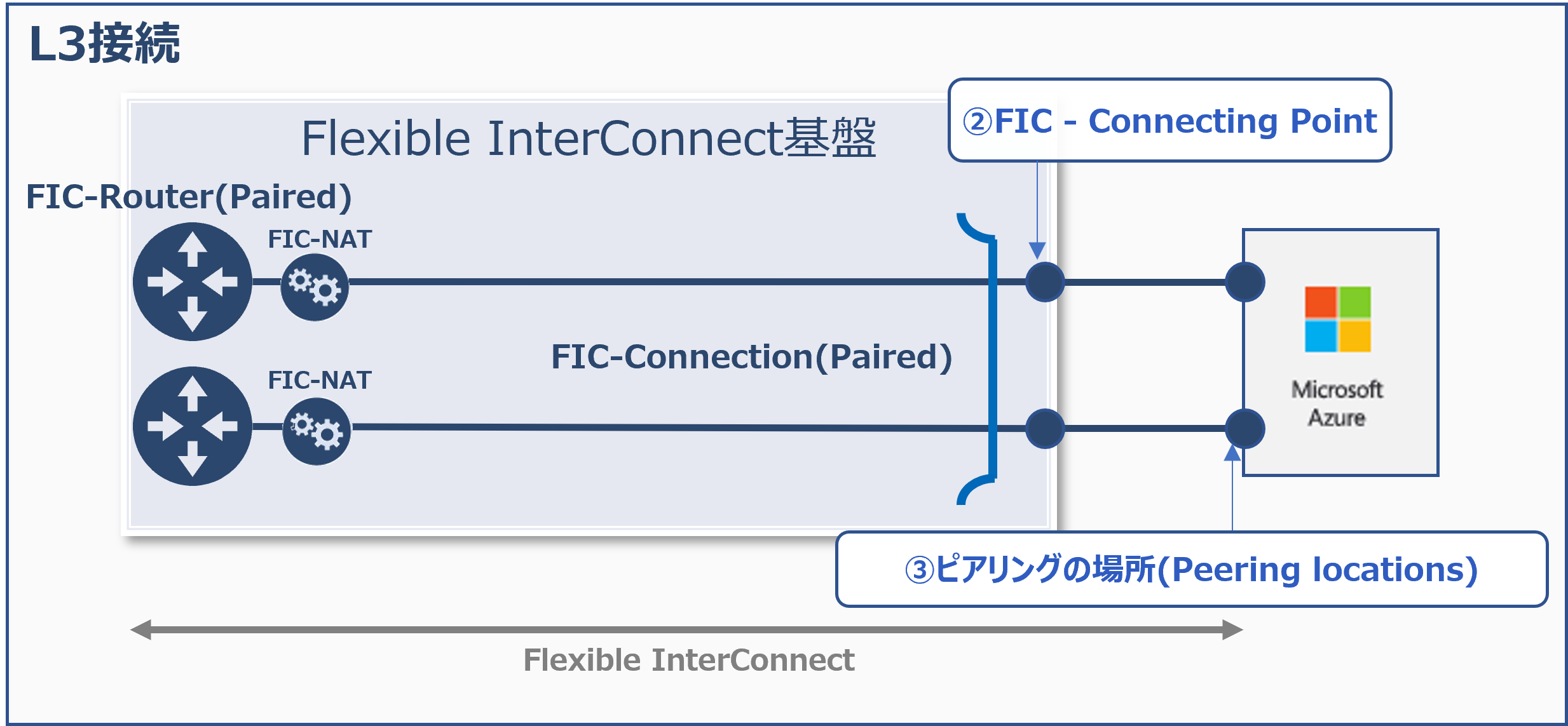

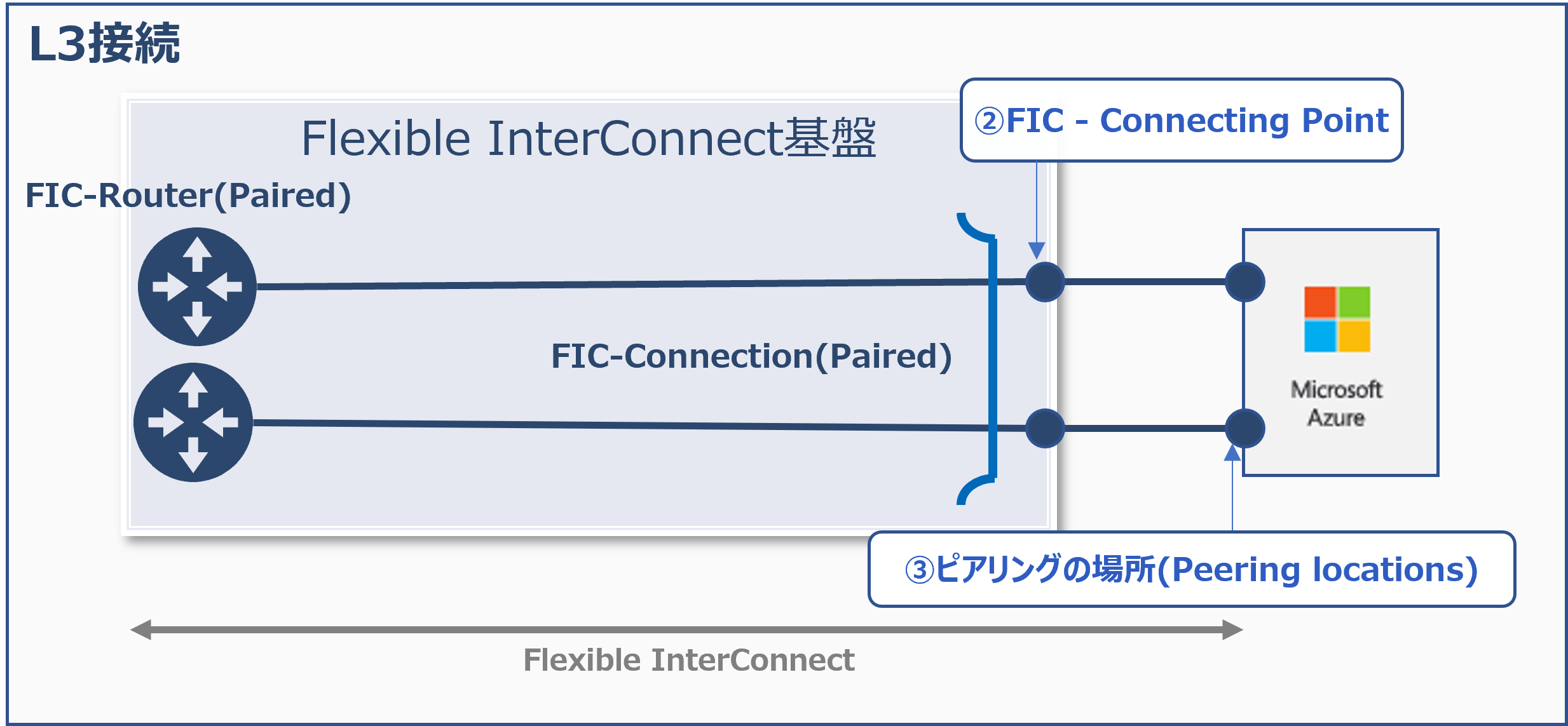

ここでは接続構成の代表例(推奨構成)のイメージ図を示します。全接続パターンは、 接続形態と接続タイプ をご参照ください。

図内の[②FIC-Connecting Point]、[③ピアリングの場所(Peering locations)]につきましては、 Connecting Point をご参照ください。

8.1.2.1. FIC-Router (Paired) - FIC-Connection (Paired)構成(Microsoft Peering)¶

8.1.2.2. FIC-Router (Paired) - FIC-Connection (Paired)構成(Private Peering)¶

8.1.3. Connecting Point¶

FIC-Connection Azure(Microsoft Peering/Private Peering)は、以下の〇が付いたConnecting Pointを選択可能です。

①提供エリア |

②FIC-Connecting Point |

選択可否 |

③ピアリングの場所(Peering locations) ※1 |

|---|---|---|---|

Japan East |

Pm-Tokyo-1-1 |

〇 |

Tokyo |

Japan West |

Pm-Osaka-1-1 |

〇 |

Osaka |

注釈

※1 Microsoft Azure PortalにてExpressRoute作成時(Service Key作成時)に選択する項目名称です。FIC-Connection購入時の[②FIC-Connecting Point]に対応する[③ピアリングの場所(Peering locations)]は上記の表[Connecting Point一覧]をご参照ください。

Service Key作成時は接続したい[②FIC-Connecting Point]と[③ピアリングの場所(Peering locations)]が一致するようにService Keyを準備してください。

一致しない場合、申し込みはエラーとなります。

8.1.4. 接続形態と接続タイプ¶

FIC-Connection Azure(Microsoft Peering/Private Peering)は、以下の接続形態と接続タイプを組み合わせることが可能です。

接続形態 |

接続元 |

接続タイプ |

説明 |

推奨構成(SLA対象) |

|---|---|---|---|---|

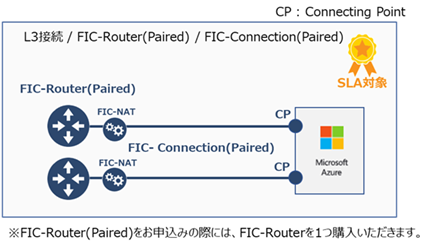

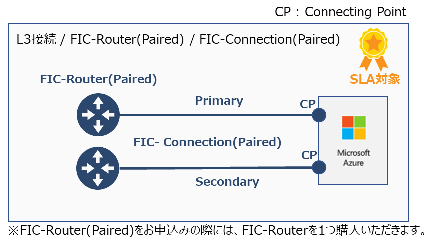

L3接続 |

FIC-Router (Paired) |

FIC-Connection (Paired) |

FIC-Router (Paired)のRouting Groupと事業者のConnecting Point(※1)を指定し、FIC-Connection (Paired)で接続します。(下図参照) |

○ |

注釈

1つのConnectiong Pointを選択いただきますが、PrimaryとSecondaryは別々の物理回線に収容され、冗長構成となります。

FIC-Router (Paired)と接続されるため、SLA対象の構成となります。

図 8.1.1 接続形態と接続タイプの組み合わせイメージ(Microsoft Peering)¶

図 8.1.2 接続形態と接続タイプの組み合わせイメージ(Private Peering)¶

8.1.5. 申し込み種別と方法¶

Flexible InterConnectコンソール(以下FICコンソール)/APIにて、FIC-Connection Azure(Microsoft Peering/Private Peering)を申し込みいただくことが可能です。

申し込み種別 |

変更項目 |

接続形態 |

納期 |

一時的な通信影響 |

|---|---|---|---|---|

新設 |

ー |

L3接続 |

即日 |

ー |

変更 |

帯域 ※1 |

L3接続 |

即日 |

なし |

変更 |

広告経路/受信経路 |

L3接続 |

即日 |

なし |

変更 |

AS-Path Prepend |

L3接続 |

即日 |

なし |

変更 |

受信経路数上限 |

L3接続 |

即日 |

なし |

変更 |

Advertised Public Prefixes |

L3接続 |

即日 |

なし |

変更 |

優先度設定 |

L3接続 |

即日 |

あり ※2 |

廃止 |

ー |

L3接続 |

即日 |

ー |

8.1.5.1. 申し込み種別(Private Peering)¶

申し込み種別 |

変更項目 |

接続形態 |

納期 |

一時的な通信影響 |

|---|---|---|---|---|

新設 |

ー |

L3接続 |

即日 |

ー |

変更 |

帯域 ※1 |

L3接続 |

即日 |

なし |

変更 |

広告経路/受信経路 |

L3接続 |

即日 |

なし |

変更 |

AS-Path Prepend |

L3接続 |

即日 |

なし |

変更 |

受信経路数上限 |

L3接続 |

即日 |

なし |

変更 |

優先度設定 |

L3接続 |

即日 |

あり ※1 |

廃止 |

ー |

L3接続 |

即日 |

ー |

注釈

※1 帯域変更制限はありません。

※2 優先度入替の際、FICサービス提供範囲内においては1分未満の通信影響が発生いたします。お客さまがご利用のアプリケーションの仕様や、接続先事業者内の経路収束にかかる時間などによっては数分程度の通信影響が発生する場合があります。

8.1.6. 提供帯域¶

FIC-Connection Azure(Microsoft Peering/Private Peering)は、以下の帯域を選択可能です。

100M/200M/500M/1G/2G/5G/10G

注釈

FICの設備にて、選択した帯域(プラン)に応じた帯域制限が「FICから送信する通信」と「FICが受信する通信」の双方向に適用されます。

そのため、「FICから送信する通信」、「FICが受信する通信」のそれぞれの通信量がご利用帯域を超えた場合、超過分の通信パケットは破棄となりますのでご注意ください。Azureの場合はExpress Route側(Azure設備側)でも帯域制御を実施しており、こちらはExpress Routeをお申込みの際(Service Key作成時)の帯域に依存します。

そのため、異なる帯域で申込みした場合、双方の帯域制御差分による通信パケットの破棄されることがございますので、同一帯域にしていただくことを推奨します。同じService KeyでMicrosoft PeeringとPrivate Peeringを新設することもできますが、Express Route側(Azure側)の帯域制御は、各Peeringの合計帯域に対して適用されます(Microsoft仕様)。そのため、Service Keyを分けていただくことを推奨します。

8.1.7. 注意事項¶

8.1.7.1. ご利用時の注意事項¶

Microsoft Azure Portalの操作については、Azureサポート(公式ドキュメントなど)をご確認ください。

Yammerなど、ExpressRouteに対応していないサービスがあります。Microsoftのサポート範囲に準じます。

Microsoft PeeringとのL3接続において、Destination NATを利用する場合は、該当のNATアドレスへMicrosoftパブリックネットワークからアクセス可能となります。

そのため、必要な通信(Micorsoft365のIPアドレスや通信ポート等)のみを許可するようにFIC-FWを合わせてご利用いただくことを推奨します。AzureとFICが受信可能な経路数の上限は以下のとおりです。

FIC-Connectionを流れる経路数が経路数上限を超過した場合、BGP Downとなり通信断が発生します。

超過を検知した設備側の制御により、FIC-ConnectionのBGPがDownします。

FICからAzure(Azure仕様) |

AzureからFIC |

|

|---|---|---|

最大受信経路数

(Private Peering)

|

4,000 ※1 ※2 |

100~最大2,000 ※3 ※4 |

最大受信経路数

(Microsoft Peering)

|

200 ※2 |

100~最大5,000 ※3 ※4 ※5 ※6 |

注釈

※1 Azure側の仕様で受信可能経路は4,000経路まで、ExpressRoute Premium アドオンを有効にすると10,000経路までとなります。

※2 経路上限を超過し通信断が発生した場合、お客さまで経路数を削減いただくとAzure側で自動回復します。最大受信経路数の上限はAzure側の仕様によるため、上限拡大をご希望の場合は、Azure側にお問い合わせください。

※3 経路数上限を超過し通信断が発生した場合、お客さまで接続先事業者側の経路を削減、または、 受信経路数上限を拡張 後、FICにて BGPセッションクリア を実施いただくことで回復します。

※4 AzureからFIC-Routerへの受信経路数上限は、新設時のデフォルトの100から100経路単位で追加可能です。

200経路までは無償、300経路以上は有償となります。料金の詳細については、 プランと料金 をご参照ください。※5 ExpressRoute側のルートフィルタで指定したBGPコミュニティ情報(リージョン情報/サービス情報)に基づく経路がFIC側へ流通します。

※6 FIC-Connection Azure(Microsoft Peeirng)では、FIC-NATのアドオンが必須となり、FIC-NATでポリシー設定されたRouting Group間を疎通させるための経路がRouting Group毎に保持されます。

Routing Group毎の経路数を合計した際に、FIC-Routerの経路数上限を超過しないよう調整してください。

FIC-NATアドオン時の経路数の計算方法はこちら をご参照ください。

8.1.7.2. お申し込み時の注意事項(共通)¶

なし

8.1.7.3. お申し込み時の注意事項(新設)¶

ExpressRoute作成時(Service Key作成時)、 「回復性」 は [最大回復性(推奨)] 、もしくは [標準の回復性] を選択してください。

[最大回復性(推奨)] を選択した場合、Azure側でService Keyが2つ払い出され、FICのJapan EastとJapan Westの双方でFIC-Connectionのお申し込みが必要です。

[標準の回復性] を選択した場合、ピアリングの場所(Peering locations)に応じてエリアを選択し、FIC-Connectionをお申し込みください。ExpressRoute作成時(Service Key作成時)、 「プロバイダー」 は [NTT Communications – Flexible InterConnect Premium] を選択してください。

選択肢として[NTT Communications - Flexible InterConnect][NTT Communications]という項目もありますが、それらを選択するとFIC-Connectionの申し込み時にエラーとなり、接続できません。Microsoft Azure ExpressRouteの ピアリング構成 は、FICが設定管理するため、お客さまが設定する必要はありません。

IPアドレスやVLAN IDなどの情報を変更した場合、FIC-Connection Azureの通信ができなくなります。

FIC-RouterとAzureを接続¶

事前にFIC-Routerの作成が完了している必要があります。

Private Peeringを新設する場合

なし

Microsoft Peeringを新設する場合

FIC-NATとFIC-NATを利用したグローバルIPアドレスが必要になります。

FIC-NATでのグローバルIP、ポリシー設定の作成が完了している必要があります。

8.1.7.4. お申し込み時の注意事項(経路変更)¶

なし

8.1.7.5. お申し込み時の注意事項(帯域変更)¶

なし

8.1.7.6. お申し込み時の注意事項(受信経路数上限)¶

なし

8.1.7.7. お申し込み時の注意事項(廃止)¶

FIC-Connectionを廃止する前に以下のMicrosoftのコンポーネントなどを削除しないで下さい。

必ず、FIC-Connectionの廃止を先に実施してください。ExpressRouteのService Key

ExpressRoute回線

FIC-Connectionを廃止する前にこれらを削除した場合、FIC-Connectionの廃止が正常に完了しません。 万が一、FIC-Connectionを廃止する前にこれらを削除された場合は、 チケット にてお問い合わせください。

Microsoft Peeringを廃止する場合

事前にAzure側でExpressRoute回線とルートフィルターとの関連付けを解除する必要があります。

Private Peeringを廃止する場合

事前にAzure側でExpressRoute回線と仮想ネットワークゲートウェイ(virtual network gateway)の接続を解除する必要があります。